目次

「昨今企業の情報漏えいニュースを目にするようになった。自社でも対策が必要かなと思うけれど、何をすればいいの?」

「上層部より情報漏えい対策に本腰を入れるよう指示があった。情報漏えい対策とはよく聞くけど、具体的にどのような方法があるの?」

企業の情報漏えいは年々増加傾向にあり、大きなトラブルになっているケースが見受けられます。

そのため情報漏えいを起こしてしまう前に具体的な対策をしたいけれど、何からすればいいのか分からない担当者は多いのではないでしょうか。

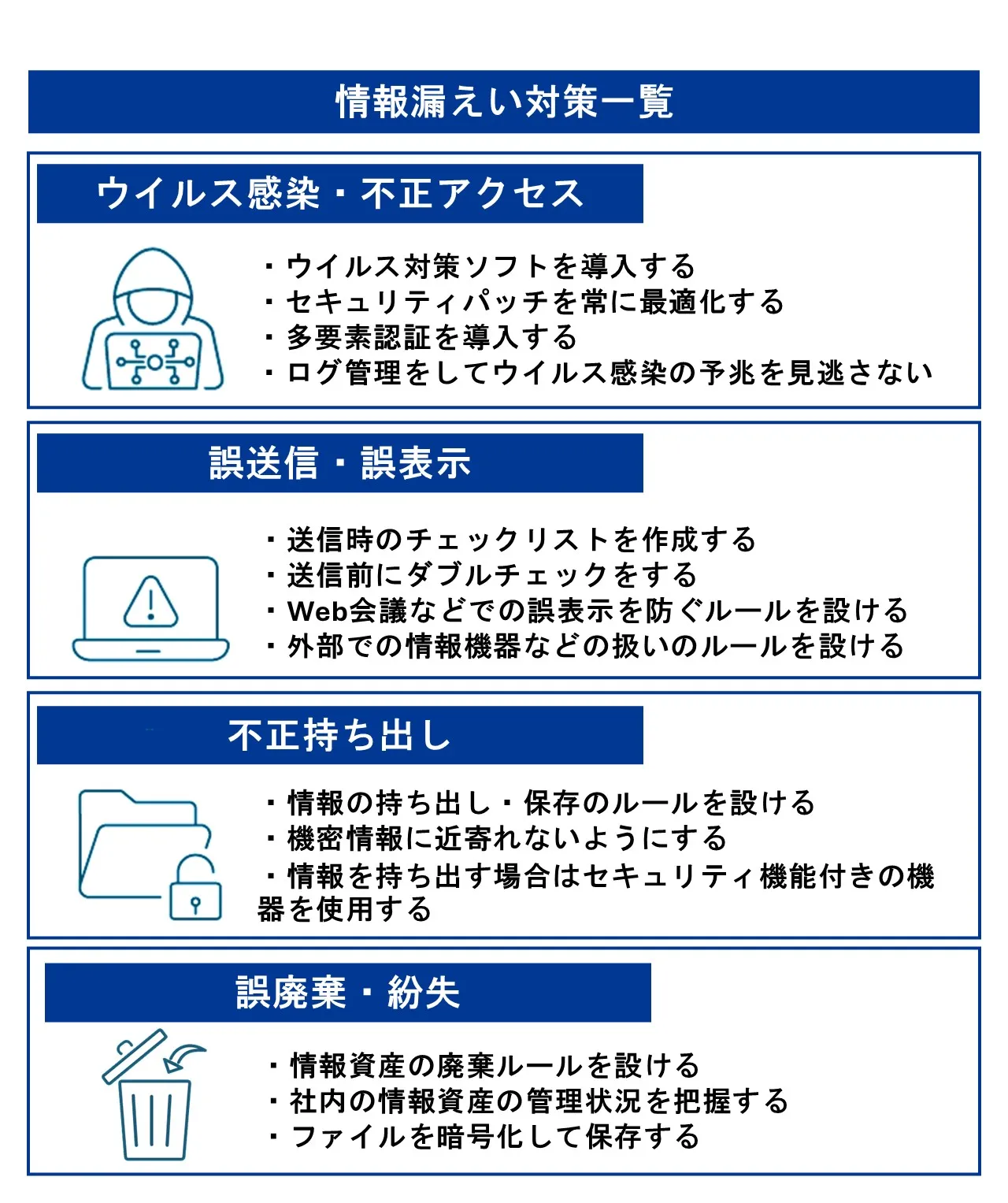

情報漏えい対策は原因ごとに、下記のような対策を検討できます。

情報漏えい対策は「これさえすればいい」というものはなく、企業の課題や業務内容などに応じて柔軟に組み合わせて実施することが望ましいです。

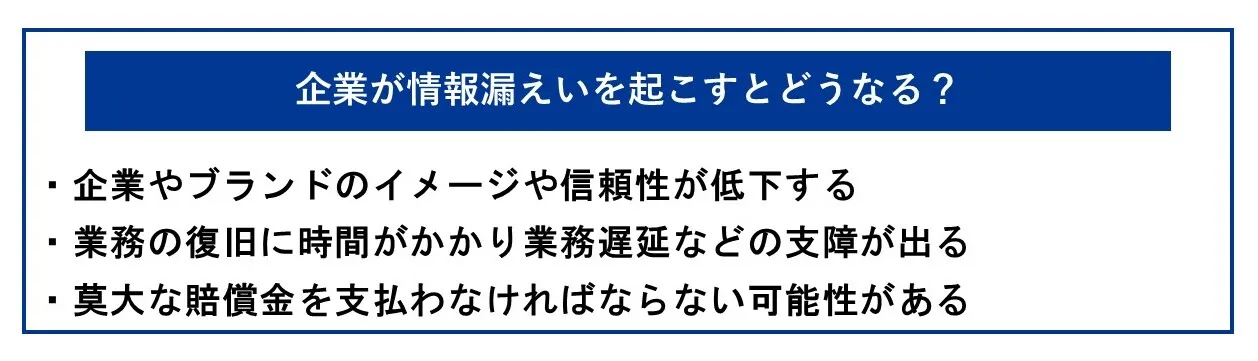

情報漏えい対策が面倒だからといって適切な対策をしないで情報漏えいが起きてしまうと、企業にとって大きなダメージになってしまうでしょう。

情報漏えいによるトラブルを避けるためにも、情報漏えいが起きる前に適切な対策を実施することが重要です。

そこでこの記事では、情報漏えいの原因ごとの具体的な対策と、情報漏えい対策のステップをまとめてご紹介します。

とくに情報漏えい対策はすぐに実践できるように、取り組み方やポイントを踏まえて解説しています。

この記事を最後まで読めば自社で実施したい情報漏えい対策が理解でき、早速取り組めるようになるでしょう。

情報漏えいは、どのような企業でも起こり得るトラブルです。だからこそ、トラブルが起きる前にしっかりと対策をすることが大切です。

1. 【原因別】企業の情報漏えい対策一覧

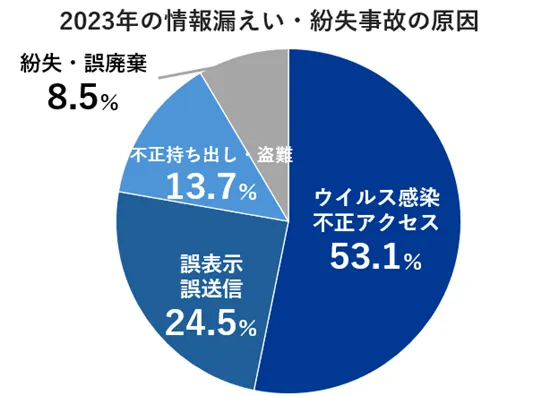

「株式会社東京商工リサーチ」が公表している2023年の個人情報漏えい・紛失事故の調査によると、下記の4項目が主な情報漏えいの原因になっていることが分かります。

参考:株式会社東京商工リサーチ「2023年の「個人情報漏えい・紛失事故」が年間最多 件数175件、流出・紛失情報も最多の4,090万人分」

情報漏えいの4つの原因は、下記のようにそれぞれ異なる対策が必要です。

| 情報漏えい対策項目 |

内容 | |||||||||||||||||||||||||

| ウイルス感染・不正アクセス対策 |

【必須】ウイルス対策ソフトを導入する |

|||||||||||||||||||||||||

| 【必須】セキュリティパッチを常に最適化する | ||||||||||||||||||||||||||

| 多要素認証を導入する | ||||||||||||||||||||||||||

| ログ管理をしてウイルス感染の予兆を見逃さない | ||||||||||||||||||||||||||

| 誤表示・誤送信対策 |

送信時のチェックリストを作成する |

|||||||||||||||||||||||||

| 送信前にダブルチェックをする |

||||||||||||||||||||||||||

| Web会議などでの誤表示を防ぐルールを設ける | ||||||||||||||||||||||||||

| 外部での情報機器などの扱いのルールを設ける | ||||||||||||||||||||||||||

| 不正持ち出し対策 | 【必須】情報の持ち出し・保存のルールを設ける |

|||||||||||||||||||||||||

| 機密情報に近寄れないようにする | ||||||||||||||||||||||||||

| 情報を持ち出す場合はセキュリティ機能付きの機器を使用する |

||||||||||||||||||||||||||

紛失・誤廃棄対策 |

【必須】情報資産の廃棄ルールを設ける | |||||||||||||||||||||||||

| 【必須】社内の情報資産の管理状況を把握する | ||||||||||||||||||||||||||

| ファイルを暗号化して保存する |

||||||||||||||||||||||||||

【必須】と記載している対策は実施したほうがいいですが、その他の対策は自社の課題や情報漏えい対策の進捗状況に応じて検討してみるといいでしょう。

次の章からは、具体的な情報漏えい対策の方法をご紹介します。

2. ウイルス感染・不正アクセスの情報漏えい対策

情報漏えいの原因として最も多いものが、ウイルス感染・不正アクセスです。

| 情報漏えいの原因 | 内容 | |||||||||||||||||||||||||||||||||||||

| ウイルス感染 | ・パソコンやサーバーに保存している情報を抜き出す ・パソコンを暗号化して元に戻すために身代金を請求する ・パソコンを自由に操作して情報を抜き出す |

|||||||||||||||||||||||||||||||||||||

| 不正アクセス | ・ウイルス感染やサーバー攻撃をして機密情報に不正アクセスする ・IDやパスワードなどのログイン情報を盗み不正アクセスする |

|||||||||||||||||||||||||||||||||||||

ウイルス感染や不正アクセスは被害が一気に拡大しやすく、漏えいした情報によっては多額の損害賠償を支払うことになります。

また、ウイルス感染や不正アクセスは原因究明や二次被害防止のために、業務を中断しなければならないケースもあり日常業務にも支障が出ると考えられるでしょう。

|

【不正アクセスによる情報漏えいの例】 M社ではアプリケーションサーバーの脆弱性を悪用されて、社員や取引先などの10万件以上の個人情報が流出した可能性がありました。 |

ウイルス感染・不正アクセスによる情報漏えいを起こさないようにためには、できる限り隙を与えない対策が必要です。

この章では、ウイルス感染・不正アクセスによる情報漏えいを起こさない対策をご紹介します。

自社ではどのような情報漏えい対策をすればいいのか、参考にしてみてください。

| ウイルス感染・不正アクセスの情報漏えい対策 | |

| 【必須】ウイルス対策ソフトを導入する | 最新のウイルス対策ソフトをインストールしてウイルス感染を防ぐ |

| 【必須】セキュリティパッチを常に最適化する | OSやソフトウェアなどの脆弱性を修正するセキュリティパッチを常に最適化する |

| 多要素認証を導入する | 不正アクセスを防ぐために多要素認証を導入する |

| ログ管理をしてウイルス感染の予兆を見逃さない | ログ管理をして不正アクセスやウイルス感染の予兆をいち早く発見する |

2-1. 【必須】ウイルス対策ソフトを導入する

| ウイルス感染ソフトを導入する | ||||||||||||||||||||||||||||||||||||||

| 対象 | 業務で使用しているパソコン・タブレット・サーバー・スマートフォンなど | |||||||||||||||||||||||||||||||||||||

| 方法 | 最新の脆弱性に対応しているウイルス対策ソフトをインストールする | |||||||||||||||||||||||||||||||||||||

| ポイント | ・最新のウイルス対策ソフトを導入する ・パソコンだけでなく、タブレットやスマートフォンなども対象にする |

|||||||||||||||||||||||||||||||||||||

まずは、ウイルス対策ソフトを導入しましょう。

ウイルス対策ソフトとは脅威の可能性があるウイルスを検知して、排除するソフトウェアのことです。

基本的にはウイルス対策ソフトを対象の端末にインストールして、適用するだけでウイルス対策ができます。

ここで重要なのは、最新のウイルス・脅威に対応しているウイルス対策ソフトを導入することです。

「既にウイルス対策ソフトは導入しているから大丈夫だ」と考えている方がいるかもしれませんが、ウイルスや不正アクセスの手口は日々巧妙化しています。

例えば、5年前に購入したウイルス対策ソフトは5年前の時点では最新の脅威に対応できたかもしれませんが、現時点の脅威に対しては脆弱性がある可能性があります。

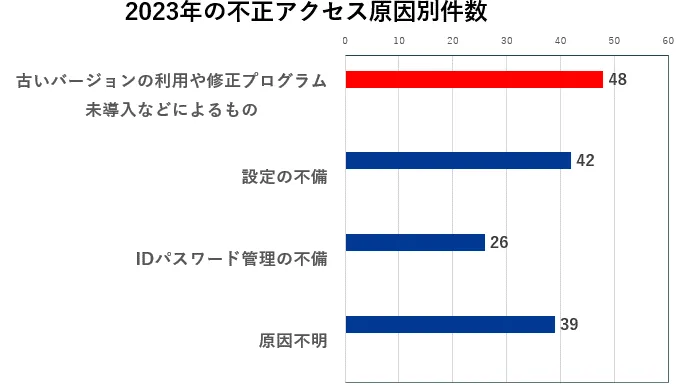

独立行政法人情報処理推進機構が公表している「コンピュータウイルス・ 不正アクセスの届出状況」によると、2023年の不正アクセスの原因は「古いバージョンの利用や修正プログラム・必要なプラグイン等の未導入によるもの」が最も多くなっています。

参考:独立行政法人情報処理推進機構「コンピュータウイルス・ 不正アクセスの届出状況」

ウイルス対策ソフトを導入していれば安心だと考えないで、最新の脅威、ウイルスに対策しているウイルス対策ソフトを導入しましょう。

また、最新のウイルス対策ソフトを選ぶ時には下記の点も確認しておくことがおすすめです。

|

【最新のウイルス対策ソフトの選び方】 ・ウイルスの検知率が高い |

とくに、ウイルスの検知率はホームページや資料などで確認して、一定の成果が期待できるソフトを選定しましょう。

|

【業務で使用する全デバイスへの導入を検討しよう】 ウイルス感染ソフトは業務用パソコンだけでなく、サーバーやタブレット、業務用のスマートフォンなど業務で使用する全デバイスへの導入を検討しましょう。 |

2-2. 【必須】セキュリティパッチを常に最適化する

| セキュリティパッチを最適化する | ||||||||||||||||||||||||||||||||||||||

| 対象 | 業務で使用しているパソコン・タブレット・スマートフォン | |||||||||||||||||||||||||||||||||||||

| 方法 | 最新のセキュリティパッチが配信される度に適用する | |||||||||||||||||||||||||||||||||||||

| ポイント | ・全端末で最新の状態を維持できているのか定期的に確認する ・セキュリティパッチを常に最適化できる運用方法を検討する |

|||||||||||||||||||||||||||||||||||||

ウイルス対策ソフトの導入と併せて実施したいのが、セキュリティパッチの適用です。

セキュリティパッチとは、OSやソフトウェアなどの脆弱性を修正するためにベンダーが配布しているプログラムのことです。

Windowsの場合は「Windows Update」、Macの場合は「OSのバージョンアップ」が該当します。

先ほども触れたように、ウイルスや不正アクセスなどの脅威は日々巧妙化しています。

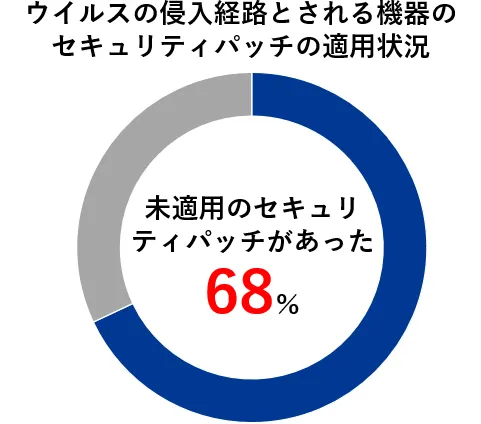

「警視庁」が公表している「令和5年上半期におけるサイバー空間をめぐる脅威の情勢等について」によると、ウイルスパッチの未適用が原因で、ウイルスの侵入を許しているケースが多いことが分かります。

参考:警視庁「令和5年上半期におけるサイバー空間をめぐる脅威の情勢等について」

セキュリティパッチでシステムの不具合やバグを修正し最新の状態を保つことで、ウイルスが忍び込む隙を与えないことが重要なのです。

セキュリティパッチは更新プログラムが配布された段階でインストールすれば、最新の状態を維持できます。

社員や管理している端末が多い場合は、全端末で最新の状態を維持できているのか定期的に確認することが重要です。

下記のようにセキュリティパッチの運用方法を決めて、漏れなく最新の状態を保てるようにしましょう。

|

【セキュリティパッチの運用方法の例】 ・セキュリティパッチの更新タイミングを共有して漏れがないようにする |

2-3. 多要素認証を導入する

| 多要素認証を導入する | ||||||||||||||||||||||||||||||||||||||

| 対象 | 業務で使用しているパソコン・システム・スマートフォンなど | |||||||||||||||||||||||||||||||||||||

| 方法 | 多要素認証に対応しているツールを導入する | |||||||||||||||||||||||||||||||||||||

| ポイント | ・全社員が活用できるように導入支援をする ・認証が必要なシーンが多い場合は重要度の高い認証から優先的に導入する ・他のツールとの互換性を確認する |

|||||||||||||||||||||||||||||||||||||

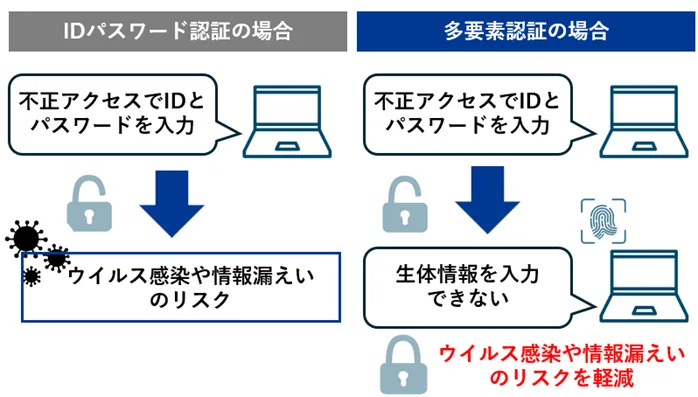

誰もが手軽に社内の情報にアクセスできないように、多要素認証を導入しましょう。

多要素認証とは、「知識情報」「所持情報」「生体情報」の2つ以上を組み合わせた認証方法です。

例えば、社内システムにログインする時にIDとパスワードに加えて、自分のスマートフォンに届いたパスワードを入力する方法が該当します。

| 多要素認証の3つの認証方法 | ||||||||||||||||||||||||||

|

知識情報

|

本人しか知り得えない知識で認証する方法 ・ID ・パスワード ・暗証番号 ・秘密の質問 など |

|||||||||||||||||||||||||

|

所持情報

|

本人の所持品を使って認証する方法 ・スマートフォンを使ったSMS認証 ・社員証 ・身分証明書 ・電子証明書 など |

|||||||||||||||||||||||||

|

生体情報

|

本人の生体に関する情報で認証する方法 ・指紋認証 ・顔認証 ・声紋認証 ・静脈認証 など |

|||||||||||||||||||||||||

従来はIDとパスワードのみを使う認証が主流でしたが、下記のような情報漏えいリスクがありました。

|

【IDとパスワードの認証のリスク】 ・IDとパスワードが盗難されたら機密情報にアクセスできてしまう |

そこで、認証者本人しか知り得ない要素を組み合わせる多要素認証を導入して、例えIDやパスワードを突破できてもその先を突破しにくい状況を作ります。

多要素認証は、多要素認証ツールや多要素認証に対応しているツールを導入すると使えるようになります。

ただし、認証工程が増えることで、設定が面倒と感じる社員が少なからずいます。

必要性や設定方法を共有して、全員が使用できるようサポートすることが重要です。

|

【パスワード管理の方法にも一定基準を設ける】 多要素認証を導入してもIDとパスワードの管理がずさんのままでは、情報漏えいリスクが高くなります。 |

2-4. ログ管理をして情報漏えいの予兆を見逃さない

| ログ管理をして情報漏えいの予兆を見逃さない | ||||||||||||||||||||||||||||||||||||||

| 対象 | 業務で使用しているパソコン・タブレット・サーバー・スマートフォンなど | |||||||||||||||||||||||||||||||||||||

| 方法 | ログ管理ツールを導入する | |||||||||||||||||||||||||||||||||||||

| ポイント | ・ツールを導入して終わりではなく情報漏えいを防ぐ管理体制を整える ・どの範囲のログ管理をするのか優先順位を決めて取り組む |

|||||||||||||||||||||||||||||||||||||

ウイルス感染や不正アクセスによる情報漏えいを防ぐには、ウイルス管理や不正アクセスの予兆を見逃さないようログ管理をすることも大切です。

ログ管理とは、パソコンやネットワーク機器、ソフトウェアを「いつ、誰が、どのように使用したのか」データを取得して管理することです。

代表的なログには下記のようなものがあり、社内システムの操作状況を把握できます。

| 管理するログの種類 | 概要 | |||||||||||||||||||||||||

| 操作ログ | パソコンなどの端末の操作の記録 例:パソコンを立ち上げた時間やアクセスしたファイルなど |

|||||||||||||||||||||||||

| アクセスログ | ソフトウェアやネットワーク、サーバーにアクセスした記録 例:サーバーにアクセスしたIPアドレスや日時、ブラウザなど |

|||||||||||||||||||||||||

| 通信ログ | ネットワーク経路や通信経路の記録 例:通信しているパソコンの情報や接続時間など |

|||||||||||||||||||||||||

| システムログ | システムの動作の記録 例:システムの起動やログインなど |

|||||||||||||||||||||||||

| エラーログ | システムで発生したエラーの記録 例:エラーコードやエラーメッセージなど |

|||||||||||||||||||||||||

日頃からログを管理していれば不審なアクセスやエラーにいち早く気付き、大きなトラブルになる前に対応できます。

例えば、ログ管理をしていれば普段とは異なるアクセス権限の要求、IPアドレスなどの使用を検知することが可能です。

検知した時点で対象の機器を使用しないなどの対策を取れば、情報漏えいを未然に防げる可能性があります。

また、ログ管理はログ管理用のツールを導入して、自社のセキュリティポリシーに沿った運用をしましょう。

とくに、ログ管理ツールを導入していても、日々の確認やレポート作成ができていなければ、いち早く情報漏えいに気付くことができません。

導入して終わりではなく担当者を決めて「異常なアクセスはないか」「エラーはないか」など監視できる運用体制を整えましょう。

3. 誤表示・誤送信の情報漏えい対策

業務での誤表示・誤送信が情報漏えいにつながるケースがあります。

| 情報漏えいの原因 | 内容 | |||||||||||||||||||||||||||||||||||||

| 誤表示 | ・Web会議などで社内資料を誤表示してしまう | |||||||||||||||||||||||||||||||||||||

| 誤送信 | ・宛先を間違えて個人情報や機密情報を送付してしまう ・メールに本来関係のない資料を添付してしまう ・SNSに社内情報を含む文書を投稿してしまう |

|||||||||||||||||||||||||||||||||||||

誤表示・誤送信により情報漏えいを起こすと、企業のイメージダウンや取引先との関係悪化につながる可能性があります。

|

【誤送信による情報漏えいの例】 O社では常務上必要な情報を添付したメールを、誤って社外の人物に送付してしまいました。 |

誤表示・誤送信は気を付けていれば起こらないと考えている方もいるかと思いますが、「サイバーソリューションズ株式会社」の「メール誤送信の実態調査2023」によると、約4人に1人がメールの誤送信の経験があるのが実情です。

誤表示・誤送信での情報漏えいは、基本的には人的ミスが原因になります。

ここでは、人的ミスを起こさない対策をご紹介しますので、社内で実践できそうなことはないかチェックしてみてください。

| 誤表示・誤送信の情報漏えい対策 | |

| 送信時のチェックリストを作成する | 送付・送信前に情報漏えいを防ぐチェックリストでセルフチェックを実施する |

| 送信前にダブルチェックをする | 機密性の高い情報は送付・送信前に上司など第三者が目視でダブルチェックをする |

| Web会議などでの誤表示を防ぐルールを設ける | Web会議やセミナーなどで機密性を誤表示しないように一定のルールを設ける |

| 外部での情報機器などの扱いのルールを設ける | パソコンから離れる時は画面をロックするなど外部で情報機器を扱う時のルールを設ける |

3-1. 送信時のチェックリストを作成する

| 送信時のチェックリストを作成する | ||||||||||||||||||||||||||||||||||||||

| 対象 | 封書・メール・SNSなど | |||||||||||||||||||||||||||||||||||||

| 方法 | 送付・送信前に情報漏えいを防ぐチェックリストでセルフチェックをする | |||||||||||||||||||||||||||||||||||||

| ポイント | ・封書・メール・SNSなど対象ごとにチェックリストを作成する ・確実にチェックリストを活用してもらえる仕組みを整える |

|||||||||||||||||||||||||||||||||||||

メールや封書、SNSの誤送信を防ぐには、まず送信時のチェックリストを作成しましょう。

送信前に一呼吸置きセルフチェックをすることで、送信前にミスを発見できる可能性があるからです。

とくに業務が多忙だとメール送付やSNS投稿などが流れ作業になりがちですが、必ずチェックリストを使い確認をする習慣をつけることで「してはいけないこと」が理解できるようになるでしょう。

一例として、メールの送信前チェックリストには下記のような項目が検討できます。

| メールの誤送信を防ぐチェックリストの例 | ||||||||||||||||||||||||||

| □宛先にミスがない | ||||||||||||||||||||||||||

| □BCCやCCに関係のない宛先が入っていない | ||||||||||||||||||||||||||

| □適切なファイルを添付している(社内ルールによってはファイルを直接添付しない) | ||||||||||||||||||||||||||

| □相手の社名・氏名が合っている | ||||||||||||||||||||||||||

| □メールの内容にミスがない | ||||||||||||||||||||||||||

| □誤ったリンクを添付していない | ||||||||||||||||||||||||||

| □自社の情報にミスがない |

宛先や添付情報、本文内に情報漏えいにつながるミスはないか確認できる項目を設けています。

チェックリスト活用のポイントは、メール送信前に必ず本人がチェックをする仕組みを作ることです。

例えば、毎月チェックリストを回収する、チェックリストを上司が確認するなど、チェックリストを使わないでメール送信をする機会を作らないことが重要です。

3-2. 送信前にダブルチェックをする

| 送信時にダブルチェックをする | ||||||||||||||||||||||||||||||||||||||

| 対象 | 企業が決めた基準を満たす封書・メール・SNSなど | |||||||||||||||||||||||||||||||||||||

| 方法 | セルフチェック後に第三者が誤送信のリスクがないか目視で確認する | |||||||||||||||||||||||||||||||||||||

| ポイント | ・ダブルチェックが必要な基準とチェックのフローを決める ・事前に情報漏えいに該当するケースをまとめておくなど基準を統一化する |

|||||||||||||||||||||||||||||||||||||

機密情報を扱う場合など漏えいを許さない内容の場合は、送付・送信前に第三者によるダブルチェックをしましょう。

メールやSNSなどの送信時にセルフチェックだけでは、抜け漏れが発生する可能性があるからです。

ダブルチェックが必要な基準を設定しダブルチェックの対象となるメールやSNSは、送付前に上司や担当者などのチェックを受けるようにします。

一例として下記のように、ダブルチェックが必要な基準とチェックのフローを決めておくと、運用しやすいでしょう。

| ダブルチェックが必要な基準と運用フローの例 | ||||||||||||||||||||||||||||||||||||||

| チェック基準 | ・個人情報や機密情報を含む資料を送付する場合 ・社内の未発表情報を含む場合 ・5名以上に同時に送信する場合 |

|||||||||||||||||||||||||||||||||||||

| 一次チェック | チェックシートでのセルフチェック | |||||||||||||||||||||||||||||||||||||

| 二次チェック | 上司による目視チェック | |||||||||||||||||||||||||||||||||||||

| 送信 | 送信完了の連絡 | |||||||||||||||||||||||||||||||||||||

ここで重要なのは、社内で「どのようなメールは情報漏えいリスクがあるのか」「どのようなSNS投稿は情報漏えいになるのか」など、情報漏えいの認識を合わせておくことです。

情報漏えいの認識が異なるとダブルチェックが機能しなくなる恐れがあるため、事前に情報漏えいに該当するケースをまとめておくなど基準が理解できるようにしておきましょう。

|

【重要な情報はメールで送付しないと決めるのも一つの方法】 多くの個人情報を含む資料や社内の機密情報を含む資料など情報漏えい時に大きなトラブルに発展する情報は、メールで送付しないとルールで決めるのも一つの方法です。 |

3-3. Web会議などで誤表示を防ぐルールを設ける

| Web会議などで誤表示を防ぐルールを設ける | ||||||||||||||||||||||||||||||||||||||

| 対象 | Web会議・Webセミナーなど | |||||||||||||||||||||||||||||||||||||

| 方法 | 誤表示を防ぐルールを設けて運用する | |||||||||||||||||||||||||||||||||||||

| ポイント | ・誤表示を防ぐ具体的なルールを設定する ・Web会議に慣れていない場合は研修をして誤表示をしない使い方を身につける |

|||||||||||||||||||||||||||||||||||||

Web会議やWebセミナーなどをしている企業の場合は、外部に漏らしてはいけない情報を誤表示してしまうトラブルが発生しています。

例えば、取引先との打ち合わせ時に誤って自社の機密情報を表示してしまった場合、取引先がスクリーンショットを撮影していれば大きなトラブルになるでしょう。

Web会議やWebセミナーは誤表示が起きやすい環境ではあるので、あらかじめ下記のようなルールを設けておくと安心です。

|

【Web会議やWebセミナーで誤表示を防ぐルール例】 ・背景は指定の背景を利用する |

とくにWeb会議やWebセミナーでは、設定や使い方によって誤表示が起きやすくなります。

「背景は指定の背景を利用する」「資料や作成中の文書を閉じてからWeb会議を開始する」など、誤表示しない具体的な使い方を示すといいでしょう。

また、Web会議に不慣れな場合は知らず知らずのうちに誤表示してしまう可能性があるため、導入時に正しい使い方を指導することも検討できます。

3-4. 外部での情報機器などの扱いのルールを設ける

| 送信時にダブルチェックをする | ||||||||||||||||||||||||||||||||||||||

| 対象 | 業務で使用しているパソコン・タブレット・サーバー・スマートフォンなど | |||||||||||||||||||||||||||||||||||||

| 方法 | 社外での情報機器などの扱いのルールを決める | |||||||||||||||||||||||||||||||||||||

| ポイント | ・ルールだけでなく解決策と一緒に共有する ・多様な働き方に対応できるルールを設ける |

|||||||||||||||||||||||||||||||||||||

昨今は多様な働き方が広がり、オフィスだけでなくサテライトオフィスやカフェなどで業務をするケースがあります。

この時に情報漏えいを防ぐルールを設けておかないと、思わぬトラブルを招くことがあります。

そこで、下記のように、社外での情報機器などの扱いのルールを決めておきましょう。

|

【外部での情報機器などの扱いのルール例】 ・パソコンのデスクトップをつけたまま席を離れない |

例えば、カフェで作業をしている時にデスクトップをつけたまま席を離れると、誰でもデスクトップ上の情報を閲覧できてしまいます。

また、思わぬ誤表示により機密情報やIDパスワードなどが流出する可能性があるでしょう。

外部での情報機器などの扱いのルールを設ける時は、具体的な解決策とともに共通することがポイントです。

例えば、席を離れる時にはパソコンをロックするなど対策とともに定着させるようにしましょう。

4. 不正持ち出しの情報漏えい対策

社内の情報や端末などの不正持ち出しも、情報漏えいにつながります。

| 情報漏えいの原因 | 内容 | |||||||||||||||||||||||||||||||||||||

| 不正持ち出し | ・社内の機密情報をUSBに入れて持ち出した ・退職する時に社内の顧客情報を印刷して持ち出しした ・自宅でも仕事ができるように顧客ファイルを持ち出しした |

|||||||||||||||||||||||||||||||||||||

「デジタルデータソリューション株式会社」が実施した「2023年度社内不正被害に関する実態調査」によると、社内不正の50%以上が情報の持ち出しだと分かっています。

情報の不正持ち出しは起こり得るトラブルだと認識して、対策する必要があるでしょう。

社内不正の情報持ち出しすべてが情報漏えいに直結しているわけではありませんが、実際に情報漏えいにつながった事例もあります。

|

【不正持ち出しによる情報漏えい例】 P社では退職した社員が個人情報を持ち出し、転職先の企業に開示して一部使用していたことが分かりました。 |

情報の持ち出しによる情報漏えいも、基本的には人的ミスが原因です。

ここでは、不正持ち出しによる情報漏えいを防ぐ対策をご紹介します。

| 不正持ち出しの情報漏えい対策 | |

| 【必須】情報の持ち出し・保存のルールを設ける | 社外への持ち出し・情報の保存時のルールを決めて自由に情報を持ち出しできない状態にする |

| 機密情報に近寄れないようにする | 機密情報にはアクセス権限を設けるなどして誰もが手軽に「情報を入手できない・保存できない」状態にする |

| 情報を持ち出す場合はセキュリティ機能付き の機器を使用する |

どうしても社外への情報の持ち出しが必要な場合はセキュリティ機能のある機器を使用する |

どのような対策ができるのか確認し、社内でも取り入れるべきか検討してみてください。

4-1. 【必須】情報の持ち出し・保存のルールを設ける

| 情報の持ち出し・保存のルールを設ける | ||||||||||||||||||||||||||||||||||||||

| 対象 | 紙面・Web・システム内など業務に関する全情報 | |||||||||||||||||||||||||||||||||||||

| 方法 | 情報の持ち出し・保存のルールを明確に決めて運用する | |||||||||||||||||||||||||||||||||||||

| ポイント | ・個別のケースに応じて厳格に判断する ・情報の保存では個人使用できない方法を用意しておく |

|||||||||||||||||||||||||||||||||||||

まずは、情報の持ち出し・保存のルールを設けましょう。

社内の誰もが社内情報を自由に持ち出し、保存できる状態では、情報漏えいが起こりやすくなります。

下記のような視点からどの情報なら持ち出しできるのか明確に決めて、不要な持ち出しを防ぐことが重要です。

| 情報持ち出しを決める時の項目例 |

基準例 | |||||||||||||||||||||||||||||||||||||

| 持ち出しできる情報 | ・社内USBに保存した情報 ・紙面の資料は申請が必要 |

|||||||||||||||||||||||||||||||||||||

| 持ち出しができる人 | ・事前に情報持ち出しの申請をしている人 | |||||||||||||||||||||||||||||||||||||

| 持ち出しができる場所 | 基本的には自宅、出張先のみ | |||||||||||||||||||||||||||||||||||||

| 業務で使用するデータの保存 | ・専用のストレージのみに保存できる(パソコンのデスクトップに保存しない) ・紙面の書類は許可なく印刷して保存しない |

|||||||||||||||||||||||||||||||||||||

情報の持ち出し・保存のルールは、ルールを基準に厳格な判断することがポイントです。

例えば、社内申請はしているものの用途や使用場所が曖昧な場合は、情報漏えいにつながる可能性があります。

ルールに沿っていても個別ケースに応じて、情報漏えいにつながるリスクはないか厳格に判断する必要があるでしょう。

また、情報の保存が必要な場合は、社内システムに保存するなど個人使用できない方法を用意しておくことがおすすめです。

併せて不要な情報保存がないか定期的に確認することも、情報漏えいの防止につながるでしょう。

4-2. 機密情報に近寄れないようにする

| 機密情報に近寄れないようにする | ||||||||||||||||||||||||||||||||||||||

| 対象 | 紙面・Web・システム内など業務に関する全情報 | |||||||||||||||||||||||||||||||||||||

| 方法 | 紙面とデータの機密情報の管理方法を決めて誰もが手軽に「情報を入手できない・保存できない」状態にする | |||||||||||||||||||||||||||||||||||||

| ポイント | ・どの社員にどの程度の権限を付与するのかなど運用方法を明確にしておく | |||||||||||||||||||||||||||||||||||||

情報の持ち出しを防ぐには、社内の機密情報に誰でも簡単に近寄れないようにしましょう。

例えば、誰でも顧客名簿を閲覧できる状態にあると、印刷や複製をすれば簡単に持ち出しができます。

機密情報は下記のような方法で厳重に管理をして、持ち出しする以前に「情報を入手できない・保存できない」状態にしておきましょう。

| 機密情報の管理例 | ||||||||||||||||||||||||||||||||||||||

| 紙面 | ・鍵付きのキャビネットなどで保管し誰もが取り出せないようにする ・紙面の個人保存は禁止して会議等で使用する場合は印刷した紙面を回収する |

|||||||||||||||||||||||||||||||||||||

| データ | ・立場や部署などに分けてアクセス制御する ・データの印刷や編集を禁止して閲覧のみにする |

|||||||||||||||||||||||||||||||||||||

例えば、紙面の機密情報の場合は、鍵付きのキャビネットなどで保存して、誰もが閲覧できないよう隔離します。

また、データの場合は、立場や部署に応じてアクセス制御を設けることで、不必要な情報にアクセスさせない環境を構築できるでしょう。

機密情報に近寄れないようにする時のポイントは、運用方法を明確にしておくことです。

機密情報を鍵付きのキャビネットに保存しても、手軽に鍵を貸せる状況では情報漏えいが防ぎにくいでしょう。

どのようなケースに機密情報を閲覧できるのか、どのような社員にアクセス権限を設けるのかなど、具体的な運用方法を明確にしたうえで管理しましょう。

|

【退職時には機密情報の保持がないか確認する】 不正持ち出しの機密情報では、退職時に顧客リストなどを持ち出し外部に売却する、次の業務で使用するなどのトラブルが起きています。 |

4-3. 情報を持ち出す場合はセキュリティ機能付きの機器を使用する

| 情報を持ち出す場合はセキュリティ機能付きの機器を使用する | ||||||||||||||||||||||||||||||||||||||

| 対象 | Web・システム内など業務に関する全情報 | |||||||||||||||||||||||||||||||||||||

| 方法 | どうしても社外への持ち出しが必要な情報はセキュリティ機能付きの機器を貸し出しする | |||||||||||||||||||||||||||||||||||||

| ポイント | ・情報漏えいを防ぐ機能が備わった機器を選定する ・セキュリティ機能付きの機器のみしか使用しない環境を定着させる |

|||||||||||||||||||||||||||||||||||||

どうしても社内の情報を持ち出す必要がある場合は、会社が許可(貸し出し)するセキュリティ機能付きのUSBやハードディスクを使うようにしましょう。

セキュリティ機能付きの機器を使用すると、持ち出し時に盗難やウイルス感染に遭っても、機密情報にアクセスしにくくなります。

情報を持ち出ししている本人の不正には対応できませんが、ウイルス感染や盗難などの被害は抑えられるでしょう。

また、セキュリティ機能付きの機器を使用する時は、スペックを確認して導入することがポイントです。

下記のように、多要素認証や情報暗号化など情報漏えいを防ぐ機能が備わっているか確認して導入しましょう。

| セキュリティ機能付きの機器 |

機能例 | |||||||||||||||||||||||||||||||||||||

| セキュリティ機能付きUSB | ・ウイルス対策機能 ・指紋認証やパスワードなどの多要素認証機能 ・情報暗号化機能 |

|||||||||||||||||||||||||||||||||||||

| 持ち出し用セキュリティ機能付きハードディスク | ・指紋認証やパスワードなどの多要素認証機能 ・情報暗号化機能 ・管理機能との連携 |

|||||||||||||||||||||||||||||||||||||

また、社員が個人的に用意した情報持ち出し用機器を使用しないように、社内のセキュリティ意識を高めていくことも大切です。

なぜ貸し出しをする持ち出し用機器のみしか使用できないのか背景を伝え、セキュリティ機能付きの機器のみしか使用しない環境を定着させましょう。

5. 紛失・誤廃棄の情報漏えい対策

社内の重要な情報の紛失・誤廃棄も、情報漏えいにつながる可能性があります。

|

【誤廃棄による情報漏えいの危険性があった例】 独立行政法人Fでは、取引中の企業の個人情報を含む書類がセキュリティ機能付きのキャビネットから紛失していたことが分かりました。 |

紛失・誤廃棄時に第三者に情報が盗まれるなどのリスクが考えられるため、機密情報の管理や廃棄にも気を配る必要があります。

ここでは、機密情報の紛失・誤廃棄による情報漏えい対策をご紹介します。

| 機密情報の紛失・誤廃棄による情報漏えい対策 | |

| 【必須】情報資産の廃棄ルールを設ける | 廃棄時に情報漏えいが起きないように廃棄のルールを決める |

| 【必須】社内の情報資産の管理状況を把握する | 情報の紛失に気付けるように情報資産の管理状況を把握する |

| ファイルを暗号化して保存する | データの紛失時に情報漏えいが起きないようにファイルの暗号化を行う |

機密情報の使用時だけでなく管理や廃棄を含めた全サイクルにおいて、情報漏えいを防ぐためには何ができるのか確認しておきましょう。

5-1. 【必須】情報資産の廃棄ルールを設ける

| 情報資産の廃棄ルールを設ける | ||||||||||||||||||||||||||||||||||||||

| 対象 | 業務で使用しているパソコン・タブレット・サーバー・スマートフォン・資料など | |||||||||||||||||||||||||||||||||||||

| 方法 | 適切な廃棄方法を理解したうえで自社の廃棄ルールを設けて運用する | |||||||||||||||||||||||||||||||||||||

| ポイント | ・社内の情報管理者など担当者、窓口を決めて対応する ・誤廃棄などを防ぐために社員が個人的に廃棄できる状態にしない |

|||||||||||||||||||||||||||||||||||||

業務で使用していたパソコンや機密情報を含む書類などの廃棄時に、情報漏えいするケースがあります。

機密情報が持ち出しできる状況で廃棄をしないで、下記のような方法を取り入れながら廃棄ルールを決めましょう。

| 廃棄の方法例 |

概要 | |||||||||||||||||||||||||||||||||||||

| データ削除用のソフトウェアを利用する | データ削除用のソフトウェアを使用して復元できないように完全に削除する | |||||||||||||||||||||||||||||||||||||

| 信頼できるデータ削除業者に依頼する | 信頼できるデータ削除業者にデータの完全削除を依頼する | |||||||||||||||||||||||||||||||||||||

| 物理的に破壊する | ハードディスクやUSBを物理的に破壊して情報にアクセスできないようにする | |||||||||||||||||||||||||||||||||||||

| 暗号化消去を行う | ハードディスク・SSDの記録を暗号化している場合は暗号化消去を実施する | |||||||||||||||||||||||||||||||||||||

| 紙面の場合はシュレッダーにかける | 紙面やCD、DVDの場合はシュレッダーをかけて復元できないようにする | |||||||||||||||||||||||||||||||||||||

廃棄ルールを決める時のポイントは、社内の情報管理者など担当者、窓口を決めて統一した方法で廃棄をすることです。

社員が個人的に廃棄することがないように、必ず窓口を通じて「情報漏えいのリスクがないか」「誤廃棄ではないか」などを確認してから廃棄するといいでしょう。

5-2. 【必須】社内の情報資産の管理状況を把握する

| 社内の情報資産の管理状況を把握する | ||||||||||||||||||||||||||||||||||||||

| 対象 | 業務で使用しているパソコン・タブレット・サーバー・スマートフォンなど | |||||||||||||||||||||||||||||||||||||

| 方法 | 最新の脆弱性に対応しているウイルス対策ソフトをインストールする | |||||||||||||||||||||||||||||||||||||

| ポイント | ・最新のウイルス対策ソフトを導入する ・パソコンだけでなく、タブレットやスマートフォンなども対象にする |

|||||||||||||||||||||||||||||||||||||

情報資産の廃棄方法と併せて、社内の情報資産の管理状況の把握も実施しましょう。

日頃から社内の情報資産を管理していないと、紛失や誤廃棄に気付けないからです。

紙面で管理している情報だけでなくデータとして保存している情報も把握できるように、チェック表や一覧表などを作成するといいでしょう。

| 顧客情報の管理一覧表例 | ||||||||||||||||||||||||||||||||||||||

| 顧客管理 | ・紙面:○社分(キャビネット保管) ・クラウド(顧客管理サービス):○社分 |

|||||||||||||||||||||||||||||||||||||

| 社員名簿 | ・紙面:○人分(キャビネット保管) | |||||||||||||||||||||||||||||||||||||

| 契約書類 | ・紙面:○社分(キャビネット保管:○年~○年まで) ・クラウドサービス(契約管理):○社分 |

|||||||||||||||||||||||||||||||||||||

| 財務諸表 | ・紙面:(キャビネット保管:○年~○年まで) | |||||||||||||||||||||||||||||||||||||

顧客管理や契約管理など、社内の機密情報をできる限り細かく棚卸しして一覧にできるといいでしょう。

社内の情報資産の管理状況を把握するポイントは、3ヶ月に1回など頻度を決めて定期的に確認することです。

実施が不定期だと、紛失などがあった際に「いつ紛失したのか」特定しにくくなります。

一方で、定期的に確認すると、紛失などのトラブルがあった時にも対応しやすくなるでしょう。

また、機密情報を廃棄する場合は、社内の情報資産の管理状況を把握するタイミングで検討すると社内の運用パターンを作りやすくなります。

5-3. ファイルを暗号化して保存する

| ファイルの暗号化して保存する | ||||||||||||||||||||||||||||||||||||||

| 対象 | 業務で使用しているデータ(機密情報を含む) | |||||||||||||||||||||||||||||||||||||

| 方法 | ファイルの暗号化がソフトウェアなどを用いて暗号化する | |||||||||||||||||||||||||||||||||||||

| ポイント | ・社員の負担が少ない方法を選ぶ ・暗号化しなければならないデータの基準を明確にする |

|||||||||||||||||||||||||||||||||||||

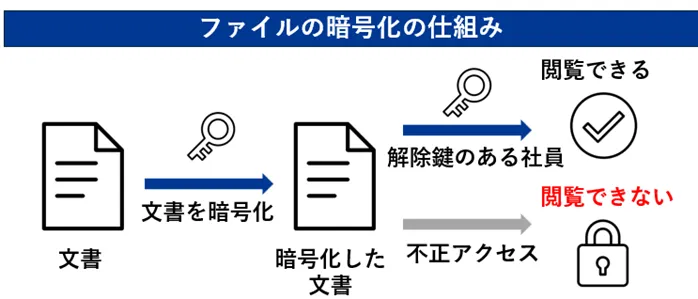

データの誤廃棄や紛失に備えて、機密情報を含むファイルは暗号化して保存しましょう。

ファイルの暗号化とは、データファイルを暗号化して保存する技術です。

ファイルの暗号化を解く鍵がないと暗号化を解除できないため、紛失や誤廃棄時に第三者による情報漏えいを防げます。

ファイルの暗号化は、下記の方法で導入できます。

|

【ファイルの暗号化の導入方法】 ・既存のソフトウェアやシステムにあるファイルの暗号化機能を使用する |

ファイルの暗号化のポイントは、社内に浸透しやすい方法を選ぶことです。

例えば、ファイルの暗号化時の操作が複雑だと設定が面倒だと感じる社員も出てくるかと思うので、導入しやすい方法を検討しましょう。

また、どのようなデータを暗号化しなければならないのか、社内での基準を明確にしておくことも重要です。

「個人情報を含むデータ」「社内の業務に関するデータ」など、一定の基準を設けると運用しやすくなるでしょう。

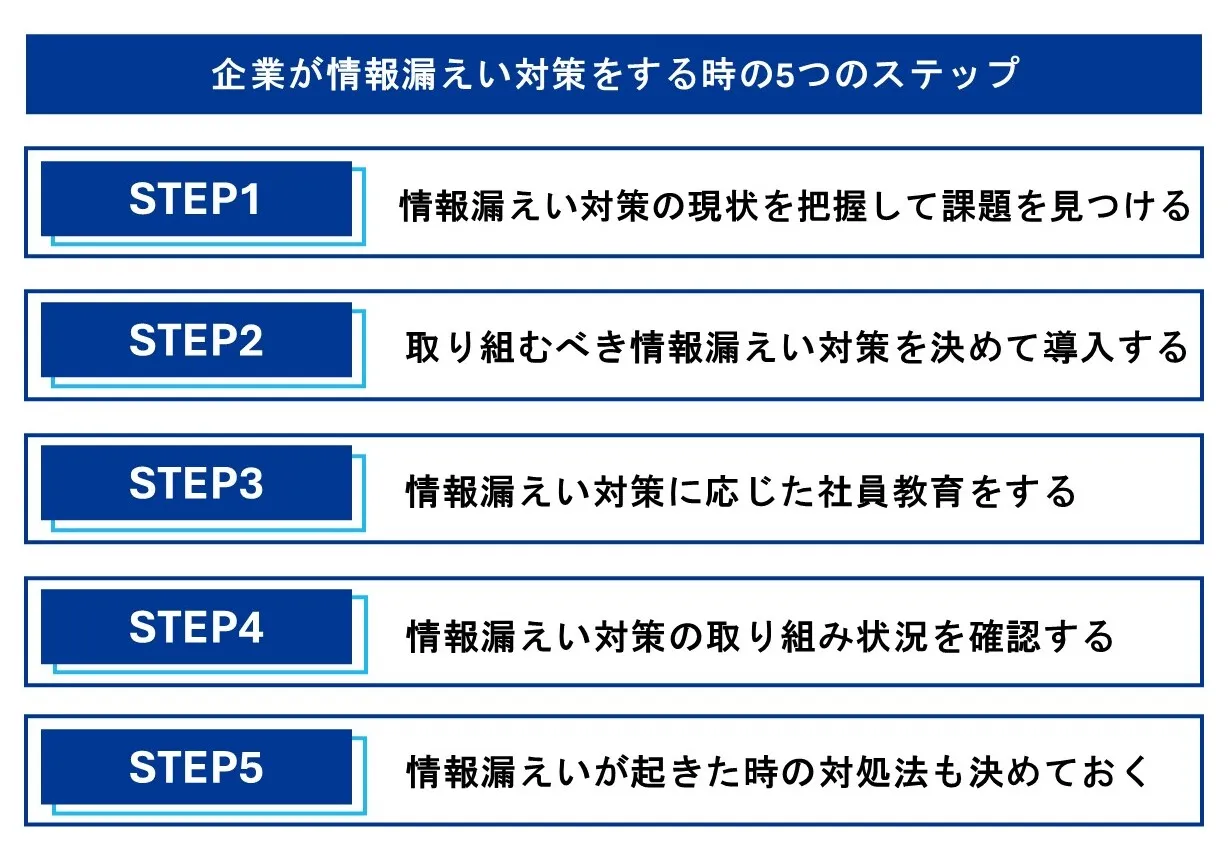

6. 企業が情報漏えい対策をする時の5つのステップ

具体的な情報漏えい対策が理解できたところで、自社に合う情報漏えい対策をどのように導入するのか気になる方も多いでしょう。

ここでは、企業が情報漏えい対策をする時のステップをご紹介します。

どのような点に留意しながら情報漏えい対策を進めるべきか把握できるので、ぜひ参考にしてみてください。

6-1. 情報漏えい対策の現状を把握して課題を見つける

まずは、自社の情報漏えい対策の方法を把握して、課題を見つけましょう。

具体的な情報漏えい対策方法を見ても分かるように、情報漏えいには様々な原因があります。

どのような原因にもしっかりと備えられているのか、下記のような手順で現状を把握するといいでしょう。

|

【情報漏えい対策の現状把握の例】 1.情報漏えい対策の主な原因に対してどのような対策ができているのか確認する |

情報漏えいの原因ごとに「どのような対策ができているのか」を把握した後に、対策ごとの精度を確認すると課題が抽出しやすいです。

例えば、ウイルス感染対策はしているものの「対策ソフトが古い」「対象が社内パソコンのみ」など対策内容に課題が見つかることも考えられます。

情報漏えいは自社の対策の脆弱性を見つけて起こる危険性があるので、まずは現状をしっかりと把握するところから始めましょう。

6-2. 取り組むべき情報漏えい対策を決めて導入する

自社の情報漏えい対策の課題を踏まえて、取り組むべき対策を決めましょう。

情報漏えい対策は1つの施策をして終わりではなく、様々なツール・方法を取り入れる必要があります。

そのため、下記のような方法で優先順位を決めて1つずつ着実に導入できるようにしましょう。

|

【情報漏えい対策の優先順位を決める方法例】 ・緊急性が高い施策から取り組む |

例えば、ウイルス感染ソフト、セキュリティパッチに未対応の場合は緊急性の高い項目なので、まずはこの部分から取り組んだほうがいいでしょう。

取り組む内容が明確になったら、社内のスケジュールを調整しながら情報漏えい対策を導入していきます。

6-3. 情報漏えい対策に応じた社員教育をする

情報漏えい対策に必要なルールの策定、ソリューション導入などができたら、社員教育を実施します。

セキュリティ対策は「技術」「組織」「人」の三位一体で推進するものだと言われています。

つまり、情報漏えいを防ぐ技術だけ備わっても、適切な運用を社員ができなければ情報漏えいを防ぐことができません。

そこで、現状の課題や導入したソリューションなどに応じて、社内に情報漏えい対策が定着するような研修を実施しましょう。

|

【社員研修の例】 ・情報漏えい対策の必要性を共有する |

今まで情報漏えい対策に力を入れて来なかった場合は、情報漏えい対策の重要性から共有することで社員の姿勢が変化する可能性があります。

また、社員教育は一時的なものではなく定時的に実施して、情報漏えい対策に関する意識を高めていくことも大切でしょう。

6-4. 情報漏えい対策の取り組み状況を確認する

情報漏えい対策は必要なソリューション、ルールを設けて終わりではなく、問題なく運用できているか定期的に確認しましょう。

情報漏えい対策はトラブルが起きないよう継続的に取り組むものなので、取り組み開始時の状況を維持できているかが大切です。

自社が行っている情報漏えい対策により確認項目は変わりますが、一例として定期的に下記のような確認をするといいでしょう。

|

【情報漏えい対策の確認項目例】 ・最新のセキュリティパッチが適用されているか |

情報漏えい対策の確認は3ヶ月に1回など頻度を決めて実施すると、情報漏えい対策の質を維持しやすくなります。

6-5. 情報漏えいが起きた時の対処法も決めておく

情報漏えい対策の一環として、万が一情報漏えいが起きた時の対処法を決めておきましょう。

|

【情報漏発えい生時のために決めておきたいことの例】 ・発生時の初動対応(誰に連絡をするのかなど) |

とくにウイルス感染などの情報漏えいは、感染時の対応で被害拡大を防げる可能性があります。

まずはウイルス感染したパソコンを他のデバイスから遮断するなど具体的な方法を決めておくと、不測の事態に備えられます。

情報漏えい対策は情報漏えいを防ぐ確率を高めることはできますが、情報漏えい発生率を0にすることは難しいです。

だからこそ、情報漏えいが起きた時の対策も併せて検討しておいたほうがいいでしょう。

| セキュリティ製品の選定・運用にお悩みの場合は「クエスト」にご相談ください | |

| 企業の情報漏えい対策は必要だと認識しているものの「どのような製品を選べばいいのか」「自社で運用できるのか」不安に感じている方も多いのではないでしょうか。 「クエスト」では、セキュリティ製品の導入から運用・監視までをワンストップで提供しています。 豊富な実績とノウハウをもとに、企業の情報漏えい対策をサポートします。 情報漏えい対策はしたいものの知識不足でなかなか進まないなどの課題抱えている場合は、お気軽にお問い合わせください。 |

7. まとめ

この記事では、企業で取り組みたい情報漏えい対策をまとめて解説しました。

最後に、この記事の内容を簡単に振り返ってみましょう。

○企業ができる情報漏えい対策は下記のとおり

| ウイルス感染・不正アクセスの情報漏えい対策 | |

| 【必須】ウイルス対策ソフトを導入する | 最新のウイルス対策ソフトをインストールしてウイルス感染を防ぐ |

| 【必須】セキュリティパッチを常に最適化する | OSやソフトウェアなどの脆弱性を修正するセキュリティパッチを常に最適化する |

| 多要素認証を導入する | 不正アクセスを防ぐために多要素認証を導入する |

| ログ管理をしてウイルス感染の予兆を見逃さない | ログ管理をして不正アクセスやウイルス感染の予兆をいち早く発見する |

| 誤表示・誤送信の情報漏えい対策 | |

| 送信時のチェックリストを作成する | 送付・送信前に情報漏えいを防ぐチェックリストでセルフチェックを実施する |

| 送信前にダブルチェックをする | 機密性の高い情報は送付・送信前に上司など第三者が目視でダブルチェックをする |

| Web会議などでの誤表示を防ぐルールを設ける | Web会議やセミナーなどで機密性を誤表示しないように一定のルールを設ける |

| 外部での情報機器などの扱いのルールを設ける | パソコンから離れる時は画面をロックするなど外部で情報機器を扱う時のルールを設ける |

| 不正持ち出しの情報漏えい対策 | |

| 【必須】情報の持ち出し・保存のルールを設ける | 社外への持ち出し・情報の保存時のルールを決めて自由に情報を持ち出しできない状態にする |

| 機密情報に近寄れないようにする | 機密情報にはアクセス権限を設けるなどして誰もが手軽に「情報を入手できない・保存できない」状態にする |

| 情報を持ち出す場合はセキュリティ機能付き の機器を使用する |

どうしても社外への情報の持ち出しが必要な場合はセキュリティ機能のある機器を使用する |

| 機密情報の紛失・誤廃棄による情報漏えい対策 | |

| 【必須】情報資産の廃棄ルールを設ける | 廃棄時に情報漏えいが起きないように廃棄のルールを決める |

| 【必須】社内の情報資産の管理状況を把握する | 情報の紛失に気付けるように情報資産の管理状況を把握する |

| ファイルを暗号化して保存する | データの紛失時に情報漏えいが起きないようにファイルの暗号化を行う |

○企業が情報漏えい対策をする時のステップは下記のとおり

1.情報漏えい対策の現状を把握して課題を見つける

2.取り組むべき情報漏えい対策を決めて導入する

3.情報漏えい対策に応じた社員教育をする

4.情報漏えい対策の取り組み状況を確認する

5.情報漏えいが起きた時の対処法も決めておく

企業の情報漏えいは起きてから対策をするのではなく、起きる前に未然に防ぐことが重要です。

ぜひこの記事を参考にしながら、自社に必要な情報漏えい対策を実施してみてください。