目次

1.ゼロトラストの基本概念と必要性

まずは、そもそも「ゼロトラスト」とは何なのか、基本概念やその必要性について、概観していきましょう。

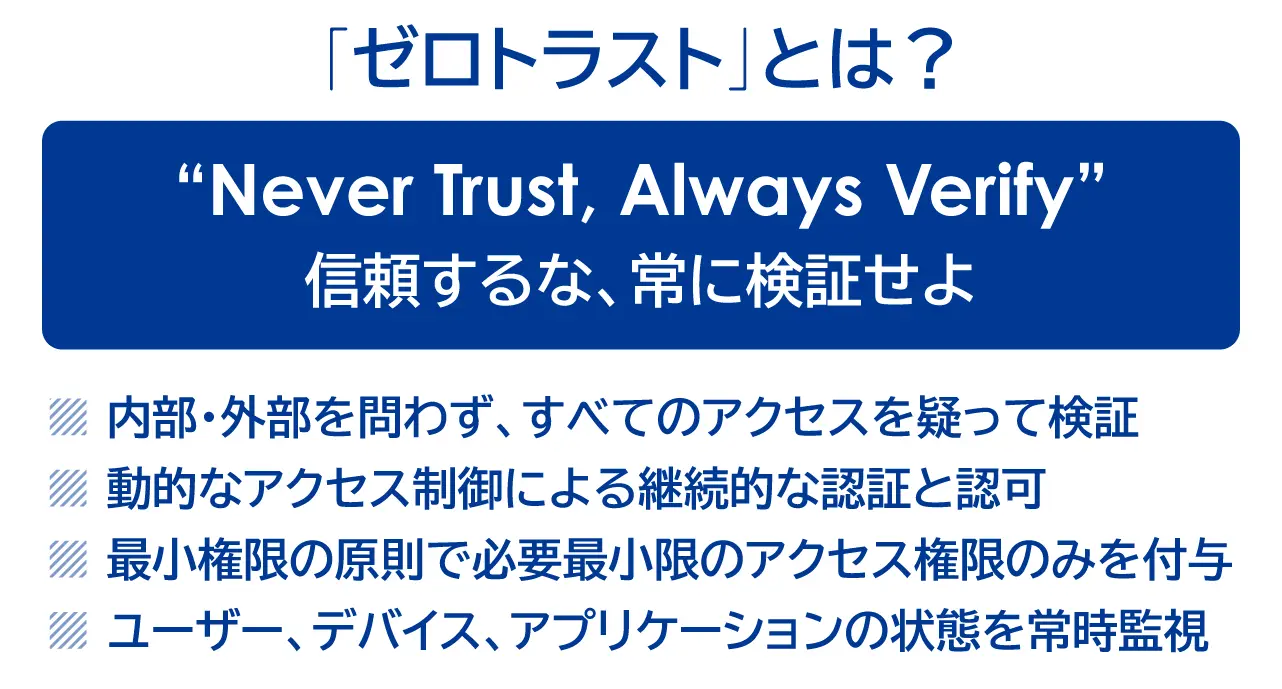

1-1.ゼロトラストの定義と基本原則

ゼロトラストセキュリティは、「Never Trust, Always Verify(信頼するな、常に検証せよ)」という原則に基づいて設計された新しいセキュリティモデルです。

ゼロトラストでは、ネットワークの内と外を区別せず、すべてのユーザーやデバイス、アプリケーションを潜在的な脅威と見なし、アクセスのたびに厳格な認証と認可を行います。

【ゼロトラストの基本原則】

- 信頼の否定:ネットワーク上のすべてのエンティティ(ユーザー・デバイス・アプリケーションなどの構成要素)を無条件には信頼しません。常に潜在的な脅威として扱います。

- リソースレベル(個々のデータやサービスなどの資産単位)の制御:アクセス制御をネットワーク境界ではなく、個別のリソースレベルで行います。きめ細かな制御により、不正アクセスのリスクを最小限に抑えます。

- 継続的な認証:リスクベース(リスクの度合いに応じた)認証と認可を継続的に実施します。アクセスのたびに状況を評価し、適切な権限を付与します。

- 最小権限の原則:ユーザーやデバイスに与える権限を、業務遂行に必要な最小限に制限します。過剰な権限付与による被害の拡大を防ぎます。

- トラフィックの保護:ネットワーク上を流れるすべてのデータを暗号化し、その通信内容を監視します。情報の盗聴や改ざんを防ぎつつ、不審な通信パターンをリアルタイムで検知できます。

これらの原則を通じて、ゼロトラストは現代の複雑なIT環境に対応したセキュリティを実現します。

クエストはお客様のゼロトラストセキュリティの実現を支援するために、エンドポイント(端末)やクラウド環境、ネットワークのセキュリティ対策をはじめ、運用監視、多要素認証の導入支援など、包括的なセキュリティサービスを提供します。セキュリティでお困りのお客様は是非当社にご相談ください。

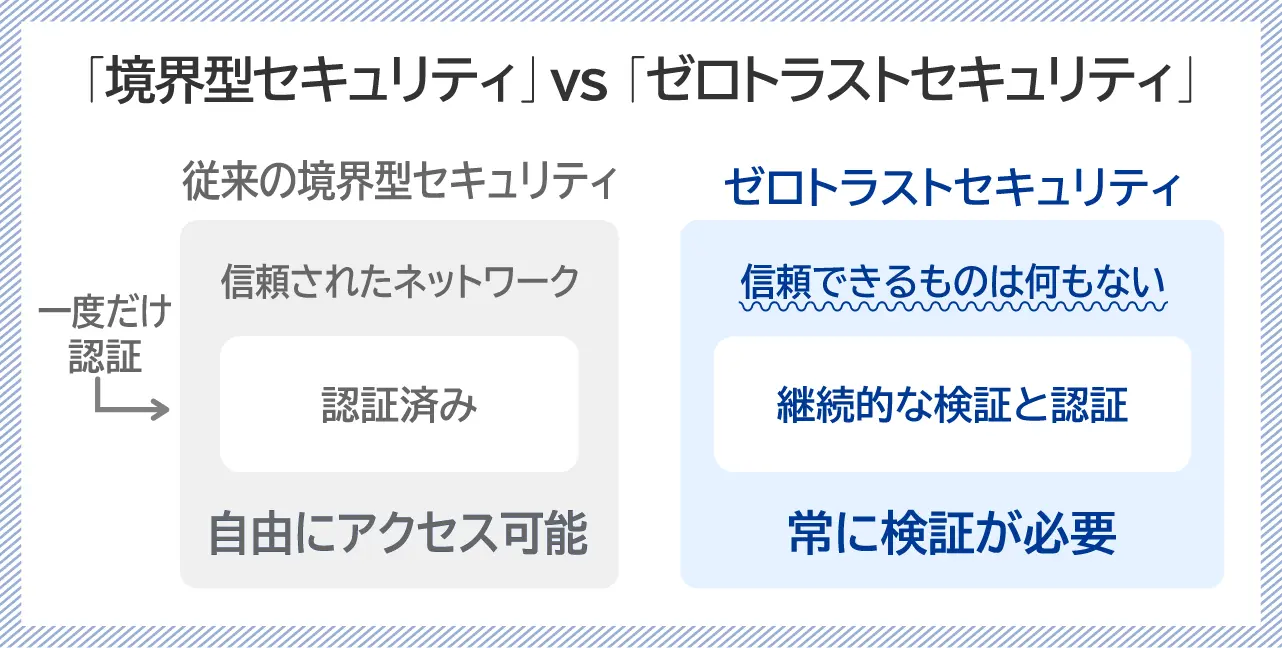

1-2.なぜ今ゼロトラストが注目されているのか

ゼロトラストが注目を集めている背景には、企業を取り巻く環境の急激な変化があります。リモートワークの普及やクラウドサービスの活用が進むなか、従来の境界型セキュリティでは対応が難しくなっています。

加えて、サイバー攻撃の手口が巧妙化・高度化しており、企業は常に新しい脅威にさらされています。これらの課題に対応し、現代のビジネス環境に適したセキュリティモデルとして、ゼロトラストが注目されています。

【ゼロトラストが注目される理由】

- ネットワーク境界の曖昧化:リモートワークの普及により、社内外のネットワーク境界が不明確になりました。従来の境界防御では十分な保護が困難になっています。

- クラウド活用の加速:クラウドサービスの利用拡大で、企業の情報資産が社内ネットワーク外に分散しました。データの所在を問わない保護が必要になっています。

- エンドポイントの多様化:モバイルデバイスの活用により、エンドポイント(ネットワークに接続される端末機器)の管理が複雑化しました。多様なデバイスを安全に利用するための新たなアプローチが求められています。

- 攻撃の高度化:サイバー攻撃の手口が高度化し、従来型セキュリティでは対応が困難になりました。より動的で適応力の高い防御策が必要とされています。

- コンプライアンスの厳格化:法規制の強化により、より高度なセキュリティ対策が求められるようになりました。ゼロトラストは、厳格な要件に対応する手段として注目されています。

ゼロトラストの考え方を取り入れると、企業のセキュリティ体制は大きく変化します。さまざまなメリットがありますので、以下で詳しく見ていきましょう。

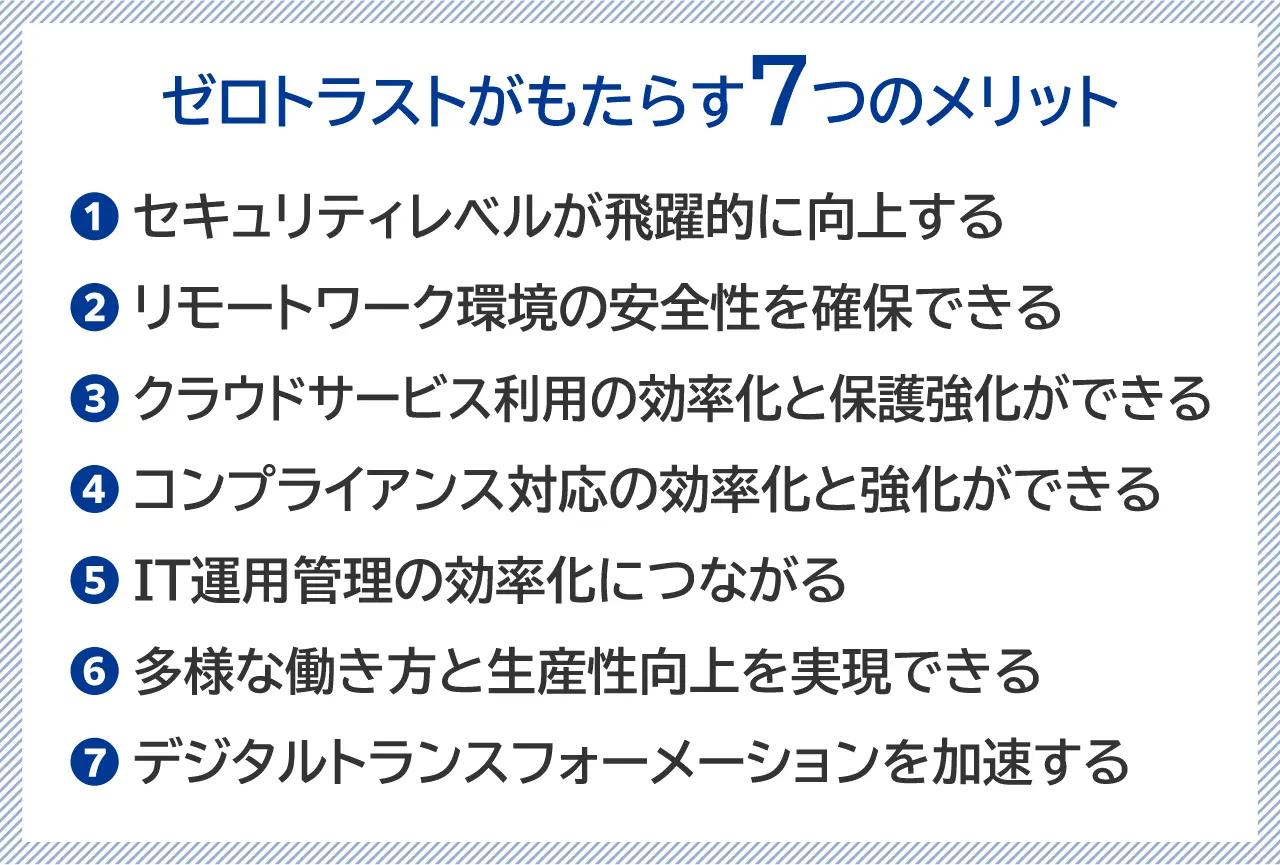

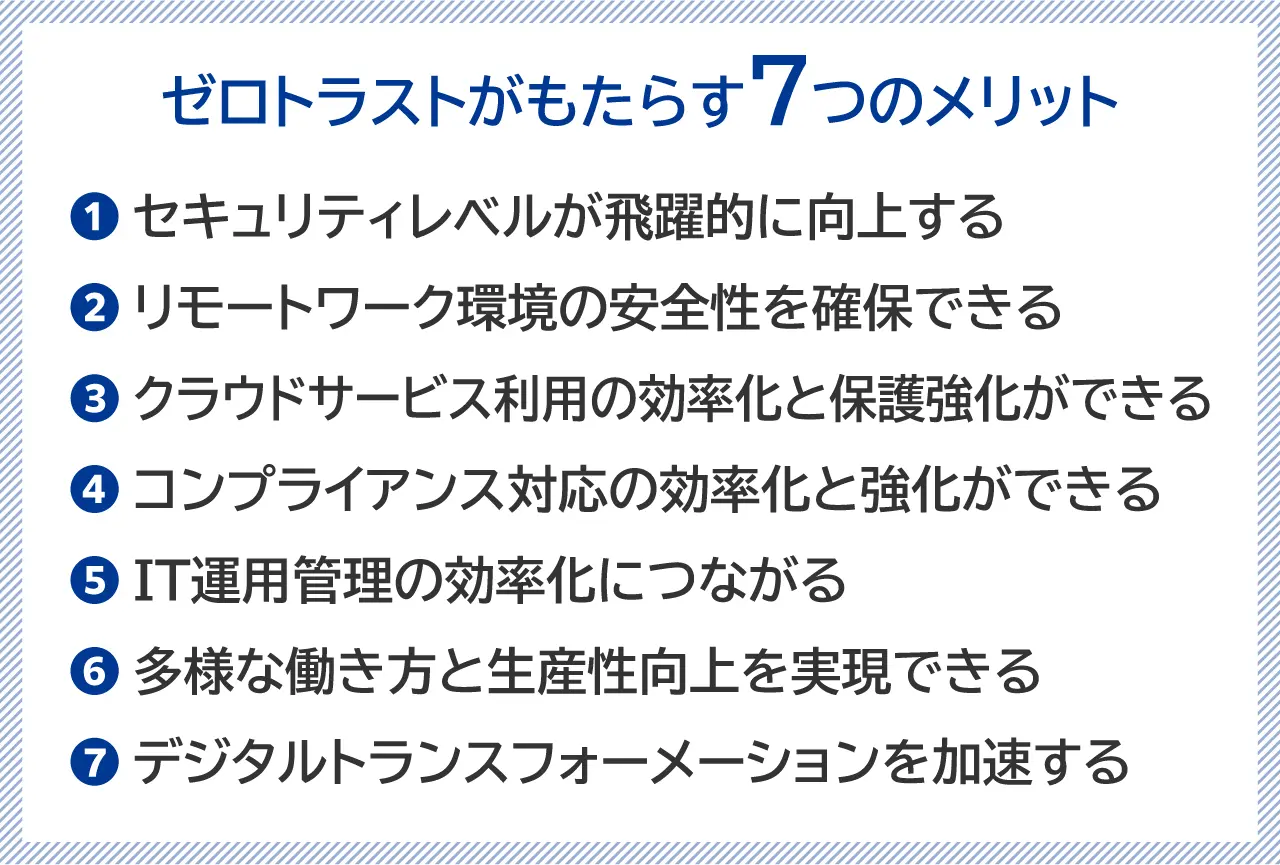

2.ゼロトラストがもたらす7つの具体的メリット

ゼロトラストがもたらすメリットとして、以下の7つが挙げられます。

- セキュリティレベルが飛躍的に向上する

- リモートワーク環境の安全性を確保できる

- クラウドサービス利用の効率化と保護強化ができる

- コンプライアンス対応の効率化と強化ができる

- IT運用管理の効率化につながる

- 多様な働き方と生産性向上を実現できる

- デジタルトランスフォーメーションを加速する

それぞれ、見ていきましょう。

2-1.セキュリティレベルが飛躍的に向上する

1つめのメリットは「セキュリティレベルが飛躍的に向上する」です。

ゼロトラストセキュリティでは、すべてのユーザーやデバイス、アプリケーションを常に認証・検証するため、不正アクセスや情報漏洩のリスクを大幅に低減できます。

【ゼロトラストによるセキュリティ向上の具体例】

- 動的なアクセス制御:ユーザー・デバイス・ネットワークの状態を常時監視し、リアルタイムでアクセス権限を調整します。状況に応じた柔軟かつ強固なセキュリティを実現します。

- 高度な認証メカニズム:生体認証・行動分析・コンテキストベースの認証など、複数の要素を組み合わせた高度な認証システムを導入します。なりすましや不正アクセスのリスクを大幅に低減します。

- インテリジェント(高度な学習・推論能力を持つ)な脅威検知:AI技術を活用した異常検知システムにより、従来の手法では発見が困難だった新種の脅威や高度な攻撃を早期に検出し、対処します。

- 包括的なエンドポイント保護:デバイスの健全性を継続的に評価し、脆弱性やマルウェア感染を迅速に特定・修復します。エンドポイントを起点とした攻撃を効果的に防止します。

上記は一例ですが、ゼロトラストの概念に基づく一連の施策により、近年のサイバー攻撃に対処する、強固なセキュリティ体制を構築できます。

2-2.リモートワーク環境の安全性を確保できる

2つめのメリットは「リモートワーク環境の安全性を確保できる」です。

従業員がオフィス外から企業ネットワークやクラウドサービスにアクセスする際、ゼロトラストの認証・認可メカニズムにより、安全かつスムーズな接続を実現できます。

【ゼロトラストによるリモートワークの安全性向上例】

- デバイス健全性チェック:接続デバイスの健全性をリアルタイムで確認し、マルウェア感染したデバイスからのアクセスを防ぎます。OSのアップデート状況やセキュリティソフトの稼働状況なども確認します。

- 柔軟なアクセス制御:アクセス制御ポリシーを柔軟に設定し、リモートワーク業務に必要な最小限の権限を付与します。この権限は、役割や状況に応じて、動的に調整できます。

- 行動分析による異常検知:ユーザー(従業員)の行動パターンを分析し、不審なアクセスを検知・警告します。通常と異なる時間帯や場所からのアクセス、急激なデータ転送などを自動的に検出します。

- VPNレス認証:VPN(仮想プライベートネットワーク)を使用せずに、安全かつ利便性の高いリモートアクセスを実現します。複雑なVPN設定が不要になり、ユーザー(従業員)の負担を軽減しつつ、高度なセキュリティを確保します。

ゼロトラストセキュリティは、「安全なリモートワーク環境を整備したい」というニーズに対して効果的に応えるソリューションといえます。

2-3.クラウドサービス利用の効率化と保護強化ができる

3つめのメリットは「クラウドサービス利用の効率化と保護強化ができる」です。

クラウド上の情報資産に対するアクセス制御を、ゼロトラストの原則に基づいて行うと、不正アクセスや情報漏洩のリスクを低減できます。

また、クラウドサービスごとに異なるセキュリティ設定を一元管理できるため、運用の効率化と人的ミスの防止にもつながります。

【ゼロトラストによるクラウドセキュリティの強化例】

- 統合アクセス管理:クラウドサービスへのアクセスを、ゼロトラストの認証・認可メカニズムで一元管理します。シングルサインオン(単一の認証情報で複数のサービスにログインできる仕組み)と多要素認証を組み合わせ、利便性と安全性を両立させます。

- データ暗号化:クラウド上のデータを暗号化し、不正な閲覧や改ざんを防止します。保存データと通信データの両方を暗号化し、データの発信元から受信先までを一貫して保護します。

- 脆弱性スキャン:クラウドワークロード(クラウド上で動作するアプリケーションや処理単位)の脆弱性を自動的にスキャンし、速やかに修復します。仮想マシンやサーバーだけでなく、コンテナ(アプリケーションの独立実行環境)やサーバーレス(サーバーの管理が不要なクラウドサービス)を使っている場合も、もれなく脆弱性チェックを行います。

- セキュリティ設定の一元化:複数のクラウドサービスのセキュリティ設定を一元的に管理・監視します。クラウド間の整合性を保ち、設定ミスによるセキュリティホール(セキュリティ上の弱点や抜け穴)を防ぎます。

- ログ分析の高度化:クラウドアクセスのログを収集・分析し、不審なアクティビティを検知します。AIを活用した異常検知により、高度な脅威にも対応します。

これらの対策により、クラウドサービスのセキュリティが強化され、ビジネスの機動力との両立が実現します。

2-4.コンプライアンス対応の効率化と強化ができる

4つめのメリットは「コンプライアンス対応の効率化と強化ができる」です。

ゼロトラストセキュリティを導入すると、企業が法令や規制を確実に遵守するための取り組みを、効果的かつ合理的に行えるようになります。

国内外のさまざまな規制においても、ゼロトラストの考え方に基づくセキュリティ対策が重要視されるようになっています。

【ゼロトラストによるコンプライアンス対応の改善例】

- データ保護規制対応:データ保護規制に適合した、きめ細かなアクセス制御を実現します。個人情報や機密情報へのアクセスを厳密に管理し、不正な閲覧や流出を防ぎます。

- ログ管理の自動化:監査に必要な証跡を効率的に収集・保管します。アクセスログやセキュリティイベント(システムやネットワークで発生した潜在的な脅威や異常な動作)を自動的に記録し、長期保存と迅速な検索ができるようにします。

- インシデント対応の最適化:セキュリティインシデント(不正アクセスやデータ漏洩などの問題事象)の検知・対応プロセスを最適化し、報告義務を確実に遂行します。迅速な検知と報告により、規制要件を満たすとともに、被害の最小化を図ります。

- ポリシー管理の効率化:コンプライアンス要件に沿ったセキュリティポリシーを効果的に策定・運用します。ポリシーの一元管理と自動適用により、一貫性のある対応を実現します。

これらの取り組みにより、コンプライアンス対応の負担を軽減しつつ、法令遵守体制を強化できます。

2-5.IT運用管理の効率化につながる

5つめのメリットは「IT運用管理の効率化につながる」です。

ゼロトラストは、IT運用管理の効率化に貢献します。結果としてコスト削減につながるケースもあります。

その理由は、ネットワークの内と外を区別しない設計思想によって、複雑なネットワーク管理の必要性が減り、運用の手間を大幅に削減できるためです。

【ゼロトラストによるIT運用管理の効率化とコスト削減事例】

- ネットワーク管理のシンプル化:ネットワークセグメンテーション(ネットワークを論理的に分割し、セキュリティを向上させる手法)をシンプルにし、設定変更や障害対応の工数を削減します。複雑なファイアウォールルールの管理が不要になり、運用負荷が軽減されます。

- クラウド移行の促進:クラウドサービスの活用により、オンプレミス環境(自社運用のシステム)の維持コストを削減します。サーバーやストレージの管理負担が軽減され、システムの規模を柔軟に変更できるスケーラブルな運用が可能になります。

- セキュリティ機能の統合:セキュリティ機能の統合・自動化により、運用管理の手間を減らせます。複数のセキュリティ製品を一元管理し、運用効率を高めます。

- アクセス制御の一元化:アクセス制御の一元管理により、ポリシー設定や監査の効率を高められます。ユーザーやデバイスの追加・変更・削除が容易になり、管理工数を削減できます。

これらの施策により、IT運用の効率化と各種コスト削減を同時に実現し、企業の競争力向上にも寄与します。

2-6.多様な働き方と生産性向上を実現できる

6つめのメリットは「多様な働き方と生産性向上を実現できる」です。

ゼロトラストは、前述のリモートワークやBYOD(Bring Your Own Device:従業員が私用デバイスを業務に使用すること)など、柔軟な働き方を安全に支援します。

結果として、従業員の満足度と生産性の向上が期待できます。

【ゼロトラストが実現する多様な働き方と生産性向上の例】

- リモートワークの安全性向上:前述のとおり、リモートワークを安全に実現し、通勤時間の削減と働く場所の柔軟性向上につなげます。自宅やサテライトオフィスからでも、オフィスと同等のセキュリティレベルでの業務遂行が可能になります。

- BYOD環境の整備:BYODを安全に許可し、従業員の端末選択の自由度を高めます。個人所有デバイスのセキュリティ状態を継続的に監視し、安全に利用できるようにします。

- モバイルワークの効率化:安全なモバイルアクセスにより、営業先・出張先や現場作業での業務効率を高めます。どこからでも必要な情報にアクセスでき、迅速な意思決定や顧客対応が可能です。

- 社内外の協業促進:社内外の関係者との安全なデータ共有・コラボレーションを促進します。クラウドサービスやコラボレーションツールを安全に活用し、チームワークを強化します。

- 組織間連携の円滑化:ゼロトラストネットワークの構築により、M&Aや組織再編に伴うIT統合を円滑化します。異なる組織間での安全な情報共有と協業が容易になります。

これらの取り組みにより、従業員の働き方の選択肢が広がり、個々の生産性とチームの協働性が向上します。

2-7.デジタルトランスフォーメーションを加速する

7つめのメリットは「デジタルトランスフォーメーションを加速する」です。

ゼロトラストは、企業のデジタルトランスフォーメーション(DX)を加速する基盤としても、非常に重要な意味を持ちます。

なぜなら、クラウドサービスやモバイルデバイスの活用、リモートワークの推進など、DXに不可欠な要素を安全に実現し、デジタル化の取り組みを後押しするからです。

【ゼロトラストがDXを加速する例】

- クラウド移行の促進:クラウド移行を安全に進め、俊敏性と拡張性を備えたITインフラを構築します。マルチクラウド環境でもセキュリティを一元管理し、柔軟なリソース活用を実現します。

- IoT活用の推進:IoTデバイスを安全に接続し、データ収集・分析による新たな価値創出を促進します。大量のデバイスでも効率的に管理し、セキュリティリスクを最小化しながら活用できます。

- AI・ビッグデータの活用:AIやビッグデータの活用を安全に進め、業務の自動化や意思決定の高度化を実現します。データの機密性を保ちつつ、必要な分析や学習を行える環境を整備します。

- エコシステム(企業や組織が連携し、価値を共創するビジネス環境)の拡大:サードパーティとのデータ連携を安全に行い、新サービスの開発や協業を加速します。安全なデータ交換によって、オープンイノベーション(外部との連携によるイノベーションの創出)を促進します。

- 安全な新規サービス展開:ゼロトラストの原則に基づくセキュリティ対策により、DXに伴うリスクを低減します。新サービスの開発・展開において、セキュリティを設計段階から組み込めます。

これらの取り組みを通じて、セキュリティの課題がDXの障壁となることを防ぎ、迅速かつ大胆なデジタル化を推進できます。

以上、7つのメリットを解説しました。

続いて以下では、デメリットについて解説します。

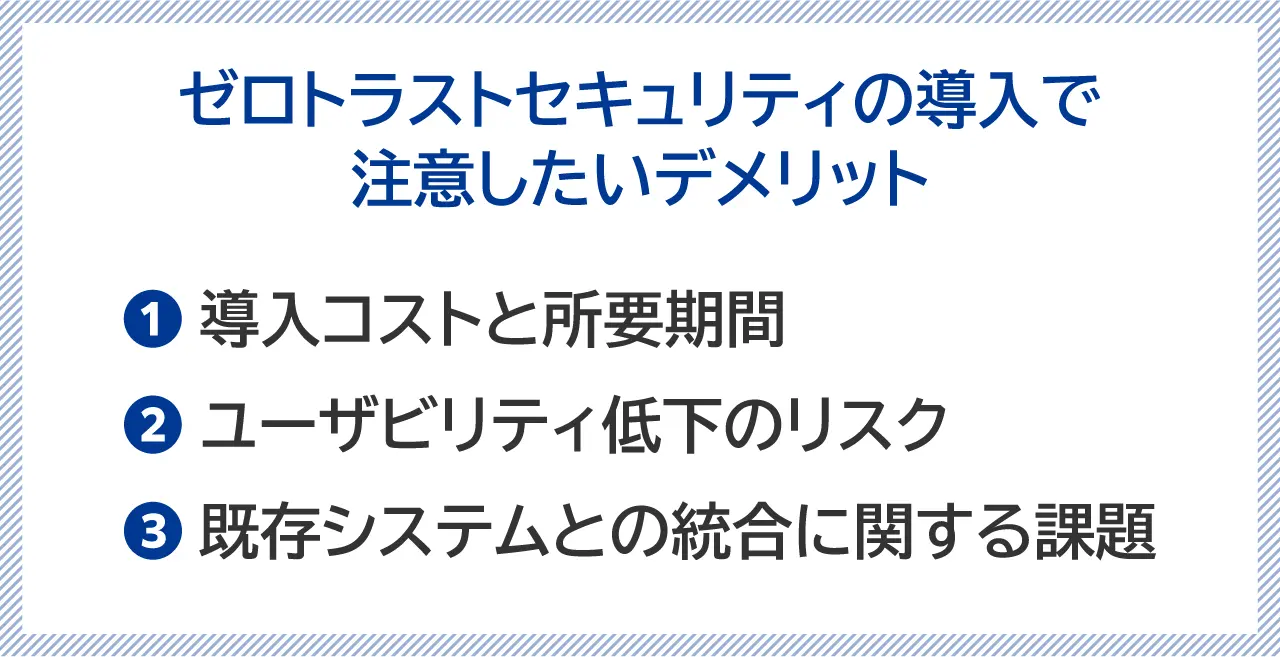

3.ゼロトラストのデメリットと対処法

ゼロトラストには多くのメリットがある一方で、いくつかのデメリットや課題も存在します。

以下では、デメリットとその対処法について、詳しく見ていきましょう。

- 導入コストと所要期間

- ユーザビリティ低下のリスク

- 既存システムとの統合に関する課題

3-1.導入コストと所要期間

1つめは「導入コストと所要期間」です。

ゼロトラストの導入には、一定のコストと時間(リードタイム)がかかることが課題となります。

新しいセキュリティ製品の導入、ネットワークの再設計、アクセス制御ポリシーの策定など、多岐にわたる作業が必要になります。また、導入後も継続的な運用・監視のためのリソースが必要となります。

コストと期間の課題に対しては、計画的に対処することが大切です。

【導入コストと時間の課題への対応策】

- 段階的な導入:重要度の高い領域から順次導入し、コストと時間を分散させます。たとえば、最初に機密性の高いデータを扱う部門から始め、徐々に範囲を拡大していきます。

- クラウドの活用:クラウドベースのゼロトラストソリューションを採用し、初期投資を抑えつつ、導入の手間を軽減します。SaaSタイプのサービスを利用すれば、インフラ構築や運用の負担を軽減できます。

- 既存製品との連携:すでに導入済みのセキュリティ製品との連携を図り、追加コストを抑制します。APIを活用した統合により、既存の投資を最大限に活かしつつ、ゼロトラストの機能を補完できます。

- 自動化の推進:自動化・省力化ツールを活用し、運用・監視の工数を削減します。ルーティンタスクを自動化すれば、人的リソースを戦略的な業務に集中できます。

- ROI評価:ゼロトラスト導入の効果を定量的に評価し、投資対効果を明確にします。セキュリティインシデントの削減率や、ビジネス効率の向上度合いなど、具体的な指標を設定して効果を測定しましょう。経営層や社内の理解と支持を得やすくなり、長期的な投資の継続につながる効果も期待できます。

これらの戦略を組み合わせ、ゼロトラスト導入のハードルを下げて、スムーズな移行を目指しましょう。

3-2.ユーザビリティ低下のリスク

2つめは「ユーザビリティ低下のリスク」です。

ゼロトラストセキュリティは、基本的にはユーザビリティを維持しやすいモデルです。しかし、絶対にユーザビリティが損なわれないわけではありません。

各企業の現状や、導入方法などの個別の事情によっては、ゼロトラストの導入により、ユーザビリティが低下するリスクも否定できません。

そこで、どのようにすれば、ユーザビリティへの影響を最小限に抑えながらセキュリティの強化を図れるか、あらかじめ十分に検討することが大切です。

【ユーザビリティ低下のリスクへの対処法】

- 業務フロー分析:業務フローを詳細に分析し、利便性と安全性のバランスを取ります。各部門の具体的な業務内容や、データアクセスの頻度、重要度などを緻密に把握したうえで、セキュリティ対策がワークフローを阻害しないよう慎重に設計します。

- 認証の最適化:シングルサインオンやID管理ツールを活用し、認証の手間を軽減します。生体認証やコンテキストベースの認証など、従業員にとって負担の少ない認証方式を採用することも有効です。

- 直感的なユーザーインターフェース設計:セキュリティ機能をアプリケーションに自然に統合し、専門知識がなくても直感的に使えるようにします。ユーザビリティテストを実施し、フィードバックを得ながら改善を重ねましょう。

- 段階的な導入:テスト環境での十分な検証を行い、潜在的な問題点を事前に洗い出して対処します。本番環境への適用は段階的に行います。トラブルが発生した場合に備え、ロールバック(変更前の状態に戻すこと)の手順を用意しておくことも重要です。

- 教育・サポートの強化:従業員教育を徹底し、新しいセキュリティ対策への理解と協力を得ます。操作方法やセキュリティ上の注意点を丁寧に説明し、不安を払拭することが大切です。

これらの施策を通じて、セキュリティ強化とユーザビリティの両立を図り、従業員の生産性を維持しながらゼロトラストを導入できます。

3-3.既存システムとの統合に関する課題

3つめは「既存システムとの統合に関する課題」です。

ゼロトラストを導入する際、既存のシステムやアプリケーションとの統合には、十分に注意しなければなりません。

レガシーシステムや独自開発のアプリケーションなど、ゼロトラストの原則に適合しないシステムが存在する場合、移行やアップグレードが必要になります。

また、異なるベンダーのセキュリティ製品間での連携の実現にも、技術的な課題が伴う場合があります。

【既存システムとの統合における注意点】

- システム評価:ゼロトラスト導入前に、既存システムの棚卸しと評価を行います。各システムのセキュリティ機能・認証方式・データフロー・ネットワーク構成など、あらゆる側面を詳細に分析し、ゼロトラストとの適合性を評価します。移行の難易度や影響度を見極め、適切な対応方針を決定することが重要です。

- 相互運用性の検証:異なるベンダー製品間の連携については、事前に相互運用性を十分に検証します。各製品のAPIやインターフェースの仕様を精査し、データ形式や互換性を確認しましょう。ベンダーロックイン(特定ベンダーへ過度に依存し他社への移行が困難な状態)のリスク回避も念頭に置きます。

- APIの活用:APIやオープンスタンダード(標準規格)に基づく統合を積極的に検討します。柔軟性と拡張性に優れたAPI主導の設計を採用すれば、将来的な変更や機能追加にも対応しやすくなります。内製のアプリケーションについても、API化を進めておくと、ゼロトラストとの統合をスムーズに行えます。

- 並行運用の検討:移行期間中は、既存システムとゼロトラストの並行運用も視野に入れます。新旧のシステムの同時運用は、移行のリスクを分散し、ユーザーへの影響を最小限に抑えます。十分なテストと検証を行いながら、段階的に切り替えを進めましょう。

これらの点に注意を払い、既存システムとの円滑な統合を目指しましょう。

以上、3つのデメリットと対処法をご紹介しました。

ゼロトラストの導入には、さまざまな課題が伴います。すべての課題に自社だけで対処するのは容易ではありません。

そこで、ゼロトラストに精通した外部の専門家の支援を受けることをおすすめします。

弊社は、ゼロトラスト導入における豊富な実績を持つ、セキュリティのプロフェッショナル集団です。ゼロトラストのデメリットを最小限に抑え、そのメリットを最大限に引き出すよう、全面的にサポートいたします。

ご質問や不安な点など、以下のページよりお気軽にご相談ください。

4.まとめ

本記事では「ゼロトラストのメリット・デメリット」をテーマに解説しました。要点をまとめておきましょう。

ゼロトラストがもたらす7つのメリットとして、以下を解説しました。

- セキュリティレベルが飛躍的に向上する

- リモートワーク環境の安全性を確保できる

- クラウドサービス利用の効率化と保護強化ができる

- コンプライアンス対応の効率化と強化ができる

- IT運用管理の効率化につながる

- 多様な働き方と生産性向上を実現できる

- デジタルトランスフォーメーションを加速する

ゼロトラストのデメリットとして、以下を解説しました。

- 導入コストと所要期間

- ユーザビリティ低下のリスク

- 既存システムとの統合に関する課題

ゼロトラストセキュリティは、現代のビジネス環境に適応したセキュリティ基盤となります。

専門家のサポートを受けながら、慎重かつ計画的に導入を進めれば、ゼロトラストの恩恵を最大限に享受し、強固なセキュリティ体制を構築できるでしょう。

本記事を参考に、導入に向けた一歩を踏み出していただければ幸いです。

さいごに、クエストはお客様のゼロトラストセキュリティの実現を支援するために、エンドポイント(端末)やクラウド環境、ネットワークのセキュリティ対策をはじめ、運用監視、多要素認証の導入支援など、包括的なセキュリティサービスを提供しています。セキュリティでお困りの際は、ぜひご相談ください。