クエストが考えるセキュリティソリューションとは?

多様な働き方とクラウド活用が進む今、企業のIT環境は境界のない複雑な構造へと変化しています。

クエストが重視するのは、「何を導入するか」ではなく、「自社にとって必要なセキュリティを、どう設計するか」という視点です。製品や技術の導入はあくまで手段であり、重要なのは業務の実態や運用負荷、既存システムとの整合性を踏まえた全体最適の設計と運用体制の構築です。

私たちは、エンドポイントからネットワーク、クラウド、ID管理、ファイル共有、監視運用に至るまで、現場に即した多層防御の設計・構築・運用を通じて、お客様のリスクに寄り添った「実装可能なセキュリティ」をご提供します。

製品の選定や導入はあくまで手段。

クエストはお客様の課題に沿った「設計力」で応えるSIer型セキュリティパートナー

クエストは、特定の製品やベンダーに依存せず、お客様の課題やあるべき姿を起点に、最適なセキュリティ構成を設計・実装できるSIerサービスを提供しています。

製品の選定や導入はあくまで手段。重要なのは、どのように組み合わせ、どう運用すれば最大限の効果が得られるかという視点です。

私たちは、社内体制や業務フローに即した構成を、必要に応じてパートナーと連携しながら設計。“何を入れるか”ではなく、“どう守るか”を共に考える、現場志向のセキュリティパートナーとして支援します。

セキュリティ

セキュリティは「何を入れるか」ではなく、「どう設計するか」の方が遥かに重要

テレワーク・クラウド・SaaS活用・ゼロトラスト対応——企業のIT環境は日々変化しています。

それに合わせて脅威の姿も変わり、「部分的な対策」では守れない時代が到来しています。

クエストは、EDR、ファイアウォール、ID管理、ファイル暗号化、監視・運用まで、多彩なセキュリティソリューションを“点”ではなく“線”で統合。

企業の状況にあわせた最適なセキュリティ設計と運用支援を実施。

最小構成から“ちゃんと守れる仕組み”を整備します。

月額で導入できるSOCサービス/EDR連携/ファイル保護/ID認証の最適化など、貴社の現実に寄り添ったセキュリティを設計から支援します。

“守りたいけど無理はできない”という企業のリアルに、構成と運用から答えを出します。

サイバー攻撃は、1つの失敗がすべてを崩壊させます

❝攻撃が当たる❞前に崩壊するサイバードミノの現実

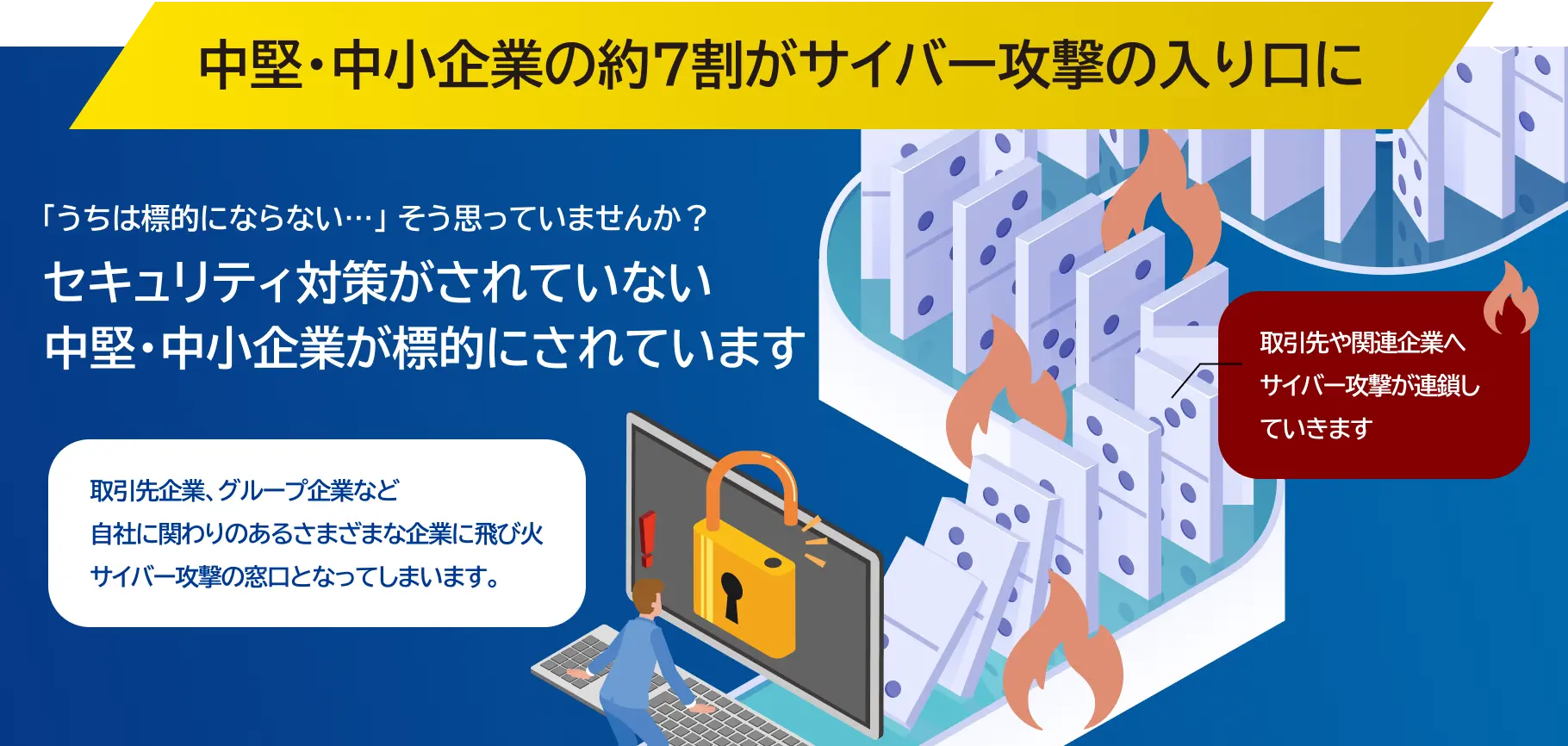

「うちは標的にならないから大丈夫」——そう思っていませんか?

いま攻撃者は、大企業だけでなく、その取引先・下請け・パートナー企業を狙っています。

つまり中小・中堅企業であっても、攻撃の“入口”になることがあるのです。

さらに攻撃の手口は複雑化し、単純なウイルス感染だけではありません。

【典型的なサイバードミノの流れ】

- 1. 端末感染(EDR未導入 or 設定不備) → 社員が不審な添付ファイルを開く/VPN経由で持ち込み感染

- 2. ID乗っ取り(SSO/MFA未導入) → 業務用クラウドのログイン情報が奪われる/なりすまし

- 3. 社内ネットワーク侵入(NGFW未設置) → 内部通信で他部署・拠点へ拡大感染/横展開

- 4. ファイル持ち出し(暗号化なし) → 研究データや顧客情報が盗まれる/外部へ転送

- 5. 検知できず・止められず(SOCなし) → 被害発覚は数週間後/すでに数万件の漏洩発生

この5ステップ、“1つでも抜けていたら”アウトです

たとえばEDRを導入していても、監視体制がなければアラートを見落とします。

ファイアウォールを入れていても、ルール設定が甘ければ攻撃者はすり抜けます。

ファイル暗号化ソフトがあっても、使われなければ意味がありません。

クエストでは、この“連鎖”を断ち切るために、各製品を単体ではなく、

最適な順序・設計・体制で連携させ、全体で守るセキュリティを提供しています。

このような事故を起こす前にセキュリティ対策を

テレワークやクラウド活用が当たり前となった今、サイバー攻撃や情報漏えいは、あらゆる企業にとって日常的なリスクとなりつつあります。

近年では国内でも被害が相次ぎ、業務停止や信用失墜など深刻な影響を及ぼすケースも少なくありません。

本セクションでは、経済産業省やIPAなどの公的機関が報告する事例をもとに、「こうしたケースには、どのような対策が有効だったのか」を整理しながら、クエストが考える“現実的で運用可能なセキュリティ設計”のあり方をご紹介します。

増加するセキュリティ事故、そのとき何が守れていればよかったのか?

| 攻撃・事故の概要 | 想定される被害影響 | 有効だったと考えられる対策 | クエストの支援イメージ |

| 社員端末がマルウェアに感染、社内拡散 | 機密情報の社外流出、業務停止 | エンドポイント監視・検知(EDR) | EDR(Cybereason等)を活用し、端末ごとのリスク設計とMDR体制の構築を支援 |

| SaaSに不正ログイン、個人情 報が閲覧される |

アカウント乗っ取り・信用失墜 | 多要素認証(MFA)+SSOでID保護 | クラウド利用環境を踏まえたID管理・MFA設計を支援。導入はパートナー製品と連携して構築 |

| 拠点間VPNから侵入され、社 内ネットワークに拡大 |

ネットワーク全体の停止リスク | NGFWによる通信制御とセグメント化 | Palo Alto製品等を活用し、拠点・クラウド・本社間の通信ルールを再設計。運用設計まで支援 |

| ファイルの誤送信・共有ミスで個人情報が外部流出 | 情報漏えい・管理責任の問われ | ファイルの暗号化+閲覧制限・追跡 | FinalCode等を用いたファイル管理の仕組み化を支援。閲覧権限・追跡・削除までの運用ルールも設計 |

| 異常アクセスを検知できず被 害が拡大 |

重大事故化・被害の長期化 | セキュリティ監視体制 | Q-SOCを通じて24時間体制のアラート監視・初動対応を実施。導入済み製品との連携設計も支援 |

クエストが提供する5つのセキュリティソリューション

クエストのセキュリティ連携モデル(イメージ)

費用も、体制も、課題も。すべてに合わせた“最適な守り方”を選べます。

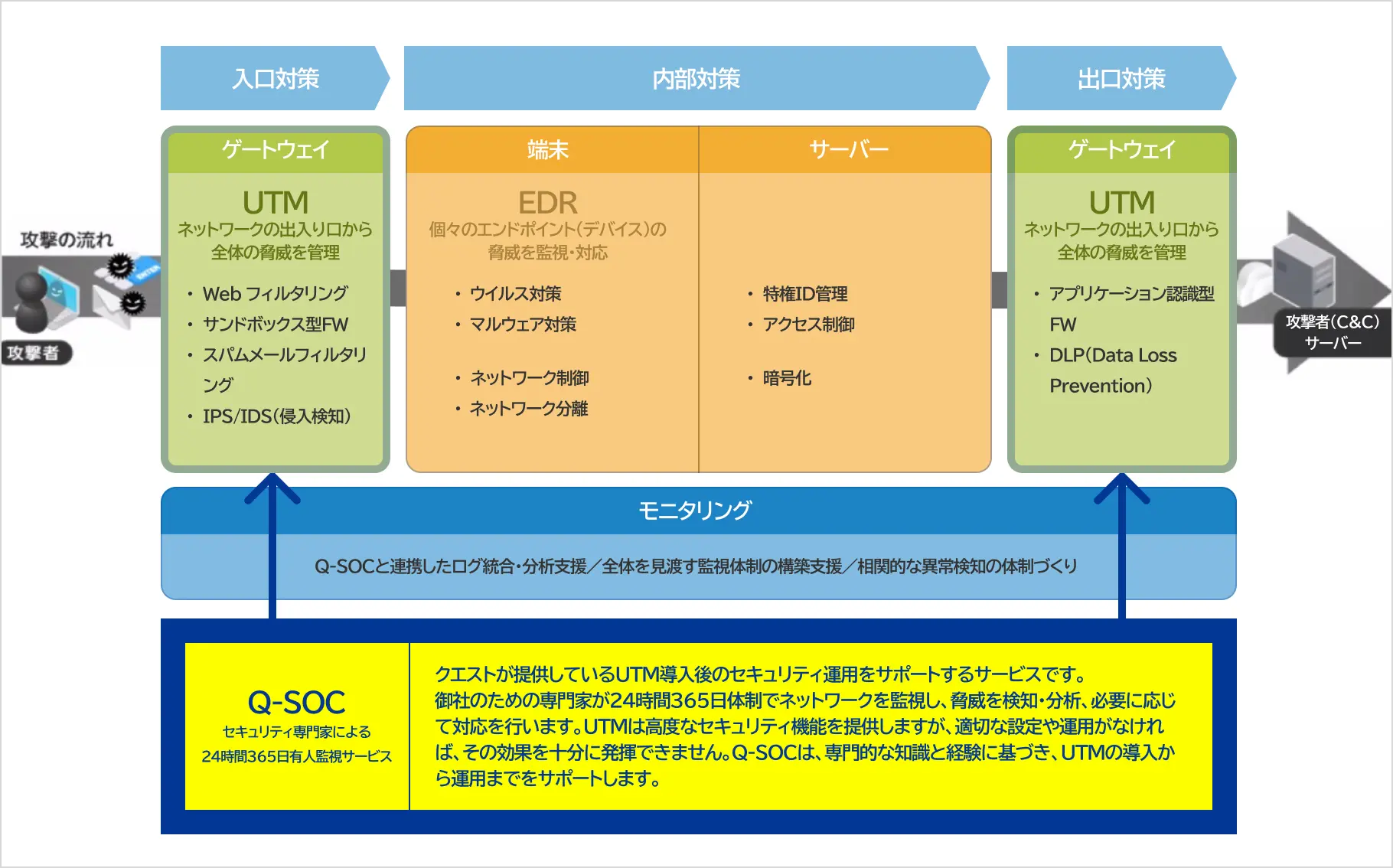

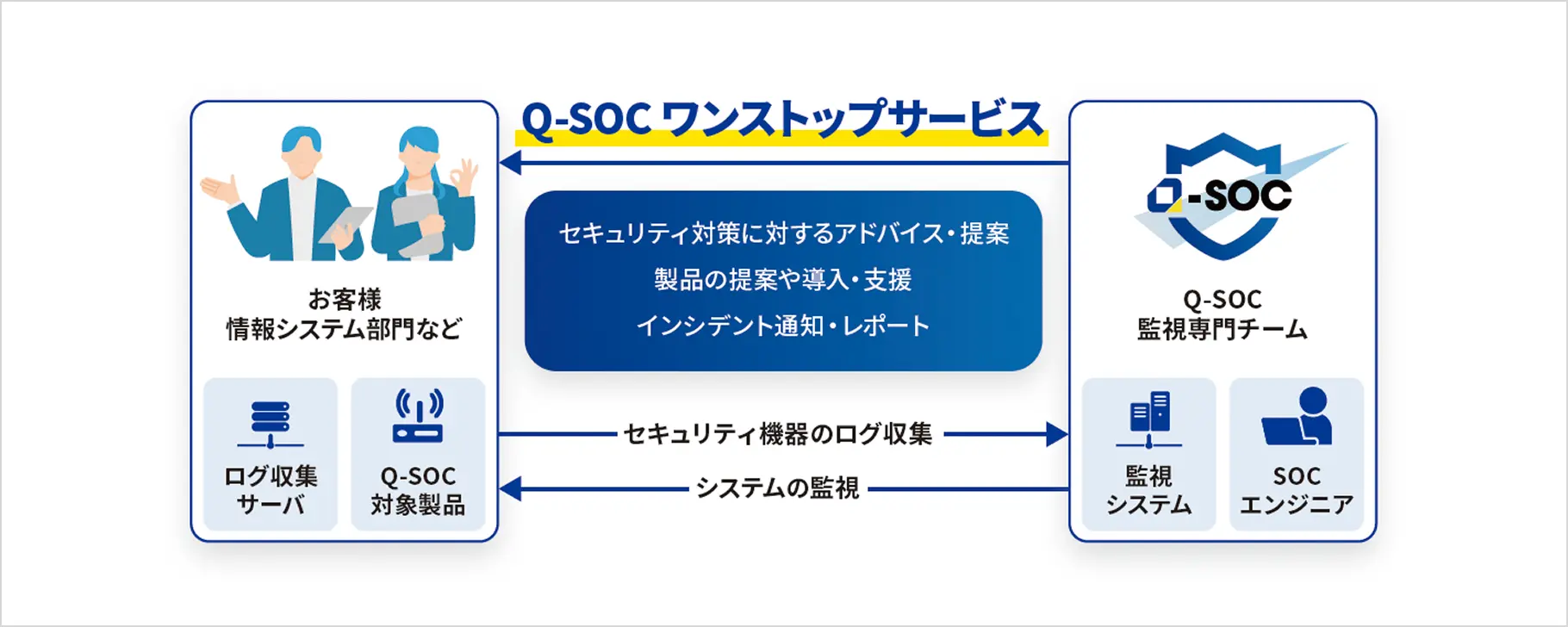

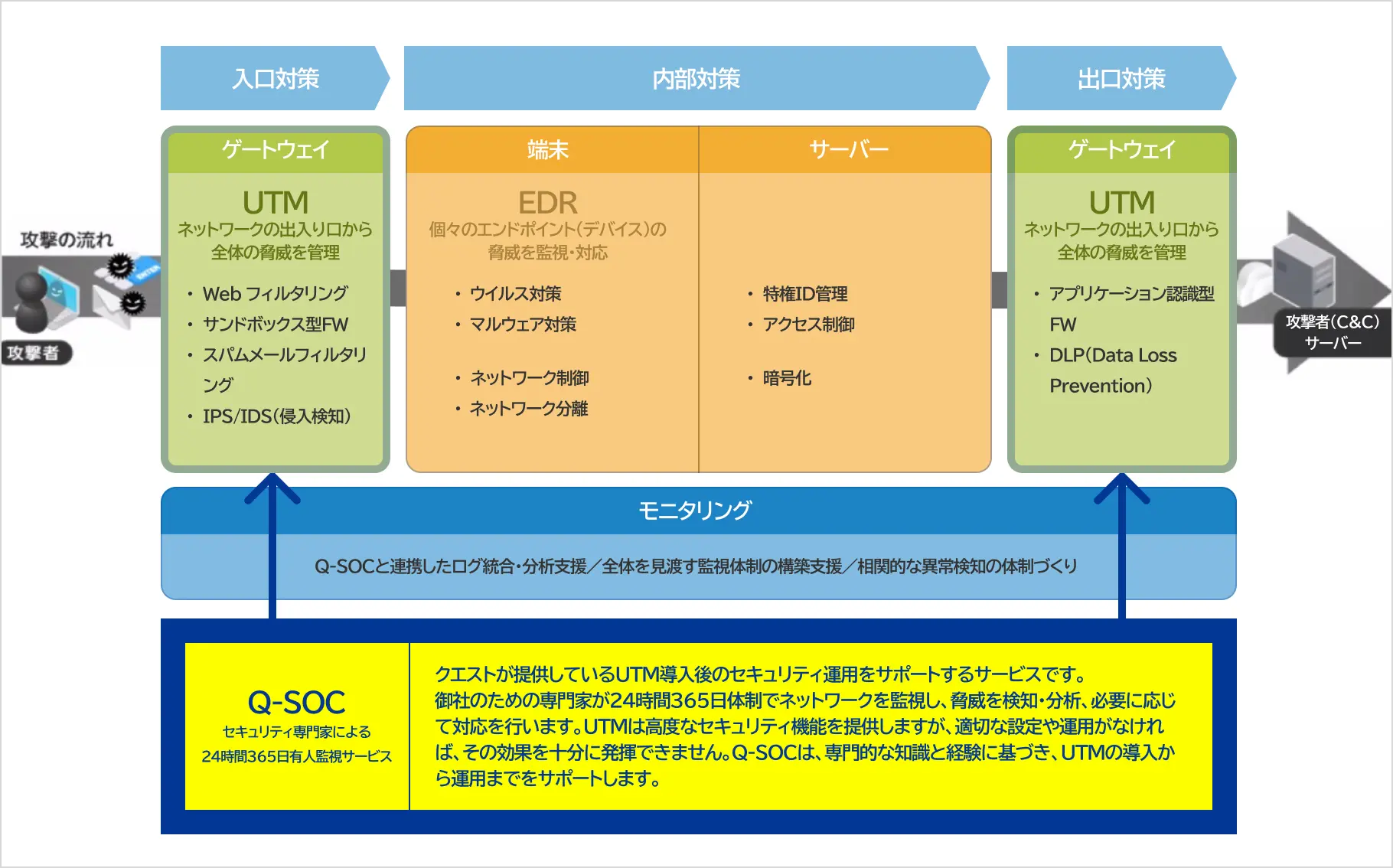

【1】セキュリティ監視・運用支援|Q-SOC(Quest Security Operation Center)

セキュリティ対策は導入だけで終わりません。

Q-SOCとは、「クエスト・セキュリティ・オペレーション・センター」の略です。 クエストのQ-SOCは、Palo Alto、Fortinet の各社UTMをお客様に代わって24時間365日体制でセキュリティ監視を行い、サイバー攻撃 の検知・分析・防御し、対応策の立案などをご支援し、導入製品を“使える状態”に保つ運用体制を支援します。

解決する課題

- 製品導入後の運用ができない/属人化している

- アラートが処理できない・判断できない

クエストの提供価値

- 24時間365日、有人によるアラート監視・初動対応

- 導入製品横断での監視・分析に対応

- 月次レポート/改善提案付き

想定導入シーン

- UTMを導入しているが、社内で活かしきれていない

- セキュリティ人材が不在で、運用が不安定

- 経営層への報告や取引先監査に備えて、体制として見せたい

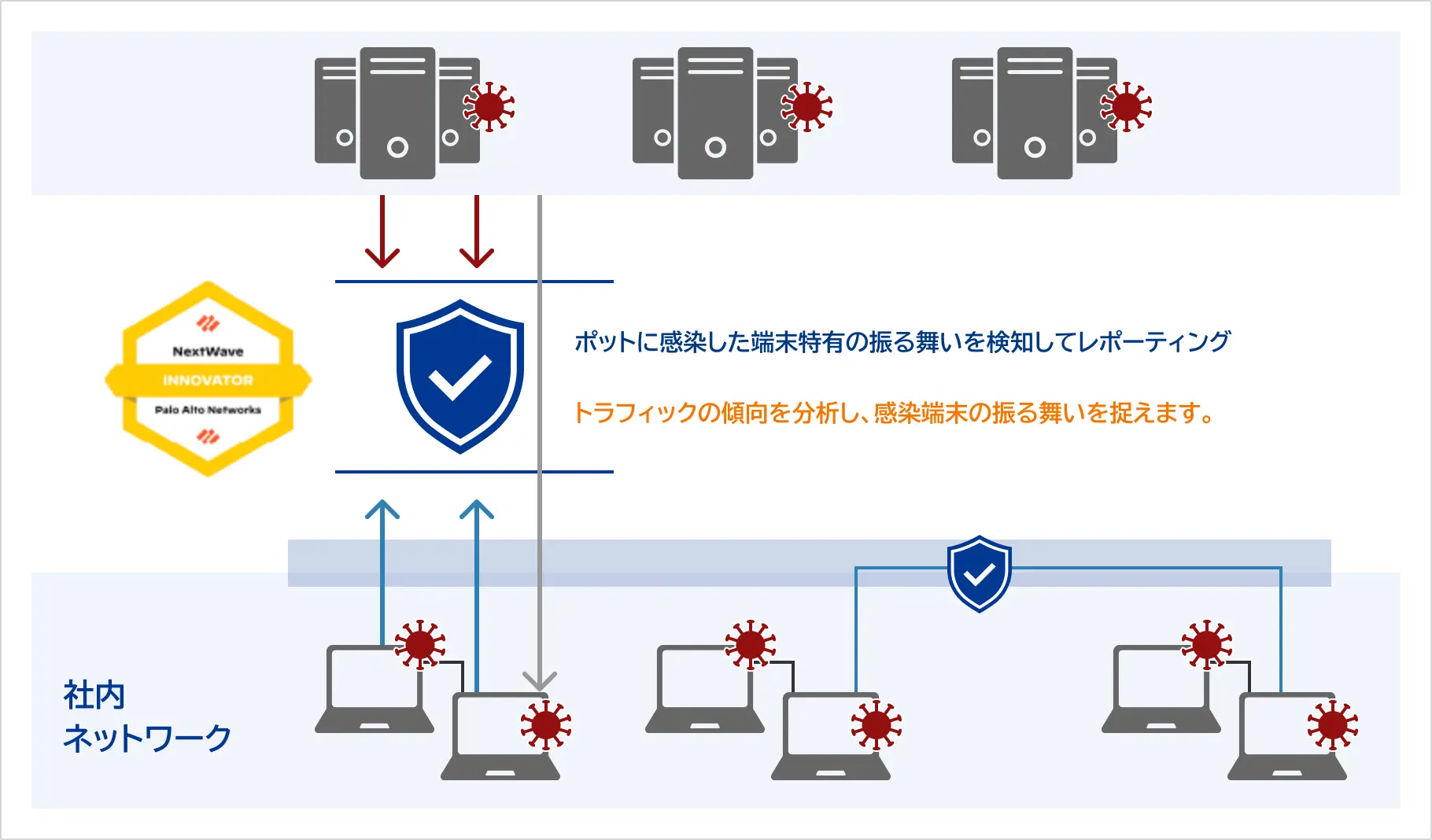

【2】ネットワーク境界防御|次世代ファイアウォール Palo Alto PAシリーズ

社内・拠点・クラウド間の通信が複雑化する中、ネットワークの可視化と制御は欠かせません。

クエストは次世代ファイアウォールを活用し、“誰が・何を・どこへ”通信しているかを把握し、通信経路のセキュリティを徹底的に強化します。

解決する課題

- 拠点間VPNや社内ネットワークの通信が“見えない・制御できない”

- アプリや通信先が不明確で、脆弱な環境に気づけない

- クラウドとオンプレが混在しており、全体構成の防御が破綻

クエストの提供価値

- アプリ単位での通信制御/遮断

- ゼロデイ攻撃や不正通信への即時対応

- VPNや拠点接続のセキュリティ統合支援

想定導入シーン

- 拠点ごとにVPNやルーター設定が異なり、全体制御ができていない

- 社員が業務アプリを自由に使い、可視化できていない

- インシデント時に“誰が・何を・いつ通信したか”を追えない

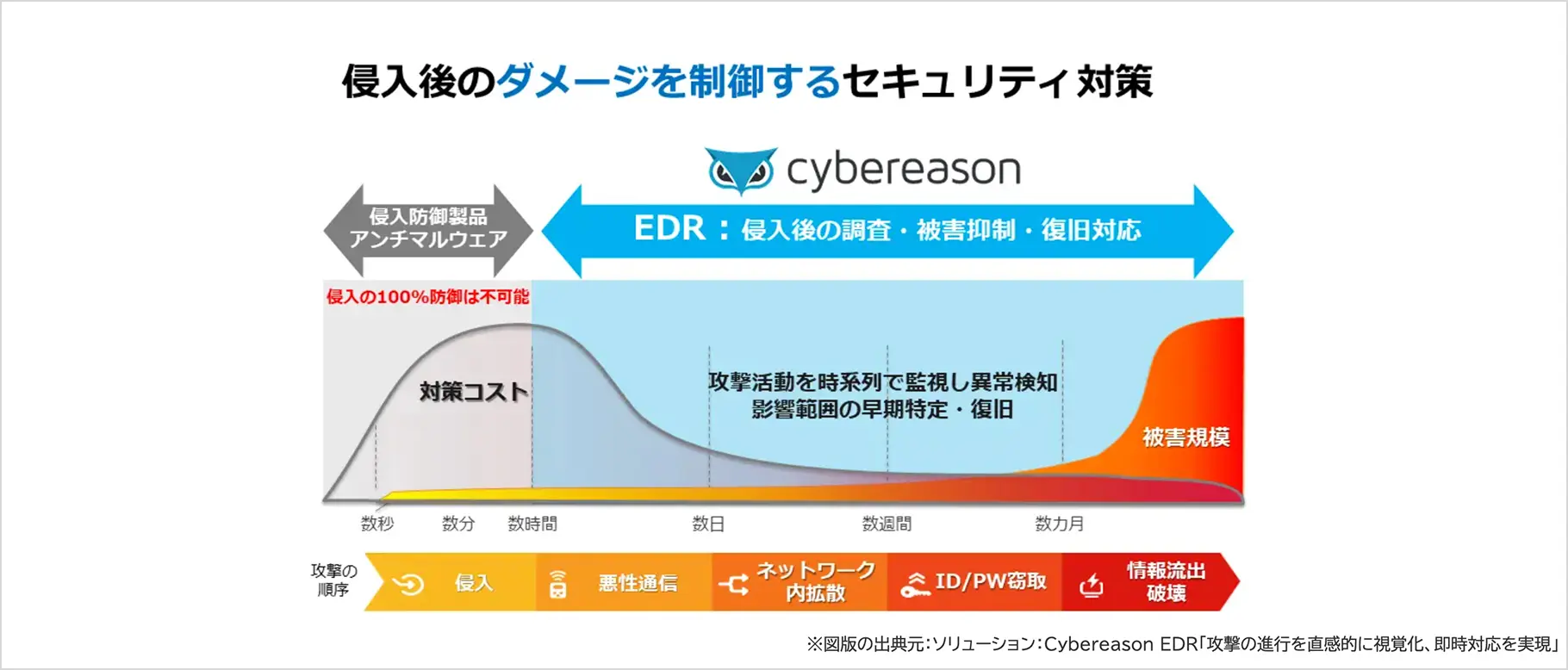

【3】エンドポイントセキュリティ|Cybereason/AIセキュリティ(EDR/MDR)

テレワークやクラウド業務が進む中、端末は社内ネットワークの“最前線”となっています。

クエストのEDR/MDRサービスは、AIと専門家による高度な検知・対応を通じて、未知の脅威からPCやサーバを守り、被害拡大を未然に防ぎます。

解決する課題

- テレワーク・ノートPCの利用拡大により、社員端末が“無防備”な状態

- 「感染しても気づかない」「気づいても対応できない」状態の放置

クエストの提供価値

- CybereasonによるAI型のリアルタイム検知+即時遮断機能

- MDR(監視付き)では、専門家が24時間体制で一次対応+報告

- 数十名規模から千名規模まで対応可能な柔軟なライセンス設計

- 他製品(FW/SOC)と連携可能な構成案も提示可能

想定導入シーン

- 社外で業務を行うPCが多い

- 社内にSOCやCSIRTを持たない情シス1名体制

- サイバー保険導入とセットで“事故発生リスク”を下げたい企業

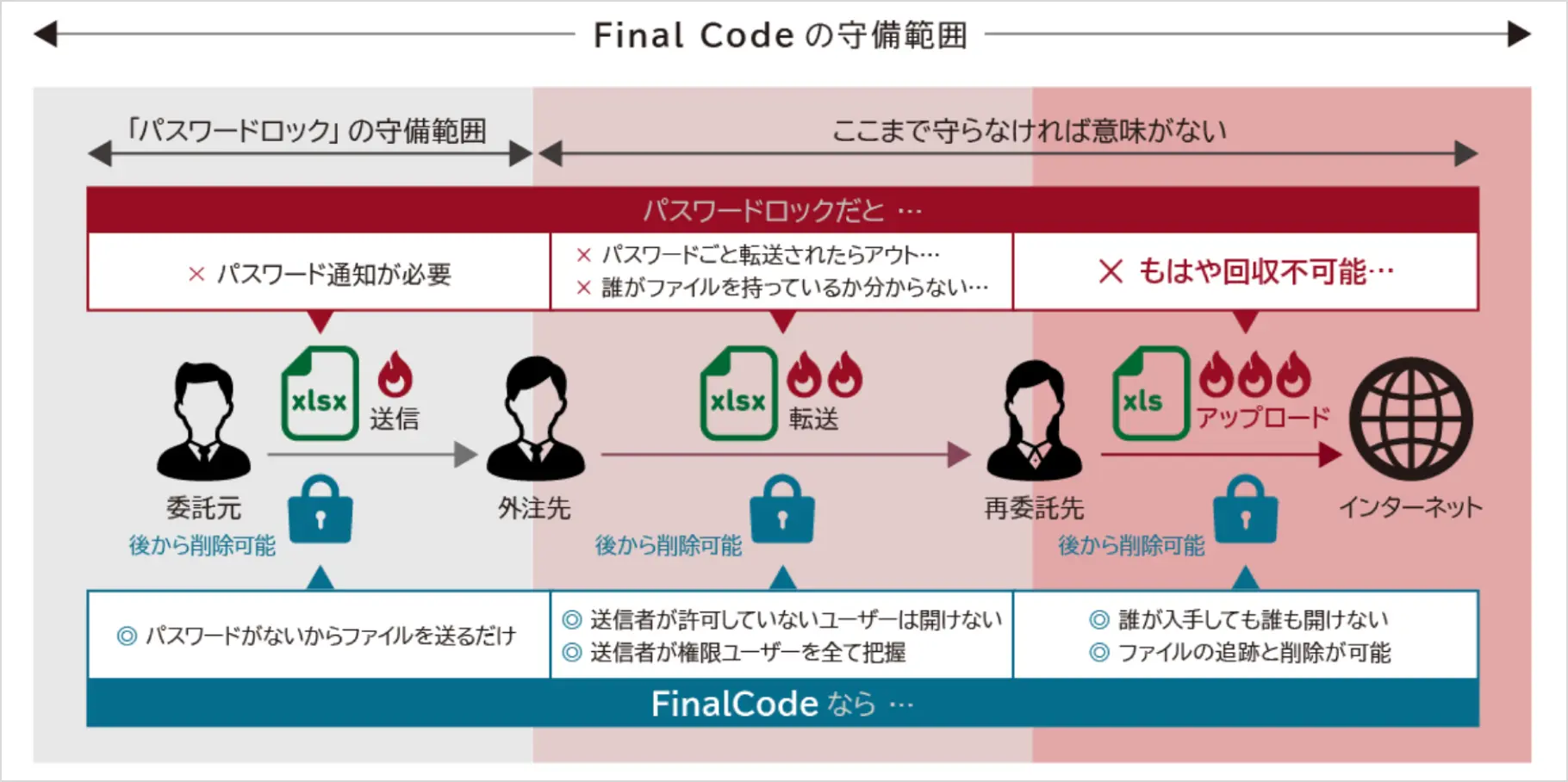

【4】ファイル漏えい対策|FinalCode(ファイル暗号化・追跡・遠隔削除)

ファイルは社外との行き来が最も多く、漏えいリスクが高い資産です。クエストはFinalCodeを用いて、ファイルごとのアクセス管理・暗号化・追跡・遠隔削除を可能にし、情報漏えいを“起こさせない”仕組みを構築します。

解決する課題

- 社員が日常的に顧客提案資料をメール送付/誤送信のリスク

- 社外とのファイル共有ルールが未整備

- 持ち出された後のファイル追跡・削除が不可能

クエストの提供価値

- ファイルごとに暗号化+利用権限制御

- 閲覧ログ・アクセス状況の監視、遠隔削除可能

- 社外共有にも安心して使える“永続保護型”ファイル管理

想定導入シーン

- 顧客情報・設計図面・研究データなど“持ち出し禁止”データを日常的に扱う

- 海外拠点やパートナー企業とファイルをやり取りしている

- 万一の誤送信や漏えい時に、取引先への説明責任を果たす必要がある

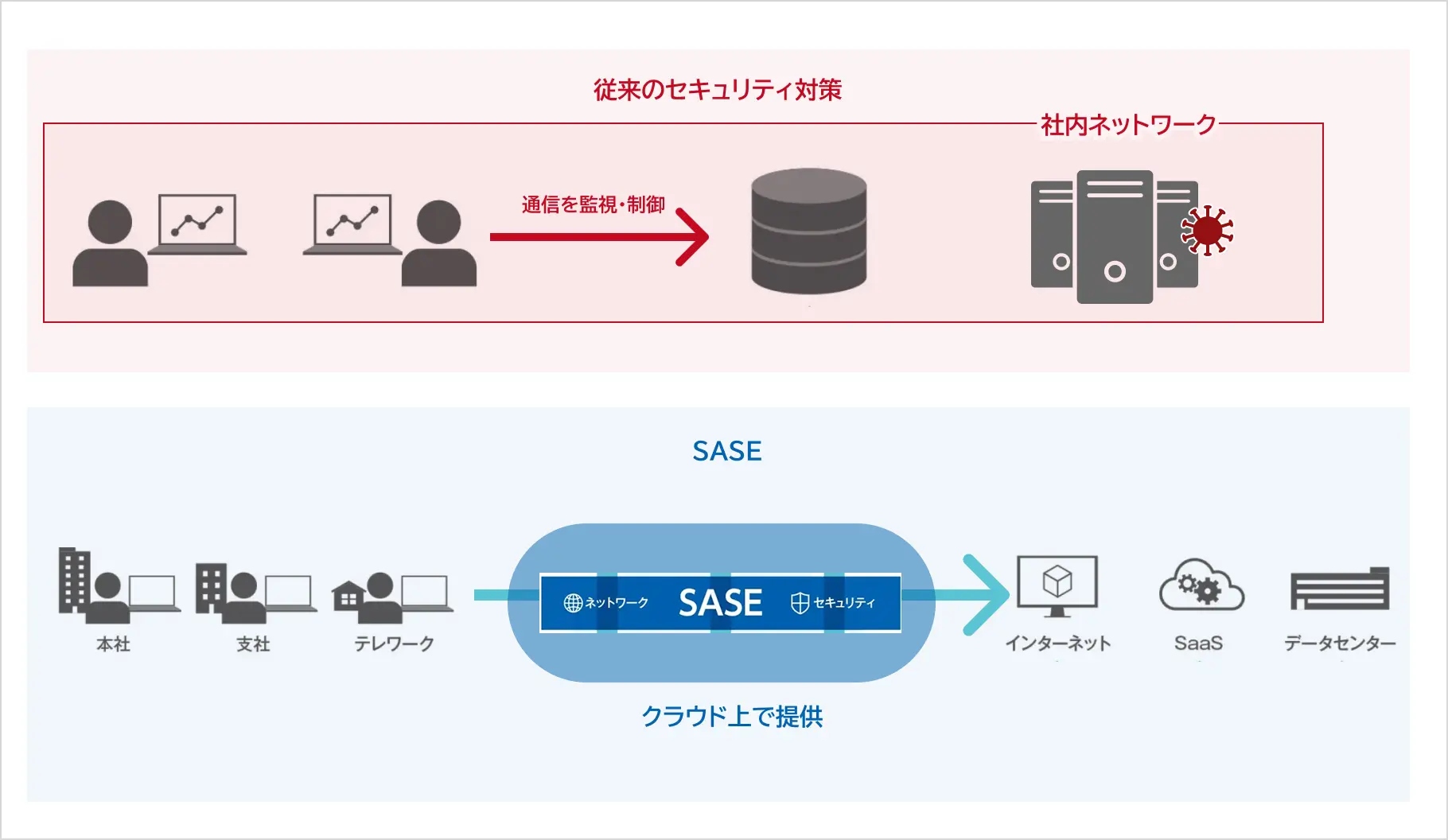

【5】クラウドセキュリティ|SASE/ZTNA(ゼロトラストネットワークアクセス)

テレワーク・クラウド・SaaS利用が常態化するいま、企業に求められるのは「どこからでも、安全に働ける環境」です。

クエストは、ゼロトラストの原則に基づいた SASE(Secure Access Service Edge)構成 や ZTNA(ゼロトラストネットワークアクセス) を設計・導入支援し、分散する業務を安全につなげます。

企業のデータやアプリケーションをクラウド環境で安全に保護し、ゼロトラストの原則に基づいて認証とアクセス制御を目指します。

これにより、企業は安全なネットワーク環境を実現し、不正アクセスやサイバー攻撃に対して効果的な対策を実現します。

解決する課題

- 社外からのアクセスが増え、既存のVPN・FWだけでは防御に限界がある

- 拠点ごとに通信ポリシーがバラバラで、統制がとれない

- テレワークやクラウド利用において、IDやアクセス元の制御ができていない

- SaaS利用により“境界型防御”が形骸化している

クエストの提供価値

- Prisma Access等を活用し、ゼロトラスト前提のSASE構成を提案

- クラウド・オンプレ・拠点を統合管理できるネットワークとID制御を実現

- PoCからスモールスタート導入 → 拡張構成設計まで一括支援

- ID連携・FW・EDRとの“クロスレイヤー連携”で防御の抜けをなくす

想定導入シーン

- 複数拠点での通信が煩雑/統一管理されていない中堅企業

- 社員のリモートワーク比率が高く、VPNでは通信制御が限界な情シスチーム

- SaaS(M365/Box/Google Workspace等)を本格活用しているが、ID管理が煩雑

- 海外支社/国内複数拠点/モバイルワーク環境の同時セキュリティ強化が必要な企業

❝点❞では守れない時代に、クエストが提案するセキュリティの全体構成

クエストのセキュリティ連携モデル(イメージ)

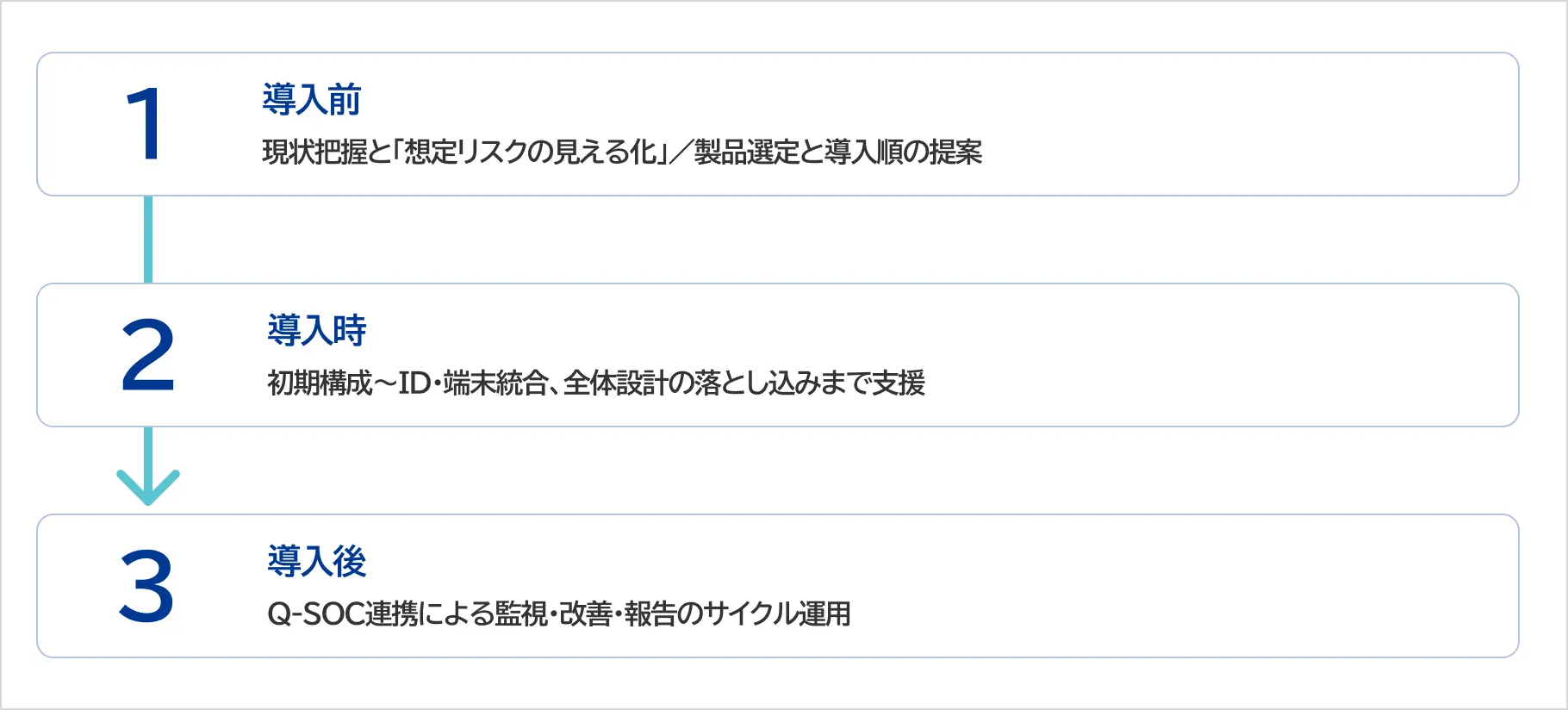

クエストなら❝設計から実行・運用まで❞を一社完結で提供

セキュリティ対策は、「製品を導入すれば終わり」ではありません。

むしろ本質的に重要なのは、導入前の診断設計と、導入後の運用・改善フェーズです。

クエストでは、EDRやFW、認証、ファイル暗号化といった製品単体ではなく、それらをつなぎ、“動かす仕組み”を貫して設計・支援します。

導入の3ステップで❝守れる状態❞を作る

この流れを一社で完結できるのが、クエストの強みです。

貴社の体制・コスト・優先課題に合わせて、“無理なく守れる設計”をご提案します。

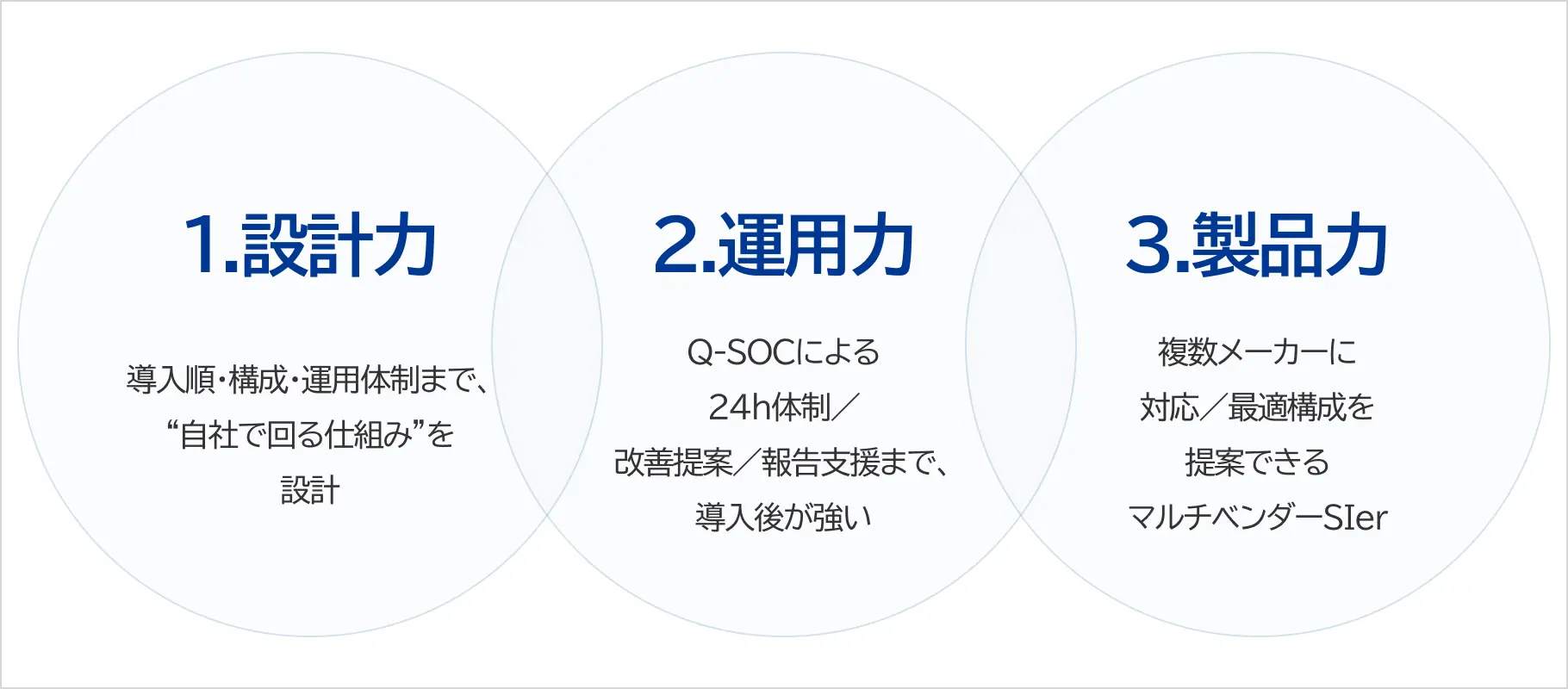

クエストが選ばれる最大の特徴

クエストが揃える❝三位一体の支援力❞

クエストと他社との違い|❝売って終わり❞ではなく、❝守れる状態❞まで一貫支援

多くのセキュリティベンダーは「製品を売る会社」です。

クエストは、「製品を使って“守れる状態”にする会社」です。

- 製品選定だけでなく、実際の利用・管理・社内浸透まで“現場を支援”

- セキュリティ部門の立ち上げや、体制のあるべき姿を提示

- 中小・中堅企業の現実に即した“等身大のセキュリティ”を設計

その違いこそが、私たちが創業から60年間選ばれ続けている理由です。

| 項目 | 一般的なセキュリティベンダー | クエスト |

| 製品提供スタイル | 自社製品または特定製品の販売 | 複数メーカー対応(マルチベンダー) |

| 提案内容の深さ | 製品スペックや価格中心の提案 | 構成/導入順/運用体制まで含めた設計提案 |

| 導入後のサポート範囲 | インストール・設定支援が中心 | Q-SOCによる運用/改善/レポート提出まで対応 |

| 社内体制への支援 | 専任がいないと対応困難 | 情シス1名体制でも❝回る仕組み❞を設計 |

| 連携性(製品間のつなぎ) | 製品単体での導入が前提 | ID/端末/通信/ファイルをつなぐ構成設計 |

| 成果の可視化 | 守れている実感や報告の仕組みがない | 経営層・社内報告用のレポート支援まで対応 |

| 提案の現実適合性 | 理想論/高コストの構成になりがち | 複数メーカー対応(マルチベンダー) |

よくある質問(FAQ)

Q1. 「EDRだけの導入」など、1製品だけでも依頼できますか?

A. はい、可能です。

むしろ多くの企業様が「EDR+SOC」や「FinalCodeだけ」などスモールスタートから始めています。

Q2. セキュリティ製品は導入済ですが、運用ができていません。相談できますか?

A. はい、むしろそういったお悩みが最も多いご相談です。

既存EDRやFWなどが“宝の持ち腐れ”になっているケースに対して、Q-SOCを中心とした「運用改善」「ルール整備」「改善提案」により、再活性化を支援します。

Q3. 他社で検討中の製品がありますが、相談してよいですか?

A. もちろんです。

特定製品に縛られず、要件に応じた第三者視点の比較・評価をお手伝いできます。

例えばCybereasonとCrowdStrike/FinalCodeとDocuworksなど、導入実績とユーザーヒアリングに基づく評価を共有します。

Q4. セキュリティ対策って、結局いくらぐらいかかりますか?

A. ご予算に応じた柔軟な設計が可能です。

たとえばEDR導入だけなら月数千円〜、EDR+監視でも数万円〜対応可能な中小向け構成もございます。

「今期はここまで」「来期に拡張」など、段階導入前提の構成も歓迎です。

Q5. 社内に詳しい担当者がいません。それでも進められますか?

A. はい、問題ありません。

実際、セキュリティ専任不在の企業が過半数です。

クエストでは、用語解説から経営層説明資料まで一式サポートし、情シス1名・非専任でも実行できる体制をご一緒に構築します。

ぜひセキュリティの課題についてご相談ください

セキュリティ対策は、「いますぐ導入」よりも、 「自社に合うかどうか、ちゃんと知る」ことが第1歩です。

クエストでは、以下のような段階別アクションをご用意しています。

どこからでも、お好きな方法でご相談ください。