目次

「ネットワークのセキュリティ対策は、具体的に何をすればいいの?」

と悩む企業担当者の方は、少なくありません。

サイバーセキュリティの脅威が高度化している現代では、とくに重要な問題です。

適切な対応をせずに放置すれば、会社の貴重なデータが危険にさらされるだけでなく、ビジネスの信頼性や経営そのものに、深刻な影響を及ぼすリスクがあります。

この記事では、ネットワークセキュリティの基本から技術的な対策、人的なアプローチに至るまで、企業が講じるべき対策を、網羅的に解説します。

守りの体制をしっかり固め、企業の安定的な成長の礎を築いていきましょう。

1. ネットワークセキュリティ対策の基本

まずはネットワークセキュリティについて、基本的な事項から確認していきましょう。

1-1. ネットワークセキュリティとは

用語からおさらいしておくと、ネットワークとは、複数のコンピューターを接続した通信網のことです。

【ネットワークとは?】

複数のコンピュータを接続して、データを共有化したり、他のコンピュータの機能を利用したり、共有のプリンタを使用したりできるようにする通信網のこと。 もっとも小さな単位のネットワークは、家庭や会社において、何台かのコンピュータを接続したものですが、それらのネットワークが世界的に接続されて、インターネットが構成されています。

出典:総務省「国民のためのサイバーセキュリティサイト | 用語辞典」

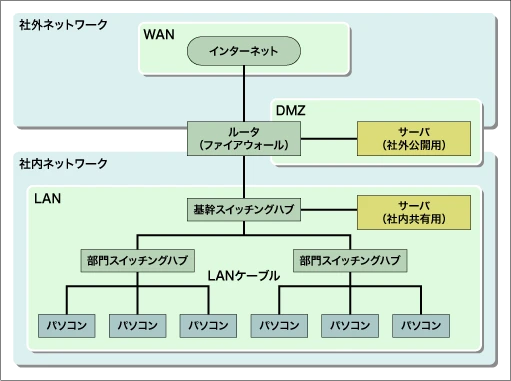

一般的な企業のネットワークは、パソコンやネットワーク機器を、LANで接続することで構築します。

このようなネットワークを、悪意のある第三者からの攻撃やさまざまな脅威から防御するセキュリティは、企業の生命線を守るための重要な対策です。

1-2. ネットワークを防御するとは

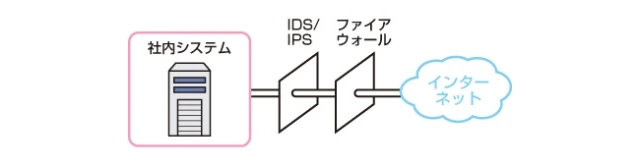

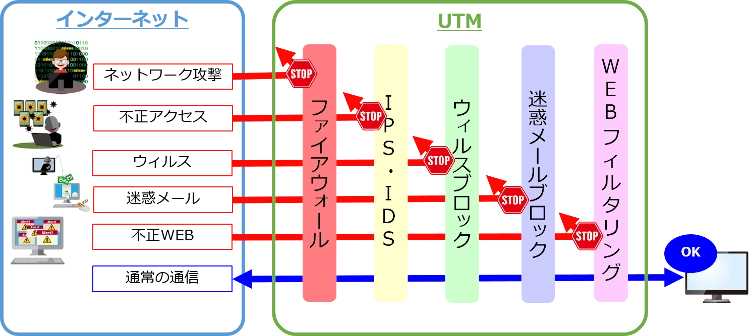

“ネットワークを防御する”といっても、具体的なイメージが湧かない方も、いるかもしれません。ごく簡単な図解として、以下をご覧ください。

インターネットを介して侵入するさまざまな脅威から社内ネットワークを防御することが、まず基本となります。

そのために不可欠なのが「ファイアウォール」です。ファイアウォールは、外部からの不正なアクセスからネットワークを守るためのシステムです。

さらに情報セキュリティを強化する場合には、ファイアウォールを二重化したり、侵入検知システム(IDS)や侵入防止システム(IPS)を導入したりする方法があります。

詳しくは後述しますが、まずここでは、ネットワークセキュリティとは何か、上記の概要をつかんでおきましょう。

1-3. ネットワークセキュリティ対策を怠ると起きること

ネットワークセキュリティの対策を軽視すると、企業は深刻な危険に直面します。

【セキュリティ対策を怠った場合のリスク】

- 情報漏えい:顧客の個人情報や機密情報が外部に漏れれば、多大な損害を被ることになります。競争上の不利益や信頼の喪失はもちろんのこと、内容によっては、多額の損害賠償請求を受ける可能性もあります。

- データ損失:サイバー攻撃やシステム障害により、企業の資産となる技術情報や顧客情報などの重要なビジネスデータが失われることがあります。データの復旧が困難または不可能な場合、事業の存続が難しくなるケースもあります。

- ランサムウェア攻撃:身代金要求型不正プログラムとも呼ばれ、攻撃者によってデータが暗号化され、その解除と引き換えに金銭を要求されるものです。業務停止に追い込まれ、財務的な損失をもたらします。「要求に応じなければデータを漏えいさせる」と脅迫を受けることもあり、影響は深刻です。

- 法的責任:個人情報保護法など法律に違反した場合、行政処分や多額の罰金、訴訟などに直面する可能性があります。

ネットワークセキュリティ対策を怠ることは、単に技術的な問題に留まらず、企業の存続を脅かす可能性があるという認識が必要です。

2. ネットワークセキュリティ対策(1)技術的側面

続いて、具体的な対策を見ていきましょう。まず、技術的側面より実践するセキュリティ対策には、多様なツールと戦略があります。

ここでは以下の手法について、ご紹介します。

- ファイアウォール

- アンチウイルスソフト

- ネットワーク監視ツール

- データの暗号化とバックアップ

2-1. ファイアウォール

1つめの対策は「ファイアウォール」です。

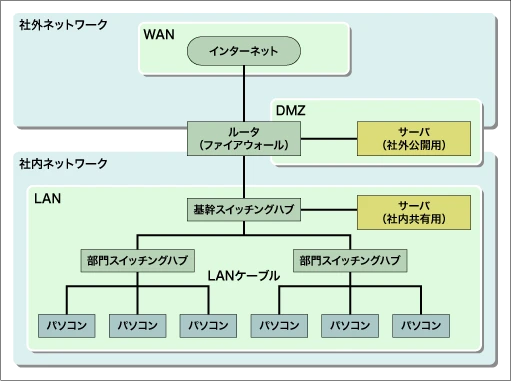

前述のとおり、ファイアウォールは、企業のネットワークを不正アクセスから守る基本的なツールです。

インターネットと企業のネットワークの間に設置され、不正なトラフィックを検出し、ブロックする役割を果たします。

先ほどの図を再掲しますが、ファイアウォールは、以下のとおりルーター部分(社内ネットワークの境界)に設置されます。

【ファイアウォールの基本機能】

- 不正アクセス防止:外部からの不正なアクセスの試みを検出し、ブロックします。たとえば、未承認のIPアドレスからのアクセスを禁止します。

- トラフィックの監視:ネットワークへの入出トラフィックを監視し、異常なパターンを検出します。攻撃を早期に発見し、対応が可能になります。

- ポリシーの実施:企業が定めるセキュリティポリシーに基づき、トラフィックのフィルタリングを行います。業務に必要な通信のみを許可し、それ以外を制限します。

- 侵入検知:ファイアウォールは、侵入検知機能を備えることで、不審な挙動や既知の攻撃パターンを検出し、警告を発します。

- アプリケーションフィルタリング:特定のアプリケーションからのトラフィックのみを許可し、不要または危険なアプリケーションからのトラフィックをブロックします。

ファイアウォールは、企業のセキュリティ体制を支える最初の砦として機能します。

最新のファイアウォール製品を導入することは、セキュリティを高める対策として有効です。

詳しくは「次世代ファイアウォール パロアルトネットワークス PAシリーズ導入・運用サービス」のページにて、ご確認ください。

2-2. アンチウイルスソフト

2つめの対策は「アンチウイルスソフト」です。

アンチウイルスソフトは、マルウェア(不正プログラム)や各種ウイルスからシステムを保護するものです。

前述のファイアウォールは、ネットワークの外部から内部への侵入をブロックするものでした。

一方、アンチウイルスソフトは、ネットワーク内部のエンドポイント(個々のパソコン、モバイルデバイス)やサーバーに導入します。

内部で発生する可能性のあるマルウェアやウイルスの感染を検出して除去することが、アンチウイルスソフトの役割です。

具体的な製品としては、ノートンやマカフィーが有名です。

アンチウイルスソフトの導入後は、定期的なアップデートを通じて、常に新しい脅威に対応させて運用することが重要です。

2-3. ネットワーク監視ツール

3つめの対策は「ネットワーク監視ツール」です。

ネットワーク監視ツールは、ネットワーク全体を監視し、異常なトラフィックや不審な行動を検出することで、セキュリティ侵害を早期に発見するのに役立ちます。

【ネットワーク監視ツールの例】

- Nagios:オープンソースの監視ソリューションで、ネットワーク機器、サーバー、スイッチ、アプリケーションの状態を監視できます。

- Zabbix:同じくオープンソースで、多機能なネットワーク監視ツールです。パフォーマンス監視とセキュリティ監視の両方を提供します。

- PRTG Network Monitor:Paessler AGによって開発された、幅広いネットワークデバイスの監視に使用されるツールです。

- SolarWinds Network Performance Monitor:ネットワークパフォーマンスの問題を検出、診断、解決するための強力な監視ソリューションです。

ネットワーク監視ツールは通常、セキュリティオペレーションセンター(SOC)にて管理します。

SOCは、組織のセキュリティを監視する専門の部門のことです。社内にSOCが設置されていれば社内で対応可能ですが、そうでない場合には、社外の専門機関に委託する方法があります。

詳しくは、Q-SOC:クエスト セキュリティ オペレーション センターもあわせてご覧ください。

2-4. データの暗号化とバックアップ

4つめの対策は「データの暗号化とバックアップ」です。

ここまでに3つの対策をご紹介しました。

- ファイアウォール:ネットワークの入口に設置され、不正なアクセスや不要なトラフィックをフィルタリングします。これは、ネットワークの外部からの攻撃を防ぐための最初の防衛線です。

- アンチウイルスソフト:エンドポイント(パソコンやモバイルデバイス)やサーバーにインストールされ、マルウェアやウイルスに感染したファイルを検出し、隔離または除去します。

- 監視ツール:ネットワーク全体を通じて通信を監視し、異常なパターンやセキュリティ侵害の兆候を検出します。

データの暗号化およびバックアップは、万が一上記のセキュリティが突破されてしまったときに、被害を最小限に抑えるために必要な対策です。

データの暗号化は、情報が盗まれた場合でも読み取れないようにする重要な手段であり、データの機密性を保護します。定期的なバックアップは、データ損失に対する基本的な防御策で、万が一セキュリティが突破されたことによるデータ損失が発生した場合でもデータを復元することができます。。

暗号化ソフトの例としては、『FinalCode』があります。

詳しくは「FinalCode(暗号化ソフト)導入・運用サービス」をご覧ください。

2-5. 補足1:UTM(統合型脅威管理)

ここから2つ、補足をします。

1つめの補足として、UTM(Unified Threat Management:統合脅威管理)という選択肢があります。

UTMは、ファイアウォール、アンチウイルス、スパムフィルター、侵入検知システムなどを一括で導入できるソリューションです。

入口から出口までの対策がパッケージ化されており、多層防御の考えをもとに生み出されたのがUTMと言っても過言ではありません。複数のツールを個別に管理するよりもUTMを導入した方が、管理が容易になるため、コスト・運用負荷の軽減に寄与すると考えられます。

企業で多く採用されているファイアウォールは、UTMを構成する要素の一つであることが分かります。ファイアウォールの場合、あらかじめ設定された通信や接続の可否ルールをもとに、不正アクセスやDoS攻撃などから、社内にある端末を守るものがほとんどです。UTMはファイアウォールで検知できなかったウイルスや迷惑メールを、レイヤーに防御壁を設け、その名の通り、統合的な対策を提供するものです。

2-6. 補足2:ゼロトラストセキュリティモデル

2つめの補足として、「ゼロトラスト」の考え方について、ご紹介します。

ゼロトラストとは、その名のとおり「Trust(信頼)がZero(ゼロ)」という概念です。

「Never Trust, Always Verify:何も信頼せず、常に検証する」

というのが、ゼロトラストの基本的な考え方です。

従来は、「社内ネットワーク内の通信は信頼できるもの、外部の通信は信頼できないもの」という前提でのセキュリティ対策が一般的でした。

ゼロトラストでは、「社内ネットワークであれ、外部であれ、何も信頼しない(すべて信頼せず、すべて検証する)」と考えます。

現代では、クラウド化やリモートワークの普及とともに、社内・社外の境界線があいまいになっています。このような環境下では、ゼロトラストの重要性が増しています。

詳しくは、「リモートワークのセキュリティ対策 ゼロトラスト」に資料をご用意していますので、ご確認ください。

3. ネットワークセキュリティ(2)人的側面

一方、ネットワークセキュリティでは、人的側面に焦点を当てることも非常に重要です。

以下のポイントを解説します。

- 従業員教育とセキュリティ意識の向上

- インサイダー脅威への対応

3-1. 従業員教育とセキュリティ意識の向上

企業のセキュリティ体制において、最前線にいるのは、従業員です。

従業員への定期的なセキュリティ教育とトレーニングは、フィッシング攻撃やマルウェアなどの脅威に対する防御能力を高めます。

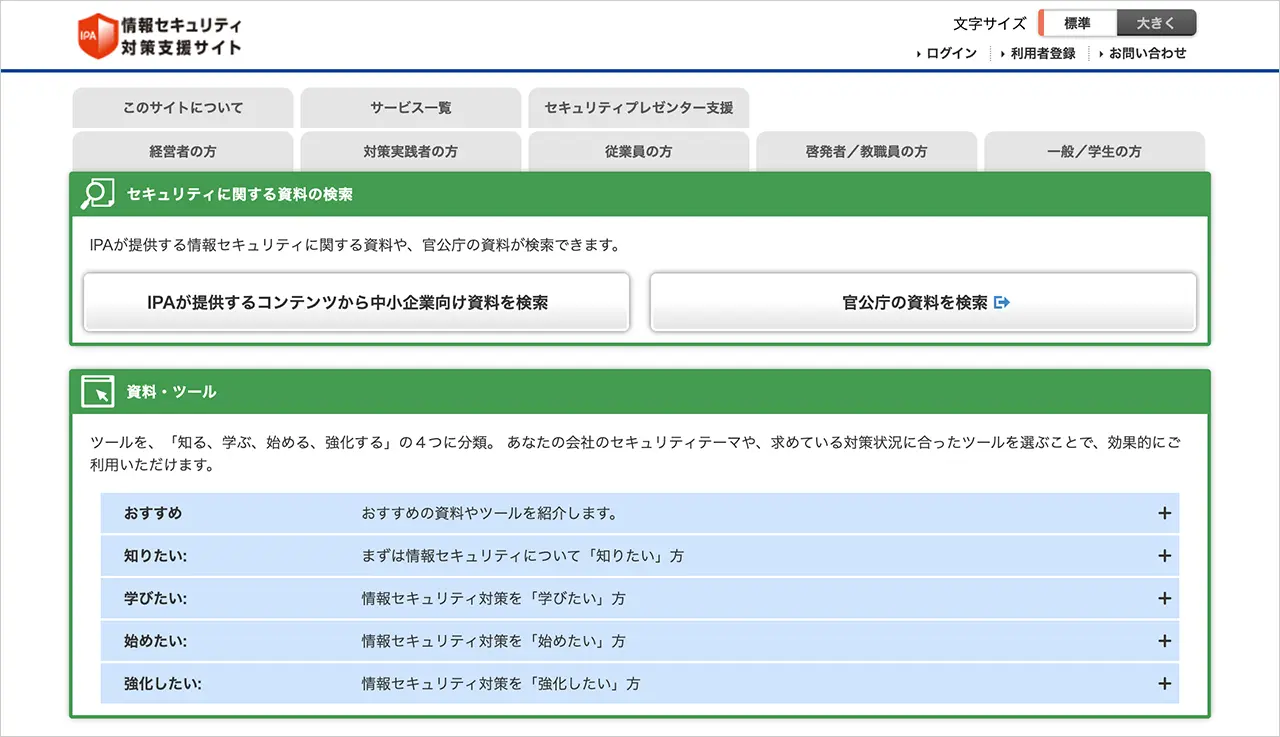

従業員教育を進める際には、IPA(独立行政法人情報処理推進機構)が公開している「情報セキュリティ対策支援サイト」の活用が有益です。

情報セキュリティ対策支援サイトは、情報セキュリティ対策を「知りたい」「学びたい」「始めたい」「続けたい」方々と、 それを後押しする方々の活動をサポートします。

このサイトではそれぞれの役割(経営者、対策実践者、従業員、啓発者/教職員、一般/学生)にあわせて情報セキュリティ対策を進めることができます。

出典:IPA 独立行政法人 情報処理推進機構

3-2. インサイダー脅威への対応

インサイダー脅威は、企業内部の人間によって引き起こされるセキュリティリスクです。

故意に行われるデータの盗用や妨害行為だけでなく、不注意によるデータ損失や情報漏えいのような過失も、インサイダー脅威に含まれます。

不注意・過失による脅威を防ぐためには、前出の従業員教育・意識の向上が効果的です。

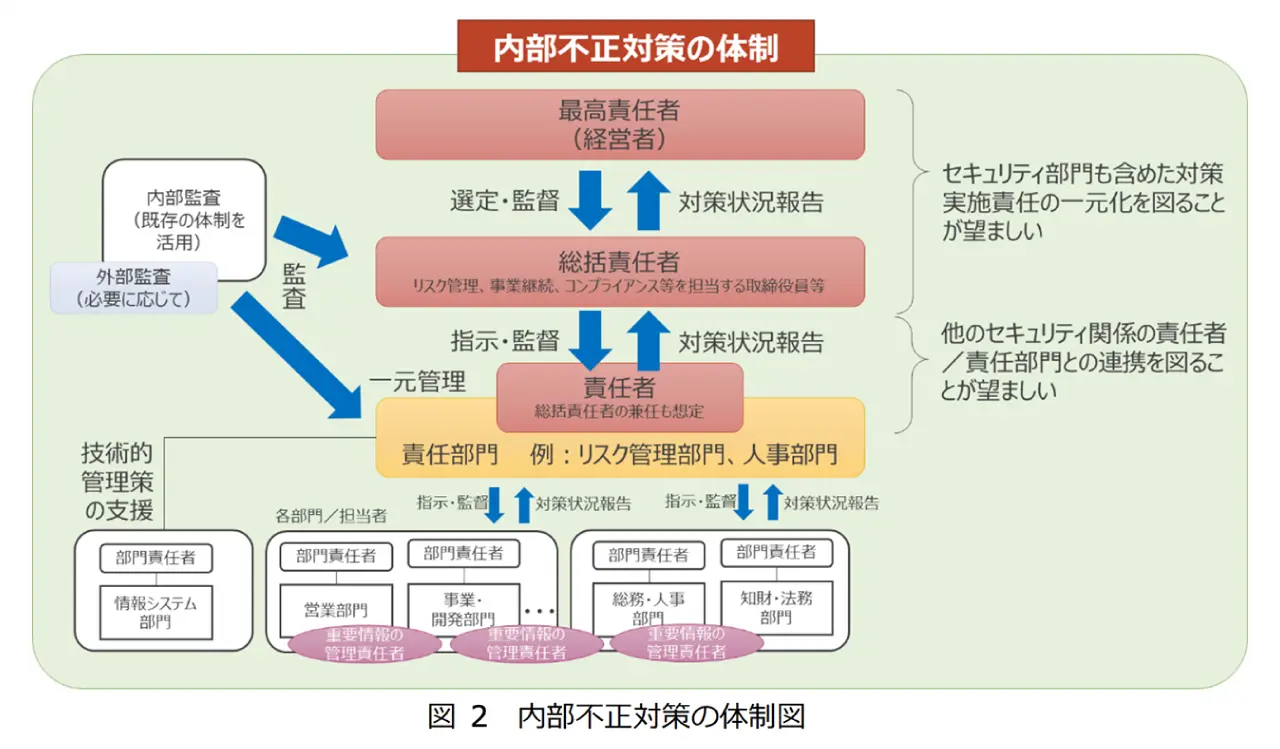

一方、意図的な不正行為を防ぐためには、IPAが発行している「組織における内部不正防止ガイドライン 日本語版 第5版」を参照しながら、体制を整えましょう。

出典:IPA「組織における内部不正防止ガイドライン 日本語版 第5版」

以下は同ガイドラインからの引用です。

出典:IPA「組織における内部不正防止ガイドライン 日本語版 第5版」

詳しくは、IPA「組織における内部不正防止ガイドライン 日本語版 第5版」にてご確認ください。

4. ネットワークセキュリティ対策を強化したい企業向けサービス

ネットワークセキュリティを強化するための対策は、多岐にわたります。

より強固なセキュリティを実現したい場合には、専門会社に委託する選択肢がおすすめです。

弊社クエストでは、最新事情をキャッチアップしながら、独自のセキュリティ監視センター(SOC)内の専門のセキュリティアナリストによる、セキュリティログの監視分析およびセキュリティ製品の導入、運用・監視などのコンサルティング含めたサービスをワンストップでご提供します。長年培ってきたノウハウを生かして高品質でありながら低価格なサービスを実現します。

セキュリティ対策は、セキュリティの専門家にお任せいただくことで、本質的な業務に集中しながら、高度なセキュリティを実現できます。

詳しくは「Q-SOC:クエスト セキュリティ オペレーション センター」のページをご覧ください。

5. まとめ

本記事では「ネットワークのセキュリティ対策」をテーマに解説しました。要点をまとめておきましょう。

ネットワークセキュリティ対策の技術的側面として、以下をご紹介しました。

- ファイアウォール

- アンチウイルスソフト

- ネットワーク監視ツール

- データの暗号化とバックアップ

- UTM(統合型脅威管理)

- ゼロトラストセキュリティモデル

人的側面としては、以下の実施が重要です。

- 従業員教育とセキュリティ意識の向上

- インサイダー脅威への対応

ネットワークセキュリティは、企業が直面する脅威に対抗するために不可欠です。

基本的な対策から高度な技術の導入、人的側面の考慮に至るまで、総合的なアプローチが求められます。社内リソースのみで対応が難しい場合は、専門会社への委託もご検討ください。