目次

サプライチェーンを狙う脅威が増えている中、「どのようなインシデントが起きているのか」「本当にこのままのセキュリティ対策でいいのか」が気になり、この記事にたどり着いた方も多いのではないでしょうか。

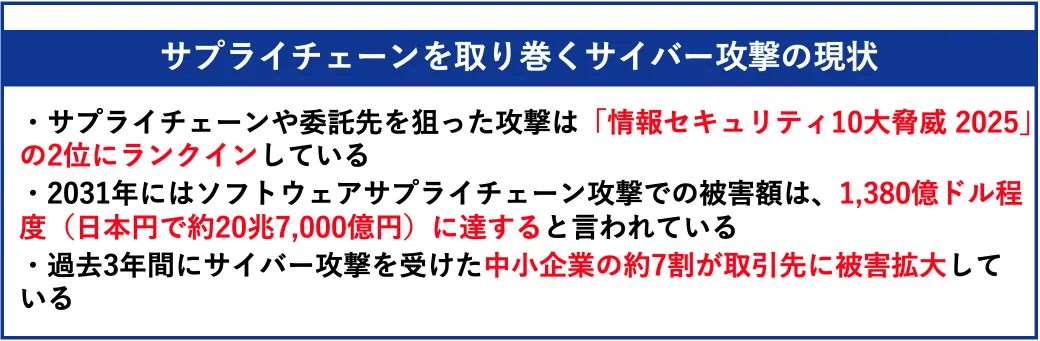

実は、サプライチェーンを狙うサイバー攻撃は、急激に増加しています。

アメリカのサイバーセキュリティ企業「Snykの調査」では、2031年にはソフトウェアサプライチェーン攻撃による企業の被害額は、1,380億ドル程度(日本円で約20兆7,000億円)に達すると言われています。

それだけでなく、下記のようにサプライチェーンはハッカーに狙われやすい状況に陥っているのです。

参考:独立行政法人情報処理推進機構「情報セキュリティ10大脅威 2025」

参考:Snyk「2023 Software Supply Chain Attack Report」

参考:経済産業省「中小企業の実態判明 サイバー攻撃の7割は取引先へも影響」

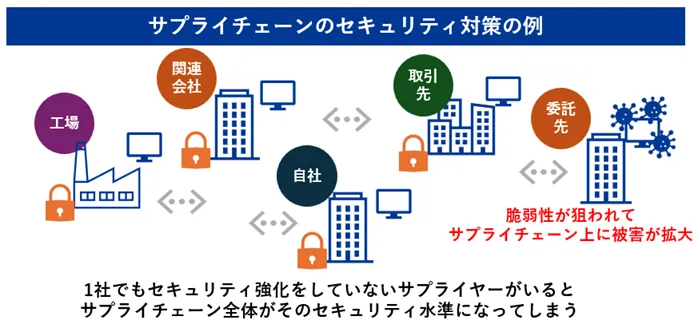

ここまで読み、「セキュリティ対策をしなければ」と感じた担当者もいれば「まだ関係ないかな」と感じた担当者もいるでしょう。これが、サプライチェーンのセキュリティ強化の難しさです。

サプライチェーン上の企業が一定のセキュリティ水準を保てるように、日本では2026年度よりサプライチェーン上の企業を対象に、セキュリティ対策状況を評価、可視化する「セキュリティ対策評価制度」を開始する見込みです。

つまり、これからは特定の企業だけがセキュリティを強化するのではなく、全サプライヤーが足並みを揃えて一定水準のセキュリティ対策を目指す必要があるのです。

そこで本記事では、サプライチェーンのセキュリティ強化が求められる背景やセキュリティ対策評価制度の概要、セキュリティ強化の方法などをまとめて解説します。

最後まで読めば、サプライチェーンのセキュリティ強化の重要性を理解したうえで、まずは何をするべきか分かります。

サプライチェーンを狙ったサイバー攻撃は被害が急拡大しやすく、気づいた時には事業の一時停止や復旧、損害対応など甚大な被害を残します。

セキュリティ強化をしないことは経営リスクだと捉えて、適切な対応をするためにも、ぜひ参考にしてみてください。

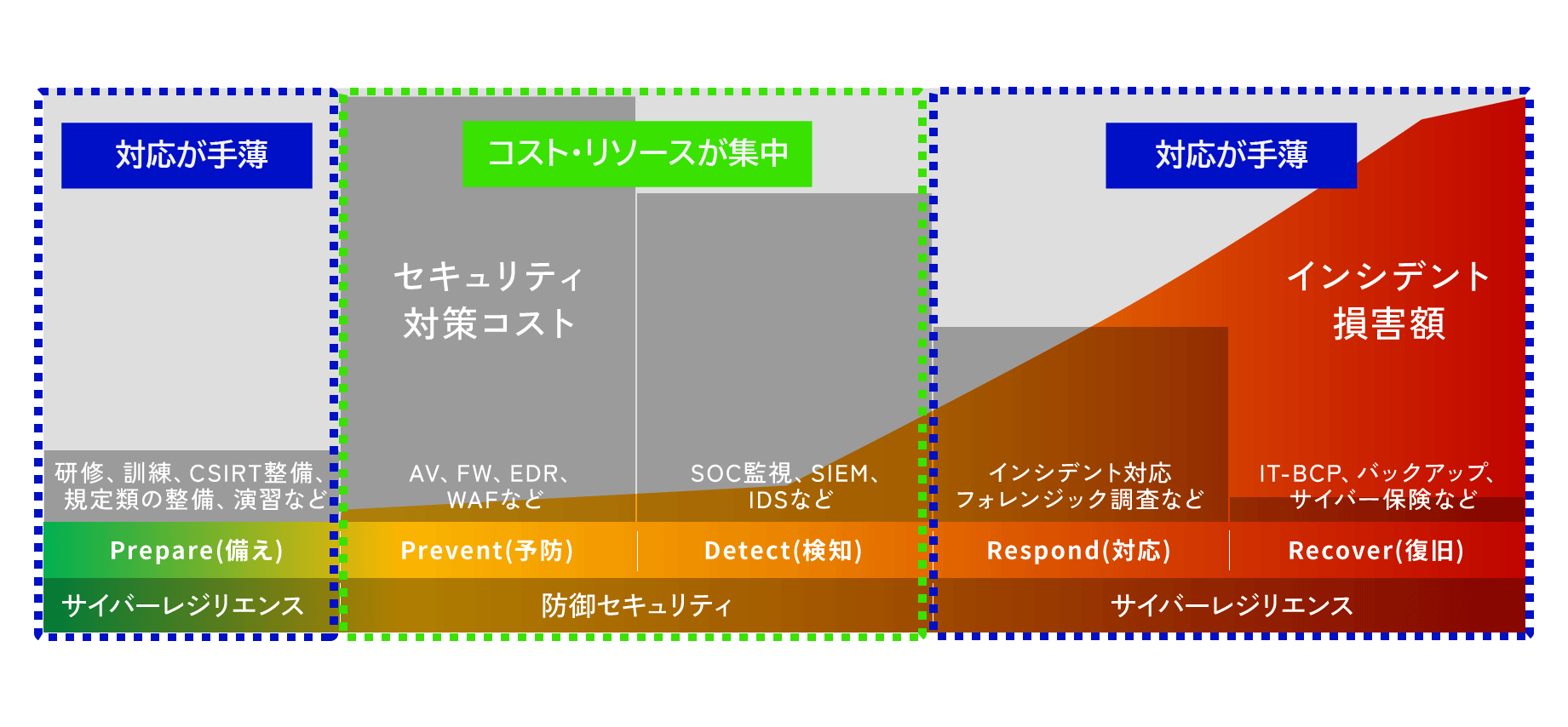

サイバー攻撃は「起きないようにする」だけでなく、「起きた時に、いかに早く・正しく動けるか」 が被害の大きさを左右します。クエストでは、サイバーレジリエンスの考え方に基づき、平時の備えからインシデント発生時の初動対応まで、専門家が実務目線で支援しています。「自社に対応できる体制があるのか分からない」「インシデント発生時、誰が何を判断するのか不安」、そうしたお悩みについて、まずは無料でご相談をお受けしています。一度現状整理をしてみませんか?

1.サプライチェーンのセキュリティ強化への関心は年々高まっている

昨今、サプライチェーンを狙うサイバー攻撃が増加しており、セキュリティ強化への関心が年々高まっています。

まずは、サプライチェーンのセキュリティ強化への関心が年々高まっている背景をご紹介します。

| サプライチェーンのセキュリティ強化への関心が年々高まっている背景 |

| ・サプライチェーンや委託先を狙った攻撃が急激に増加している ・アスクル等大手メーカーのサプライチェーンを狙う攻撃も見受けられる |

今なぜサプライチェーンのセキュリティ対策が求められるのか分かるので、チェックしておきましょう。

1-1.サプライチェーンや委託先を狙った攻撃が急激に増加している

昨今は、サプライチェーンや委託先を狙った攻撃が急激に増加しています。

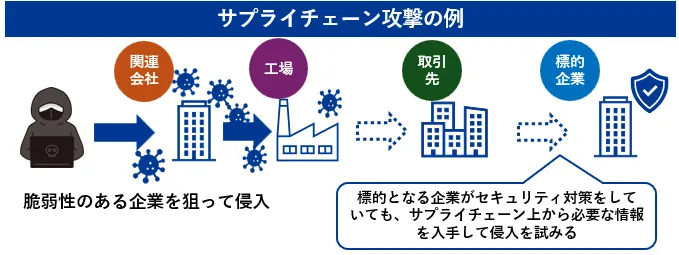

理由としては、大手企業は軒並みセキュリティ対策を強化しており、ハッカーはサプライチェーンの横のつながりの中に脆弱なポイントを探すようになったためです。

ハッカーは、下記のようにサプライチェーン上のセキュリティの隙(必要なセキュリティ対策が未実施な部分など)を見つけます。

例えば、取引先や委託先がサポート期限の切れた機器やOSを使用する、複数の企業間で管理者ID・パスワードを共有して運用しているケースなどが該当します。

このようなちょっとした隙からサプライチェーン上に被害を拡大して、標的とした企業のウイルス感染や情報窃取を目指すのです。

|

【サプライチェーンや委託先を狙った攻撃の例】 ・ステップ1:サプライチェーン上のセキュリティ対策が脆弱な企業を狙ってハッカーが攻撃をする |

実際に、経済産業省の調査では、過去3年間にサイバー攻撃を受けた中小企業のうち約7割が取引先にも被害が拡大していることが分かっています。

それだけでなく、社会的に影響が大きい情報セキュリティの脅威を公表している「情報セキュリティ10大脅威 2025」では、「サプライチェーンや委託先を狙った攻撃」が2位にランクインしている状態です。

| 2025年情報セキュリティ10大脅威 | |

| 1位 | ランサムウェア攻撃による被害 |

| 2位 | サプライチェーンや委託先を狙った攻撃 |

| 3位 | システムの脆弱性を突いた攻撃 |

参考:独立行政法人情報処理推進機構「情報セキュリティ10大脅威 2025」

※ランサムウェアとは:パソコンやサーバーのデータを暗号化して元に戻すための身代金を請求するマルウェアのこと

サプライチェーンを狙った攻撃は重大な脅威として確実に認識されており、「サプライチェーンは安全」という考え方から「サプライチェーンこそセキュリティ対策をしなければならない」という意識に変わってきています。

1-2.アスクル等大手メーカーのサプライチェーンを狙う攻撃も見受けられる

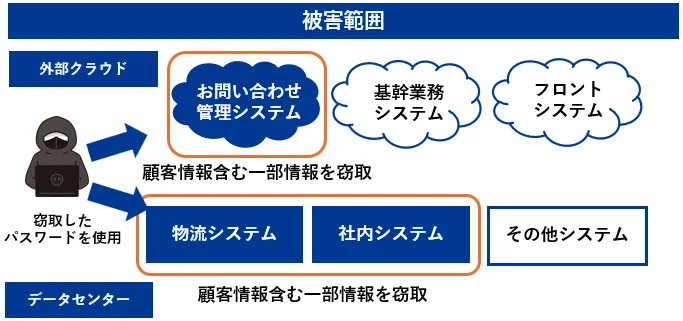

サプライチェーンを狙ったサイバー攻撃として記憶に新しいのは、2025年に発生したアスクル株式会社のランサムウェア攻撃です。

この攻撃では、ハッカーがクラウドサービスや社内システム、物流システムなどを侵害したため、グループ会社やグループ会社の委託先にまで被害が拡大しました。

また、委託先の中には、情報漏えいや一時的な発送業務停止などに追い込まれたケースがあり、被害が急拡大したのです。

では、ハッカーはどのようにアスクル株式会社に侵入したのでしょうか?

ログが残っておらず完全な原因究明は困難だと言われているものの、委託先に例外的に付与していた管理者アカウントのIDとパスワードの漏えいがきっかけだと考えられています。

ハッカーはパスワードを窃取した後に長期間潜伏して、大企業にランサムウェア攻撃を仕掛けました。

| 時系列 | ランサムウェア攻撃の概要 |

| 2025年6月5日 | ・業務委託先の管理者アカウントを入手してシステム内に侵入する |

| 2025年6~10月 | ・管理者権限を取得するために何度もログインを試みる ・脆弱性対策ソフトを無効化したうえで物流システムや社内システムに侵入を拡大して、ランサムウェアを仕掛ける |

| 2025年10月19日 | ・事前設定したランサムウェアが起動して被害が拡大する |

参考:アスクル株式会社「ランサムウェア攻撃の影響調査結果および 安全性強化に向けた取り組みのご報告」

アスクル株式会社の事例は、委託先の情報漏えいから始まり、グループ会社やその委託先まで被害が拡大した、サプライチェーンのつながりを悪用した攻撃の典型的な例です。

ランサムウェア攻撃によりアスクル株式会社は、売上高が前年同期比(11月度)の約95%も減少しました。

サプライチェーンを狙う攻撃は経営にも大きなダメージを与えるからこそ、強固なセキュリティ対策が必要になるのです。

▼サプライチェーン攻撃の脅威は、下記の記事でも解説しています

|

【被害拡大には「脅威を検知できない」セキュリティ対策の穴があった】 アスクル株式会社のケースでは潜伏期間が長かったものの、その間に「第三者が侵入している」と検知することができませんでした。 |

▼EDRとSOCの基礎知識は、下記の記事で詳しく解説しています

2.サプライチェーンのセキュリティ強化が近年強く求められる理由

サプライチェーンを狙うサイバー攻撃が増える中、近年サプライチェーン全体のセキュリティ強化が求められるようになりました。

ここでは、サプライチェーンのセキュリティ強化が求められる理由をご紹介します。

| サプライチェーンのセキュリティ強化が近年強く求められる理由 |

| ・サプライチェーン間でのデータ共有・連携の機会が増えている ・取引の信頼向上や経営リスクの回避になる |

なぜ今、適切なセキュリティ対策が求められるのか、ぜひ参考にしてみてください。

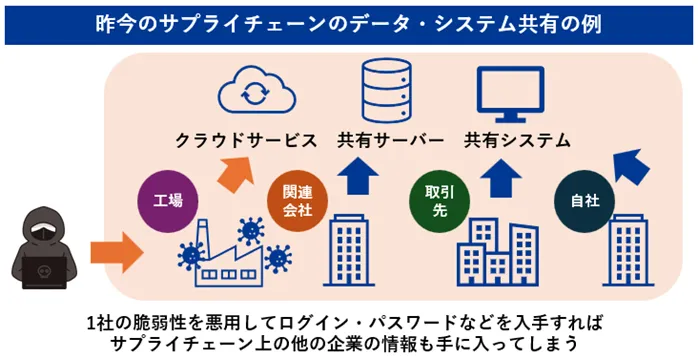

2-1.サプライチェーン間でのデータ共有・連携の機会が増えている

1つ目は、サプライチェーン間でのデータ共有・連携の機会が増えていることです。

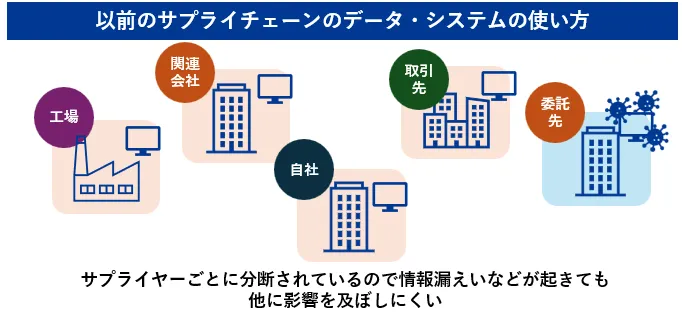

従来は、サプライヤーごとにシステムやデータが分断されていたので、一部の情報が漏えいしたとしても被害が急拡大するリスクが少ない傾向がありました。

しかし昨今は、サプライチェーン上でシステムやデータを共有するケースが増えています。

脆弱性のあるサプライヤーのシステムに侵入できれば、サプライチェーン上で共有している顧客情報やサービスに容易にアクセスできてしまいます。

つまり、いくら自社のセキュリティ対策が強固であっても、巻き込まれてしまう可能性があるのです。

また、例えば製造業・半導体分野のように、DX推進の背景もあり、下記のように上流から下流までさまざまな工程で、データやシステムの連携をしている企業も多いでしょう。

|

【製造業・半導体分野のデータやシステム連携の例】 ・PLMシステムなどのシステムのデータ、情報を共有して使用する |

工場のデータや設計図など情報として資産価値の高い情報が含まれているので、脆弱性のある企業から情報漏えいすると、他社の事業にも大きな影響を及ぼすでしょう。

このように、現在の業務体制は、ハッカーが標的とする企業に侵入できなくても、標的とする企業の情報を持つサプライヤーを狙えば必要な情報を入手しやすくなっています。

だからこそ、自社だけが強固なセキュリティ対策をするのではなく、サプライチェーン全体がセキュリティ対策をして情報漏えいやウイルス侵入を許さない姿勢が大切なのです。

| 製造業・半導体分野のサプライチェーンのセキュリティ強化はクエストにお任せください |

|

サプライチェーンは業種により、構成要素やセキュリティ強化のポイントが異なります。 |

2-2.取引の信頼向上や経営リスクの回避になる

2つ目は、サプライチェーンのセキュリティ強化が信頼向上や経営リスクの回避になることです。

| サプライチェーン上の企業 | セキュリティ強化のメリット |

| サプライチェーンの中核企業 | ・サプライチェーン全体のセキュリティ強化がウイルス感染・情報漏えいなどの経営リスクの回避になる ・ESG※の視点でもサプライチェーンのリスクマネジメントが重要になってきているので、ステークホルダーの信頼につながる |

| サプライヤー | ・一定水準のセキュリティ対策が取引先からの信頼、安心感の獲得になる ・積極的にセキュリティ対策をすることで取引先から選ばれやすくなる |

※ESG:環境(Environment)・社会(Social)、ガバナンス(Governance)の頭文字を合わせた言葉。企業の成長に重要な3つの観点として、投資や企業経営に活用されている。

サプライチェーン上でウイルス感染や情報漏えいが起こると、一時的な納期遅延や、製造工程の中断などが起こり、中核企業の経営にダメージが出ます。事業継続ができなくなるため、中核企業の責任が問われるでしょう。

また、昨今ではESGの観点からも、サプライチェーンのセキュリティマネジメントが重要視される傾向があります。公式サイトなどでセキュリティ対策について公開している企業も増えています。

適切なセキュリティ対策は、投資家やステークホルダーへの安心感へとつながっているのです。

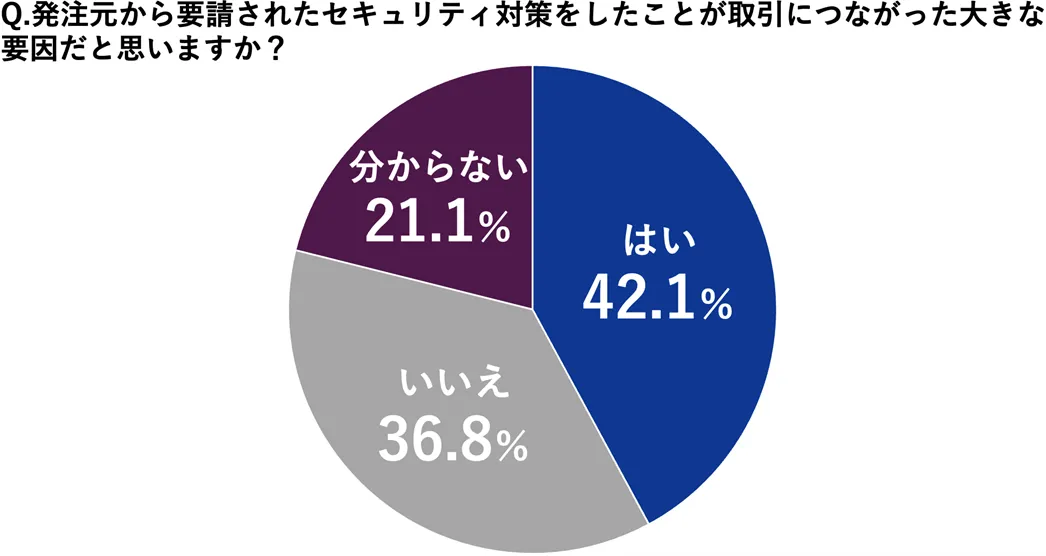

一方で、サプライヤーにとっては、適切なセキュリティ対策が中核企業を始めとする他企業への信頼につながります。

実際に独立行政法人情報処理推進機構が実施した「中小企業における情報セキュリティ対策に関する実態調査」では、42.3%の企業が取引先から要請されたセキュリティ対策の実施が取引につながったと回答しています。

参考:独立行政法人情報処理推進機構「中小企業における情報セキュリティ対策に関する実態調査」

このように、サプライチェーンの中核企業、サプライヤーのどちらにとっても、サプライチェーンのセキュリティ対策は事業の成長や取引の増加、売上拡大に直結する重要な要素になってきています。

サイバー攻撃は「起きないようにする」だけでなく、「起きた時に、いかに早く・正しく動けるか」 が被害の大きさを左右します。クエストでは、サイバーレジリエンスの考え方に基づき、平時の備えからインシデント発生時の初動対応まで、専門家が実務目線で支援しています。「自社に対応できる体制があるのか分からない」「インシデント発生時、誰が何を判断するのか不安」、そうしたお悩みについて、まずは無料でご相談をお受けしています。一度現状整理をしてみませんか?

3.2026年度開始予定「セキュリティ対策評価制度」ではセキュリティ対策の強化が求められる

ここまで、サプライチェーンのセキュリティ対策の必要性を詳しく解説してきました。サプライチェーンを狙うサイバー攻撃が増加する中で、セキュリティを強化しない選択肢はありません。

しかし、サプライチェーンを構成するサプライヤーのなかには「自社には関係ない」「セキュリティ対策をするリソースがない」と消極的なケースも見受けられます。

そこで、経済産業省、内閣官房国家サイバー統括室では、2026年度中を目途にサプライチェーン上の企業を対象とした「セキュリティ対策評価制度」の開始を予定しています。

「セキュリティ対策評価制度」は、サプライチェーンを構成する企業のセキュリティ対策を星の数で評価して可視化する制度です。

限られたリソースの中で自社のリスクを踏まえてセキュリティ対策を行うことが困難な中小企業を中心に、サプライチェーンに属する企業が、容易かつ適切にセキュリティ対策を実施することが期待されています。

下記のように、星の数ごとにセキュリティ対策の評価内容が定められており、星の数が多いほど高度なセキュリティ対策をしていることが示せます。

| 星の数 | 概要 | 対象者/評価方法 |

| 星3つ ★★★ |

サプライチェーンを構成する全企業が最低限実施するべきセキュリティ対策 (基礎的な組織対策+システム防御対策) |

<対象> 広く認知されている脆弱性を悪用した一般的なサイバー攻撃 <評価方法> 専門家の確認つき自己評価 |

| 星4つ ★★★★ |

サプライチェーンを構成する全企業が標準的に目指すべきセキュリティ対策 (組織ルールや取引先の管理・システム防御、インシデント対応などの包括的な対策) |

<対象> サプライチェーンに大きな影響を与える企業への攻撃 機密情報などの漏えいなど影響度の大きい資産への攻撃 <評価方法> 第三者評価 |

| 星5つ ★★★★★ |

サプライチェーンを構成する全企業が到達点として目指すべきセキュリティ対策 (国際規格などに基づく改善や整備、現時点で最適なシステム構築の実施) |

<対象> 未知の脅威を含めた高度なサイバー攻撃 <評価方法> 第三者評価 |

※検討段階の内容なので変更する可能性があります

参考:経済産業省「「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」(SCS評価制度の構築方針(案))を公表しました」

セキュリティ対策評価制度は、中核企業にとってはサプライヤーのセキュリティ状況の把握に、サプライヤーにとっては、セキュリティ対策実施のアピールにつながると考えられています。

| サプライチェーン上の企業 | 制度を活用するメリット |

| サプライチェーンの中核企業 | ・サプライヤーのセキュリティ状況を把握できる ・セキュリティ水準の向上により経営リスクを軽減できる ・サプライヤーにセキュリティ対策を要請する時の基準が明確になる |

| サプライヤー | ・どのようなセキュリティ対策をしているのか説明しやすくなる ・実施するべきセキュリティ対策が明確になる |

参考:経済産業省「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」

「セキュリティ対策評価制度」では、中核企業がサプライヤーに求める段階を提示して、サプライヤーは段階に応じたセキュリティ対策に取り組む運用を想定しています。

例えば、中核企業が星4つのセキュリティ対策を促す場合は、サプライヤーは星4つのセキュリティ対策となるように努めて、定期的に実施状況を確認することになるでしょう。

このように、今後はサプライチェーン全体でのセキュリティ強化が非常に重要になってきます。自社は関係ないと考えるのではなく、積極的にセキュリティ対策に取り組んでいくフェーズに来ているのです。

サイバー攻撃は「起きないようにする」だけでなく、「起きた時に、いかに早く・正しく動けるか」 が被害の大きさを左右します。クエストでは、サイバーレジリエンスの考え方に基づき、平時の備えからインシデント発生時の初動対応まで、専門家が実務目線で支援しています。「自社に対応できる体制があるのか分からない」「インシデント発生時、誰が何を判断するのか不安」そうしたお悩みについて、まずは無料でご相談をお受けしています。一度現状整理をしてみませんか?

4.サプライチェーンのセキュリティ強化は入口・内部・出口対策が基本になる

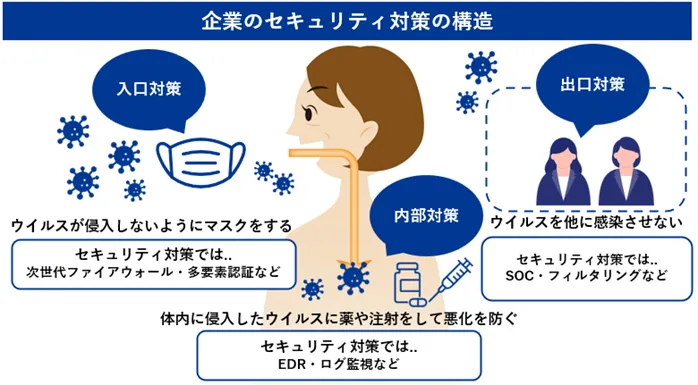

では、サプライチェーンのセキュリティ対策をするには、まず何をしたらいいのでしょうか?基本的には、サプライヤーごとに入口・内部・出口対策をしっかりと行うことが重要です。

入口・内部・出口対策はサプライチェーンに限らず、一般的なセキュリティ対策の基本的な考え方で、風邪に例えてみると理解しやすいです。

風邪に感染しないためには、手洗いやうがい、マスクなどをして予防をします。

セキュリティ対策も同じで、ウイルスが入ってこないように強固な認証方法にする、通信の安全性を確認するなどして予防をします。

とは言え、予防をしても、全てのウイルスを防ぐことはできません。どれだけ対策をしても、風邪をひいてしまうことはあります。

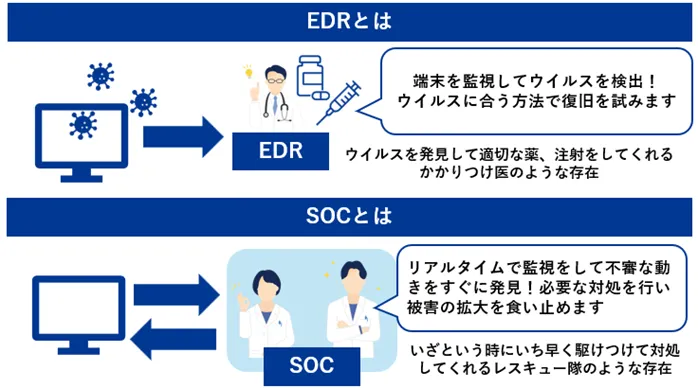

体内にウイルスが侵入して体調を崩したら、病院で診断を受けて、薬をもらうのと同じです。セキュリティ対策でも端末に侵入したウイルスをいち早く発見して、適切な対処をして重度なトラブルを防ぐことが重要です。

そして、風邪をひいた時には、周囲に移さないように抑え込む必要があるでしょう。セキュリティ対策でも同様に、被害が拡大しないように、ウイルスの拡散を防ぎましょう。

| 対策する範囲 | 概要/例 |

| 入口対策 | ウイルスに感染しないように予防をする <例> ・端末の認証方法を複雑にする ・通信の安全性を確認して怪しい通信を通過させないようにする ・工場に入庫する荷物全てを疑い検査する |

| 内部対策 | ウイルスが内部に侵入した時にいち早く発見して対処する <例> ・ウイルスを検知して適切な対処を実施する(EDR) ・製造ラインやフロアごとなどネットワークを細かく分割し、各区画間の通信を厳密に監視・制御する |

| 出口対策 | ウイルスを外部に逃がして感染拡大しないようにする <例> ・外部へのアクセス時に情報の持ち出し、ウイルス感染などがないか確認する |

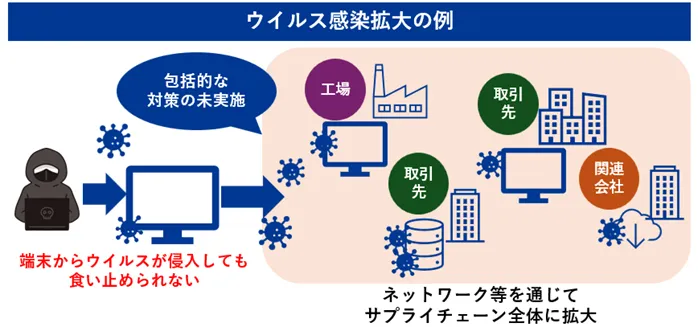

サプライチェーンのセキュリティ強化でよくある勘違いは、特定の対策さえしておけば問題ないという考え方です。

例えば、業務で使用する端末にウイルス対策ソフトだけをダウンロードしていたとしましょう。

確かに入口対策としてある程度のウイルスを防げるかもしれませんが、防ぎきれずに内部に侵入してしまった場合は、検知されずに素早い対処ができません。

特に、サプライチェーンでは内部侵入を検知できないと、「2-1.サプライチェーン間でのデータ共有・連携の機会が増えている」で触れた横のつながりを悪用して、どんどん被害が拡大していきます。

だからこそ、特定のソリューションを導入して終わりではなく入口・内部・出口を意識した包括的なセキュリティ対策が必要になるのです。

これは各サプライヤーが実施するべきセキュリティ対策なので、しっかりと実施できているのか確認するようにしましょう。

サイバー攻撃は「起きないようにする」だけでなく、「起きた時に、いかに早く・正しく動けるか」 が被害の大きさを左右します。クエストでは、サイバーレジリエンスの考え方に基づき、平時の備えからインシデント発生時の初動対応まで、専門家が実務目線で支援しています。「自社に対応できる体制があるのか分からない」「インシデント発生時、誰が何を判断するのか不安」、そうしたお悩みについて、まずは無料でご相談をお受けしています。一度現状整理をしてみませんか?

5.サプライチェーンでは「セキュリティの強化が必要」だと共通認識を持つことが重要

サプライチェーンのセキュリティ対策では、サプライヤーごとに入口・内部・出口対策が必要だとお伝えしました。

しかし、実際には、サプライヤーによって、セキュリティに関する意識に差があるのが実情です。

独立行政法人情報処理推進機構が実施した「中小企業における情報セキュリティ対策に関する実態調査」では、69.7%の企業が組織的なセキュリティ体制を整備していない状態だと分かりました。

それだけでなく、過去3期に情報セキュリティ対策投資を行っていない企業は、62.6%と半数以上を占めています。この結果からも、セキュリティ意識に差があることが分かるでしょう。

サプライチェーンのセキュリティ対策は、セキュリティ水準が低い企業に引っ張られてしまう傾向があります。

下記の製造業の例のように、6万社のうちたった1社にでも脆弱性があるだけで、サプライチェーン全体の業務に支障が出てしまいます。

つまり6万社の企業がしっかりとセキュリティ対策をしていても、セキュリティ対策をしていない企業があると6万社すべての会社にセキュリティ水準のリスクがつきまとうのです。

|

【製造業のサイバー攻撃の例】 トヨタ自動車の部品供給をしている小島プレス工業のサーバーがランサムウェアに感染し、一時国内14工場の稼働が停止する事態に陥りました。 |

だからこそ、サプライチェーンのセキュリティ対策では「自社さえ対策をしていればいい」との考え方は、危険です。

全サプライヤーを巻き込み「同じ水準でセキュリティ対策に取り組む」という共通認識を持ち、足並みを揃えることから始めましょう。

サイバー攻撃は「起きないようにする」だけでなく、「起きた時に、いかに早く・正しく動けるか」 が被害の大きさを左右します。クエストでは、サイバーレジリエンスの考え方に基づき、平時の備えからインシデント発生時の初動対応まで、専門家が実務目線で支援しています。「自社に対応できる体制があるのか分からない」「インシデント発生時、誰が何を判断するのか不安」、そうしたお悩みについて、まずは無料でご相談をお受けしています。一度現状整理をしてみませんか?

6.サプライチェーンのセキュリティ強化に取り組むステップ

サプライチェーン全体で足並みを揃えてセキュリティ強化に取り組むには、各サプライヤーの現状を把握したうえでセキュリティを強化することが大切です。

具体的には、下記のようなステップで取り組むといいでしょう。

| ステップ | 概要/例 |

| ステップ1 | 自社のサプライチェーンを整理する <例> 自社への影響度を踏まえて、どの範囲のサプライヤーとセキュリティ対策の足並みを揃えるのか決める |

| ステップ2 | セキュリティ対策の現状を確認する <例> 対象となるサプライヤーにアンケートを取る、訪問をするなどを実施してセキュリティ対策の状況を確認する |

| ステップ3 | 不足しているセキュリティ対策を追加する <例> 中核企業が目指すセキュリティ対策と比較して不足しているセキュリティ対策の追加を促す |

| ステップ4 | トラブルが発生した時の体制を整える <例> サプライチェーン全体でウイルス感染、情報漏えいなどのトラブル発生時の対策を決めておく |

| ステップ5 | サプライチェーン全体のセキュリティ意識向上を目指す <例> セキュリティ強化には各サプライヤーで働く従業員の意識変化が大切なので、研修、セミナーなどを実施して意識を高める |

サプライチェーンのセキュリティ強化に取り組む時のポイントは、各サプライヤーが納得感を持ち前向きに取り組めるようにサポートすることです。

「中核企業からの指示で実施している」「言われたことだけを行う」などの状況では、なかなかセキュリティを強化できないためです。

例えば、サプライヤーに納得感のない場合は、必要なソリューションを導入しても社内ではセキュリティ意識を高められていない可能性があります。

そういった状況では、従業員のセキュリティ意識が低く、情報漏えいやウイルス感染などを引き起こしてしまう可能性があるでしょう。

このような事態に陥らないためにも、必要に応じて企業訪問をする、専門家を交えるなどの対応をしながら「セキュリティ対策をしたほうがいいな」と、納得してもらうことが大切です。

▼サプライチェーンのセキュリティ対策のステップは、下記の記事で詳しく解説しています。

7.まずはEDRとSOCを導入して感染拡大を防ぐ体制を整えよう

サプライチェーン全体の足並みを揃えた後に、まずはどのようなソリューションを導入するべきか悩んだらEDRとSOCの導入を検討しましょう。

「1-2.アスクル等大手メーカーのサプライチェーンを狙う攻撃も見受けられる」で触れたアスクル株式会社の事例も、EDRとSOCが未導入のサーバーから、感染が拡大しました。

この2つが適切に設置されていれば、不正アクセスや侵入を即時検知して感染拡大を防げたと考えられています。

特に、サプライチェーンのセキュリティ強化では、不正アクセスや侵入時に感染拡大を止める初動対応が非常に重要です。

だからこそまずは、強固な内部対策ができるEDRとSOCの導入がセキュリティ強化のカギになるのです。

| EDRの主な機能 | 概要 |

| EDR (Endpoint Detection&Response) |

パソコンやサーバーなどに侵入した不審な動きを監視、検知して封じ込めるソリューション <主な機能> ・リアルタイムでの監視・自動解析 ・端末の隔離 ・復旧の提案 ・ログの分析 |

| SOC (Security Operation Center) |

企業や組織のシステムやネットワークを24時間365日監視して、あらゆる脅威に迅速に対応する専門組織 <主な機能> ・リアルタイムでの監視 ・インシデント発生時の対応 ・脅威の分析 ・セキュリティ対策の改善 |

EDRとはかかりつけ医のように、パソコンやサーバーなどに侵入してきたウイルスを発見して、感染拡大を最小限に抑えます。

SOCは企業のセキュリティ対策を強化しながら、不測の事態が起きた時に迅速な対応をして被害を最小限に抑える役割を担います。

「EDRとSOCが必要なのは分かったけれど、どのように導入すればいいのだろう」と悩む場合は、まずは私たちクエストにご相談ください。

お客様企業に寄り添うセキュリティ対策のパートナーとして、多くの企業様のセキュリティ対策に携わっています。

まずは無料相談をご利用ください。不安や課題などを踏まえて、適切なアドバイスをさせていただきます。

8.まとめ

本記事では、サプライチェーンのセキュリティ強化の必要性や具体的なステップを解説しました。最後に、この記事の内容を簡単に振り返ってみましょう。

○サプライチェーンのセキュリティ強化への関心が年々高まっている背景は下記の通り

・サプライチェーンや委託先を狙った攻撃が急激に増加している

・アスクル等大手メーカーのサプライチェーンを狙う攻撃も見受けられる

○サプライチェーンのセキュリティ強化が近年強く求められる理由は下記の通り

・サプライチェーン間でのデータ共有・連携の機会が増えている

・取引の信頼向上や経営リスクの回避になる

○経済産業省、内閣官房国家サイバー統括室では、2026年度中を目途にサプライチェーン上の企業を対象とした「セキュリティ対策評価制度」の開始を予定している

○サプライチェーンのセキュリティ強化は基本的にサプライヤーごとに入口・内部・出口対策をしっかりと行うことが重要

○サプライチェーンのセキュリティ水準は水準の低いサプライヤーに引っ張られてしまう傾向があるので、足並みを揃えて一定水準を目指すことが必要

○サプライチェーンのセキュリティ強化に取り組むステップは下記の通り

・ステップ1:自社のサプライチェーンを整理する

・ステップ2:セキュリティ対策の現状を確認する

・ステップ3:不足しているセキュリティ対策を追加する

・ステップ4:トラブルが発生した時の体制を整える

・ステップ5:サプライチェーン全体のセキュリティ意識向上を目指す

○どのようなソリューションから導入するべきか悩んだらEDRとSOCの導入を検討する

サプライチェーン全体のセキュリティ強化は、経営リスクの軽減やステークホルダーからの信頼獲得につながります。

セキュリティ強化の必要性は理解できたものの「何から取り組めばいいのか分からない」と悩む場合は、私たちクエストにお気軽にご相談ください。

Security Days Spring 2026 Tokyoに出展します

2026年3月24日(火)~27日(金)に東京駅直結のJPタワーホール&カンファレンス(KITTE 4F)で開催される「Security Days Spring 2026 Tokyo」 に出展いたします。

クエストは、深刻化するサイバー脅威の中でも特に注目すべきサプライチェーン攻撃の現実と対策、そして、攻撃・障害が発生しても事業を止めないサイバーレジリエンスで実現する止まらない事業をテーマに皆さまへソリューションをご紹介します。

サイバーレジリエンスで実現する止まらない事業を

クエストは、半導体産業などミッションクリティカルな現場を60年支えてきた「運用する側」の視点を強みに、サイバー攻撃を受けても被害を最小限に抑え、事業を継続する力=サイバーレジリエンスを重視しています。

“かかりつけ医”のように継続的に状態を理解し改善していく「セキュリティカルテ」 を活用し、可視化・早期検知を軸にした強靭なセキュリティ運用をご支援します。

防御だけでは守り切れない

被害を最小化して早期に事業復旧する力=サイバーレジリエンスが重要

講演情報

展示会2日目の 3月25日(水)14:15~RoomBにて、サプライチェーン攻撃の現実と対策“サイバーレジリエンス”で実現する“止まらない事業” と題し、講演を行います。

半導体産業など、止まれば重大な影響が出る現場を60年支えてきた運用目線から、サイバー攻撃を受けても影響を最小限にとどめ、事業を継続する仕組みを解説します。

- 最新のサプライチェーン攻撃の実態

- 企業が見落としがちな脅威の盲点

- プロアクティブ・モニタリングの重要性

- セキュリティカルテを活用した“かかりつけ医”型運用

- レジリエンスを高めるための実践的アプローチ

「守る」だけではなく「復元し、止まらない」強さを備えるためのポイントをわかりやすくご紹介します。