目次

「ニュースや経済産業省の資料で話題になっている“サイバードミノ”って?」

「関連会社からサイバードミノ対策をして欲しいと言われた。そもそもサイバードミノってどうやって発生するの?」

サイバードミノという言葉を初めて聞き、どのような現象なのかいまいち分からず、この記事にたどり着いた方も多いのではないでしょうか。

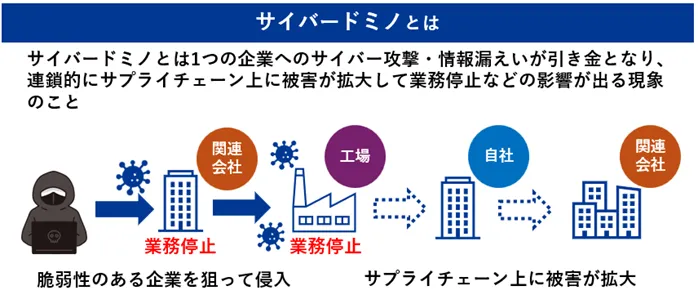

サイバードミノとは、1つの企業へのサイバー攻撃・情報漏えいが引き金となり、連鎖的にサプライチェーン上に被害が拡大して業務停止などの影響が出る現象のことです。

特定の業務が停止することでサプライチェーン上のつながりにより、関連会社も業務が停止して最終的には共倒れしてしまうリスクがあります。

サイバードミノは、下記の5つの典型的なパターンで起こりやすいです。

| 典型的なパターン | 概要 |

| EDRを導入していない | パソコンやサーバーなどに侵入してきたウイルスを発見して、感染拡大を最小限に抑えられないため、被害が拡大してしまう |

| MFA・SSOを導入していない | IDやパスワードを第三者に見破られるリスクが高まり、機密情報を悪用して、自社から関連会社、取引先へと被害が拡大してしまう |

| NGFWを設置していない | 通信の安全性の検証が不十分なため、ウイルスなどの侵入を許してしまい被害が拡大してしまう |

| 暗号化をしないでファイルを共有する | データを共有する時に覗き見されるリスクがあり、盗んだ機密情報を悪用して被害が拡大してしまう |

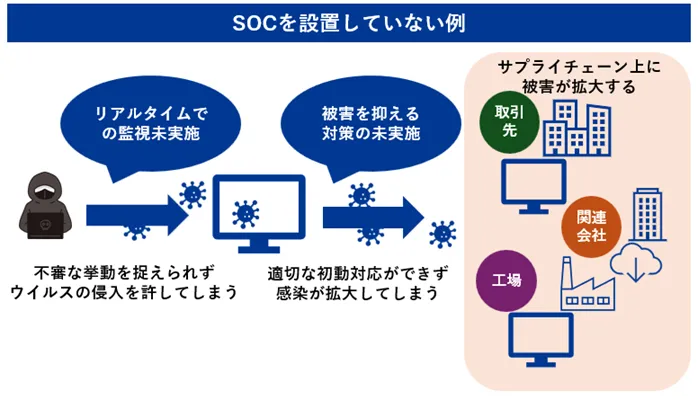

| SOCを設置していない | ウイルス感染などが起きた時に気づけない、もしくは迅速な対応ができないなどの状況に陥り被害が拡大してしまう |

※リンクをクリックすると該当のパターンに移動します

どれか1つでも対策を怠っているとその脆弱性を狙い、あなたの企業が加害者になるリスクがあるのです。

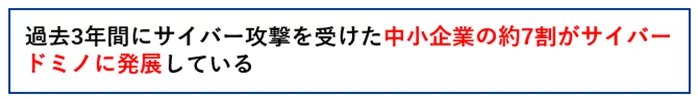

実際に、過去3年間でサイバー攻撃に遭った中小企業の約7割がサイバードミノに発展しています。

だからこそ、あなたの企業が加害者、被害者にならないように、サイバードミノを正しく理解して適切な対策をすることが重要です。

そこで本記事では、サイバードミノの概要や現状、典型的なパターンを分かりやすく解説していきます。最後まで読めばサイバードミノとはどのような現象か理解できて、他人事ではないと対策ができるようになります。

サイバードミノが起きてしまうと、被害が広範囲に拡大して大きな損害が出ます。起きてから後悔しなくてもいいように、正しい知識を身につけましょう。

1.サイバードミノとは

冒頭でも触れたように、サイバードミノとは1つの企業へのサイバー攻撃・情報漏えいが引き金となり、連鎖的にサプライチェーン上に被害が拡大して業務停止などの影響が出る現象のことです。

例えば、自社のサプライチェーン上の関連会社が、サイバー攻撃を受けたとしましょう。自社を含む工場や他の関連会社は、クラウドやシステムなどでサイバー攻撃を受けた会社とつながっていますから、ネットワーク上のつながりを辿り、工場や他の関連会社にも被害が拡大していきます。その結果、工場や他の関連会社は一時的な業務停止に陥ります。

そのようにして、直接被害を受けていない自社も工場や関連会社の業務停止の影響で、業務が遅延、停止していくのです。

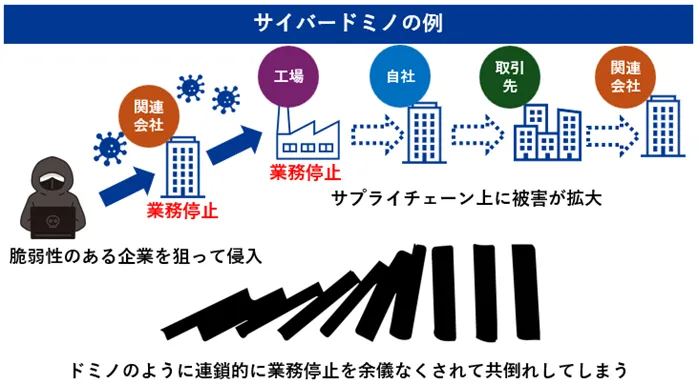

このように、まるでドミノ倒しのように連鎖的に業務の流れが滞り、共倒れをするように業務に甚大な影響を及ぼすのがサイバードミノの特徴です。

サイバードミノは脆弱性がある企業の端末や機器、情報などを狙い組織の内部へと侵入し、サプライチェーン上に被害を拡大していきます。

|

【サイバードミノを引き起こす例】 ・関連会社のアカウント情報を盗み組織内のネットワークに侵入して被害を拡大させる |

サイバードミノが起きるとサプライチェーン上にある企業のイメージダウンにつながるだけでなく、大きな損失を残すリスクがあります。

自社が被害者、加害者とならないためにも、サプライチェーン全体でサイバードミノを起こさないセキュリティ対策が必要です。

2.サイバードミノの現状

「サイバードミノは聞き慣れないし、自社には関係ない」と感じているかもしれませんが、実は下記のように実際にサイバードミノは起きています。

|

【サイバードミノの現状】 ・過去3年間でサイバー攻撃に遭った中小企業の約7割がサイバードミノに発展している |

経済産業省を始めとする機関でも、サプライチェーン攻撃からのサイバードミノを危惧する動きが出ています。ここでは、サイバードミノを取り巻く現状をご紹介します。

なぜ、サイバードミノに注意しなければならないのか納得感を得るためにも、チェックしてみましょう。

2-1.過去3年間でサイバー攻撃に遭った中小企業の約7割がサイバードミノに発展している

経済産業省が独立行政法人情報処理推進機構を通じて実施した調査によると、過去3年間にサイバー攻撃を受けた中小企業の約7割がサイバードミノに発展していることが分かりました。

中には、中小企業がサイバー攻撃の被害を受けた結果、取引していた大企業の操業が停止するなど社会的に大きな影響が生じる事案も発生しています。

その背景には、セキュリティ対策が強固でない中小企業や小規模事業者を狙った攻撃の増加があります。

例えば、企業のデータを暗号化して身代金を要求するランサムウェアの被害企業の約6割は、中小企業であるとのデータがあります。

経済産業省ではサイバードミノなどの被害拡大を防ぐために、サプライチェーンのセキュリティ対策を強化するための評価制度構築を検討しています。

参考:経済産業省「中小企業の実態判明 サイバー攻撃の7割は取引先へも影響」

参考:経済産業省「サプライチェーン強化に向けたセキュリティ対策評価制度構築に向けた中間取りまとめ」を公表しました」

2-2.情報セキュリティ10大脅威に選定されている

独立行政法人情報処理推進機構(IPA)では、毎年社会的な影響が大きく対策が必要な脅威を「情報セキュリティ10大脅威」としてランキング形式で公表しています。

その中で、サイバードミノにつながるサプライチェーンや委託先を狙った攻撃は2023~2025年まで3年連続で2位となっています。

特に、2025年の「情報セキュリティ10大脅威」では、ランサムウェア攻撃に次ぐ脅威として注意喚起をしています。

| 2025年情報セキュリティ10大脅威 | |

| 1位 | ランサムウェア攻撃による被害 |

| 2位 | サプライチェーンや委託先を狙った攻撃 |

| 3位 | システムの脆弱性を突いた攻撃 |

参考:独立行政法人情報処理推進機構「情報セキュリティ10大脅威 2025」

※ランサムウェアとは:パソコンやサーバーのデータを暗号化して元に戻すための身代金を請求するマルウェアのこと

サプライチェーンは、組織的犯罪グループなどの標的になりやすい傾向があります。共有で利用しているネットワークやソフトウェアなどの脆弱性を悪用して、サイバードミノに発展するリスクがあり、注意喚起をしています。

参考:独立行政法人情報処理推進機構「情報セキュリティ 10大脅威2025組織編」

2-3.大手企業でもサイバードミノが発生している

サイバードミノは、中小企業だけが標的になるわけではありません。大手企業へのサイバー攻撃が引き金となり、サイバードミノが発生した事例もあります。

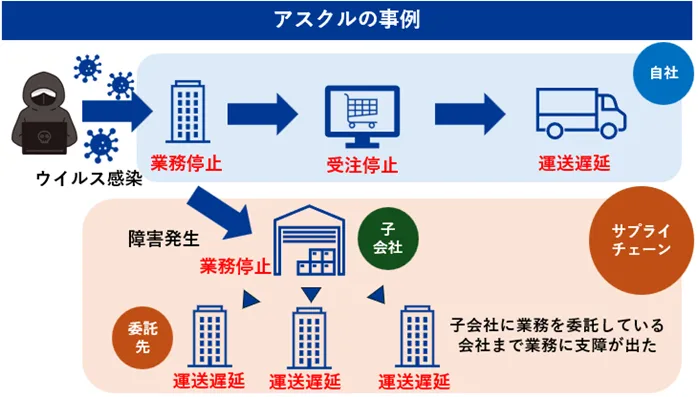

大手通販サイトの「アスクル株式会社」は、2025年10月にランサムウェア攻撃を受けて受注、出荷業務が停止しました。

配送を担う子会社にも障害がおよび、同社に業務委託をしている無印良品やロフト、そごう・西武のネット販売にも受注や出荷に一時的な影響が出るといった事態に陥りました。

このように、サイバー攻撃を受けた自社だけに被害がとどまらず、サプライチェーンの業務に支障をきたすのはサイバードミノの典型的な例です。

サイバードミノは起こらないだろうと他人事のように捉えている方もいるかと思いますが、実は身近なところで起きているのです。

▼サプライチェーンを狙う攻撃の脅威は、下記の記事で詳しく解説しています

3.サイバードミノが起こる典型的な5つのパターン

一度発生すると大きな被害につながるサイバードミノは、どのように発生するのでしょうか?ここでは、サイバードミノが起こる典型的な5つのパターンをご紹介します。

| 典型的なパターン | 概要 |

| EDRを導入していない | パソコンやサーバーなどに侵入してきたウイルスを発見して、感染拡大を最小限に抑えられないため、被害が拡大してしまう |

| MFA・SSOを導入していない | IDやパスワードを第三者に見破られるリスクが高まり、機密情報を悪用して、自社から関連会社、取引先へと被害が拡大してしまう |

| NGFWを設置していない | 通信の安全性の検証が不十分なため、ウイルスなどの侵入を許してしまい被害が拡大してしまう |

| 暗号化をしないでファイルを共有する | データを共有する時に覗き見されるリスクがあり、盗んだ機密情報を悪用して被害が拡大してしまう |

| SOCを設置していない | ウイルス感染などが起きた時に気づけない、もしくは迅速な対応ができないなどの状況に陥り被害が拡大してしまう |

サイバードミノのきっかけが分かると「どのような対策をするべきか」が見えてくるので、参考にしてみてください。

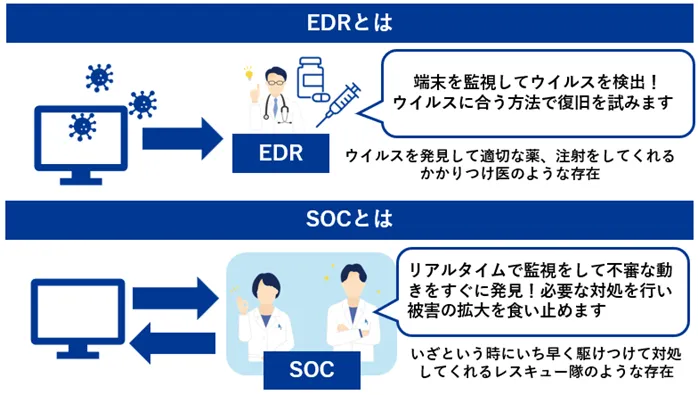

3-1.【端末の監視】EDR(不審な動きを検知して対処を試みるソリューション)を導入していない

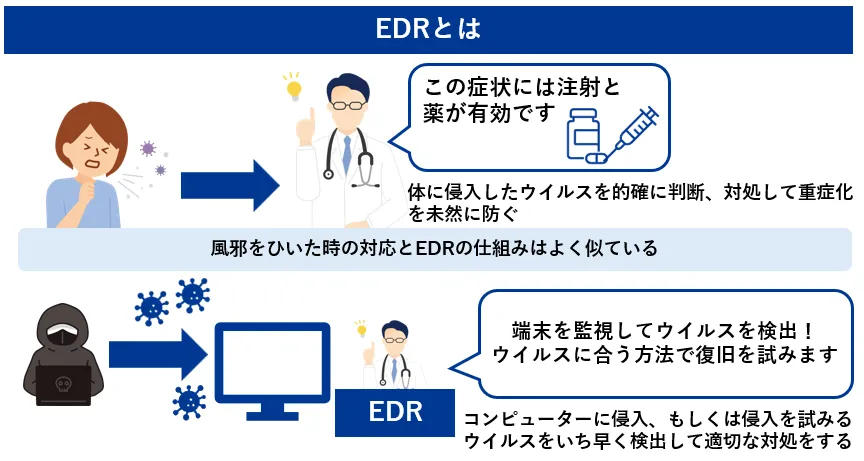

1つ目は、EDR(Endpoint Detection&Response)を導入していないことです。EDRとは、パソコンやサーバーなどに侵入した不審な動きを監視、検知して封じ込めるソリューションのことです。

例えば、風邪をひいた時にはどのようなウイルスが侵入したのか見極めて、それに合う処方を行い、これ以上ウイルスが悪さをしないように早い段階で処置をします。

これと同じように、パソコンやサーバーなどに侵入してきたウイルスを発見して、感染拡大を最小限に抑えるソリューションが「EDR」に該当します。

| EDRの主な機能 | 概要 |

| リアルタイムでの監視・自動解析 | ・端末をリアルタイムで監視をして不審な動きにいち早く気づく ・不審な動きを見つけたら「どう対処するか」「危険度は高いか」などを自動で解析する |

| 端末の隔離 | ・ウイルス感染などが疑われる場合に端末をネットワークから隔離する |

| 復旧の提案 | ・侵入した脅威に応じて復旧方法を提案する |

| ログの分析 | ・蓄積したログからどのような脅威が潜んでいるのか分析する |

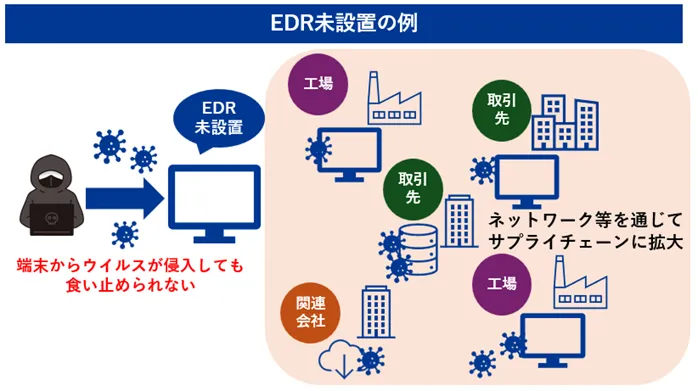

EDRを導入していないとパソコンやサーバーなどでいち早くウイルス、不正な動きを検知して封じ込めることができません。

その結果、悪質なウイルスがサプライチェーンへと拡大してしまい、サイバードミノが起こるのです。

サイバードミノを防ぐには、パソコンやサーバーなどウイルスとの接点となる入口で、脅威の侵入を許さないようにEDRを適切に活用することが重要です。

▼EDRの機能や特徴は、下記の記事で詳しく解説しています

|

【ウイルス対策ソフトだけでは対応ができない理由】 ウイルス対策ソフトは、既知のウイルスの「特徴(パターン)」をデータベース化し、一致するものを検知する仕組みが中心です。 |

3-2.【ログイン】MFA(多要素認証)・SSO(シングルサインオン)を導入していない

2つ目は、パソコンやシステムなどのログイン時にSSO(シングルサインオン)・MFA(多要素認証)を導入していないケースです。

| ログイン管理の方法 | 概要/例 |

| MFA(多要素認証) | 知識情報・所持情報・生体情報の2つ以上を組み合わせた認証方法 <例> 知識情報(IDとパスワード)と生体情報(指紋認証)でログインする |

| SSO(シングルサインオン) | 一度ユーザー認証をすると複数のサービスでログインの必要がなくなりMFAの手間を減らせる仕組み <例> シングルサインオンを活用して社内システムに楽にログインできるようにする |

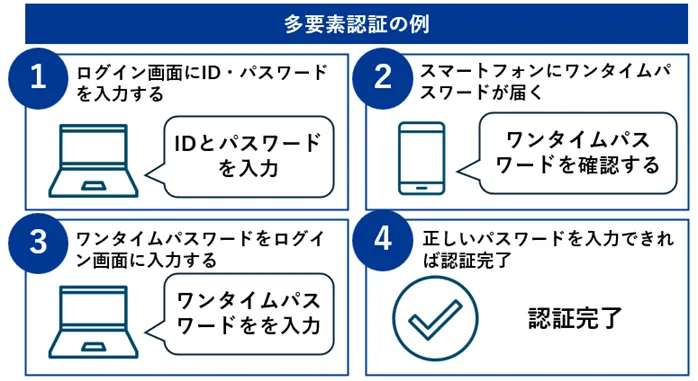

MFA(多要素認証)は、知識情報・所持情報・生体情報の2つ以上を組み合わせた認証方法のことです。本人しか保有していない情報を複雑に組み合わせることで、システムやサービスのログイン時のセキュリティを強化します。

下記のように、社内システムにログインする際に、IDやパスワードを入力するだけでなく本人しか所持していないスマートフォンを活用した認証を組み合わせるケースが該当します。

ただし、MFA(多要素認証)を導入すると、ログイン時の負担が増えるため、社内に浸透しにくい課題があります。それを解消するのが、SSO(シングルサインオン)です。

一度特定のサーバーやパソコンなどにログインすれば、使用するソフトウェア、システムごとにMFAをする必要がなくなります。MFA(多要素認証)とSSO(シングルサインオン)をセットで導入することで、強固なログイン環境を構築できます。

このように、しっかりとログイン管理をしていないと、第三者が本人になりすまして、サーバーやクラウドにアクセスできてしまいます。

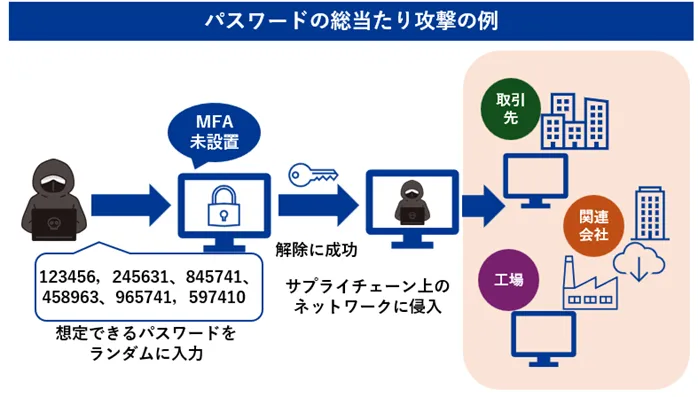

不正アクセスした先にある機密情報を悪用して、自社から関連会社、取引先へと被害を拡大させていくのです。具体的には、下記のような方法でIDやパスワードを入手して、内部に侵入するケースが多いです。

|

【ログイン情報を入手する方法】 ・想定されるパスワードをランダムに入力する(総当たり攻撃) |

例えば、総当たり攻撃では、ランダムに組み合わせた英語や数字を手当たり次第に入力して、ログインできるIDやパスワードを探します。

ログインに成功するとサプライチェーン上のネットワークに侵入でき、情報の搾取やウイルス感染などを引き起こすのです。

このように、ログイン環境に第三者が忍び込める隙があると、サイバードミノの引き金となります。第三者では知り得ない情報を組み合わせたMFA(多要素認証)を導入して、安易にログインできない環境を作ることが重要です。

▼MFA(多要素認証)の詳しい仕組みや実装方法は、下記の記事で詳しく解説しています

3-3.【社内ネットワーク】NGFW(次世代ファイアウォール)を設置していない

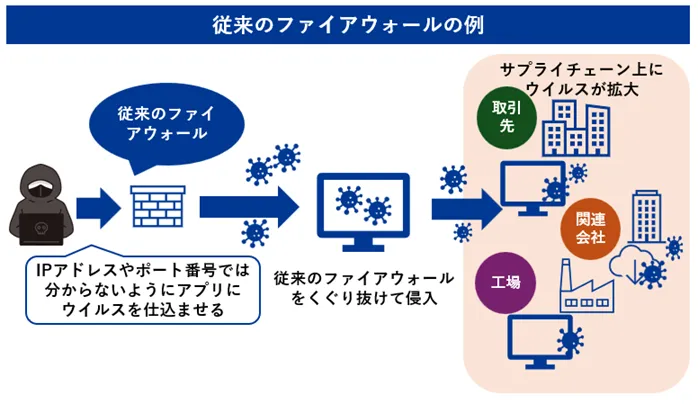

3つ目は、NGFWを設置していないケースです。そもそもファイアウォールとは、組織の通信やネットワークを守るためのソリューションのことです。

「この通信を社内のネットワークに通していいか」を判断して、危険な通信の場合は防火壁となり社内に不要な通信が入り込むことを防ぎます。

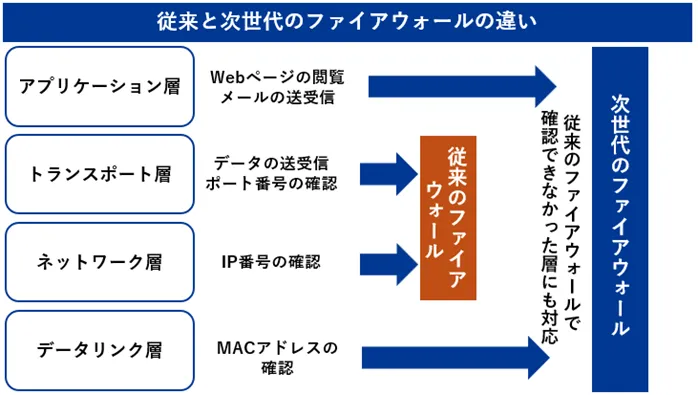

ファイアウォールには、大きく分けて従来型と次世代型があり、機能や防御範囲が異なります。

| 種類 | 概要 | 基本的な防御範囲 |

| 従来のファイアウォール | 宛先のポート番号やIPアドレスなどの情報から通信状況を把握して通過可否を判断する | ・ネットワーク層(IP番号) ・トランスポート層(ポート番号) |

| NGFW | 宛先のポート番号やIPアドレスだけでなくアプリケーションや宛先、不審なデータ送信なども把握して通信可否を判断する | ・ネットワーク層(IP番号) ・トランスポート層(ポート番号) ・アプリケーション層(Webブラウザ・ソフトウェア) ・データリンク層(MACアドレス) |

NGFWでは従来のファイアウォールでは実現できなかった、多層的に「怪しい通信はないか」を検証して防御できます。

従来のファイアウォールでは、例えばネットワークのIP番号を確認できても、通信の中身に何が含まれているのかまで検証できませんでした。

特に、昨今は通信を暗号化するケースが多いので、暗号化されたデータにウイルスが含まれていても見抜くことができません。

一方で、NGFWでは「どのようなアプリケーションからの通信なのか」「暗号化されている情報にウイルスは含まれていないか」など、通信の中身を細かく確認できるのです。

そのため、従来のファイアウォールで通信のセキュリティ対策をしている場合は検証が不十分になり、ウイルスの侵入を許してしまいます。

気がついた時には内部通信で他部署・拠点へと感染が拡大して、サイバードミノが発生してしまうのです。サイバードミノを防ぐには、外部からの通信の内容を細かくチェックできるNGFWが必要不可欠なのです。

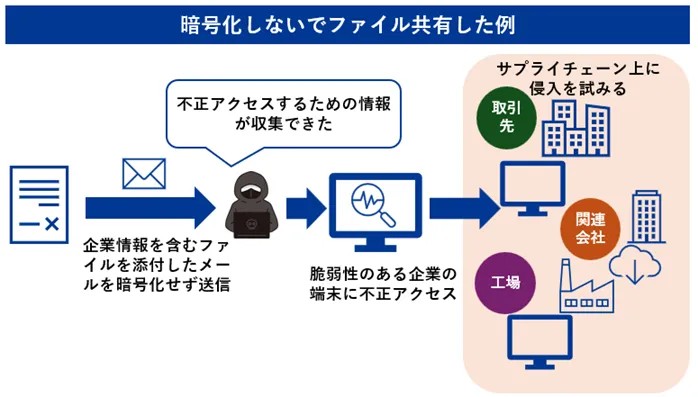

3-4.【情報共有】暗号化をしないでファイルを共有する

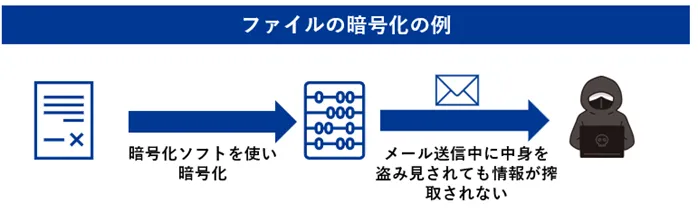

4つ目は、機密情報や個人情報を含むファイルを暗号化しないで共有することです。ファイルの暗号化では、暗号化ソフトなどを活用してデータを外部から認識できない状態にします。

例えば、取引先に納品書を送付する時に、暗号化した状態で共有できれば通信時に情報が盗まれるリスクを減らせます。

一方で、ファイルを暗号化しないで、社内や関連会社間で共有すると、通信時に情報を盗まれる可能性があります。

ファイルの中に顧客情報や関連会社情報などが含まれている場合は、この情報を手がかりにサイバー攻撃や不正アクセスなどを試みます。その結果、被害が取引先や関連会社へと拡大して、サイバードミノを引き起こすのです。

情報漏えいは、書類やUSBの紛失など物理的なものだけでなく、ネットワークで情報を共有するタイミングでも起こり得ます。情報共有時にはデータを暗号化して、通信時に内容を読み取れないようにすることが重要です。

▼クエストでは暗号化ソフト「FinalCode」の導入、運用を支援しています。サイバードミノ対策に欠かせない暗号化ソフトの導入を検討している場合は、ぜひお気軽にご相談ください。

3-5.【管理体制】SOC(セキュリティ対策の専門組織)を設置していない

5つ目は、SOC(Security Operation Center)を設置していないことです。SOCとは、企業や組織のシステムやネットワークを24時間365日監視して、あらゆる脅威に迅速に対応する専門組織です。

病気で例えると、突然のケガや病気に備えて普段から準備をして、いざという時に緊急対応をするレスキュー隊のような存在です。

SOCは下記のように企業のセキュリティ対策を強化しながら、不測の事態が起きた時に迅速な対応をして被害を最小限に抑える役割を担います。

| SOCの主な役割 | 概要 |

| リアルタイムでの監視 | ネットワークや端末などをリアルタイムで監視して異常を検知する |

| インシデント発生時の対応 | ウイルス感染などのインシデントが発生した時に被害を最小限に食い止める対応をする |

| 脅威の分析 | ログや監視のデータから脅威を分析して適切なセキュリティ対策を実施する |

| セキュリティ対策の改善 | 企業が実施しているセキュリティ対策を改善して最適化を図る |

企業やサプライチェーンを狙うサイバー攻撃が増えるなかで、SOCはセキュリティ対策の専門組織として企業を守ります。

SOCが設置できていないと、自社に合うセキュリティ対策の実施やインシデントへの迅速な対応ができずに、サイバードミノにつながりかねません。

特に、昨今のサイバー攻撃は巧妙な手口が多く、業務をしている社員が気づかないうちに感染が拡大していることがあります。

SOCを設置していればリアルタイム監視で発見ができますが、未設置の場合は異変に気づく術がなく、分かった時には既に数万件の情報が漏えいしていることも考えられます。

このように、異変をいち早く検知するだけでなく、迅速な対応ができる体制を整えておくことも、サイバードミノを起こさないために欠かせません。

▼SOCの必要性や運用方法は、下記の記事で詳しく解説しています

|

【SOCは外部に委託して設置することも可能】 サイバードミノを防ぐためにSOCを設置したくても、専門的なセキュリティ知識を持つ人材が社内におらず悩むケースもあるかと思います。SOCは知見のある外部の業者と連携をして、設置することが可能です。 |

4.いつ自社が被害者や加害者になるか分からない!サイバードミノへのセキュリティ対策に本腰を入れよう

ここまで、サイバードミノの現状や典型的なパターンをまとめて解説しました。サイバードミノはその名の通り、ドミノ倒しのように被害が拡大していきます。

自社を含むサプライチェーンに与える影響が大きく、被害が拡大してから後悔しても遅いのです。

アメリカに拠点を持つセキュリティ会社であるSnykが公表している「2023年ソフトウェアサプライチェーン攻撃レポート」では、2031年までに、ソフトウェアサプライチェーン攻撃による企業の被害額は、1,380億ドル近くに達すると予測されています。

また、独立行政法人情報処理推進機構が公表している「2024年度中小企業等実態調査」では、自社がサイバーインシデントを起こしたことによって、サプライチェーンに対して利益損失や補償負担などが発生したと回答する企業が約7割いました。

出典:独立行政法人情報処理推進機構「2024年度中小企業等実態調査」

このように、自社がサイバードミノの加害者になると、取引先からの信頼低下や補償負担など、大きな損失を招きます。また、自社がサイバードミノの被害者となった場合も、業務停止や顧客からの信用低下などを招きます。

「セキュリティ対策をしないといけないな」と思っているだけでは、「いつかやろうと思っているダイエット」と同じで成果が出ません。サイバードミノを起こさないために、本腰を入れて取り組むと決めて、具体的なセキュリティ対策を取り入れていきましょう。

|

【サイバードミノは取引先を巻き込んだ対策も重要】 ここまで触れてきたように、サイバードミノは自社だけが引き起こすわけではありません。関連会社や取引先、工場など様々なサプライヤーが起点となり、感染が拡大することも考えられます。 |

5.サイバードミノを防ぐには包括的なセキュリティ対策の実施が重要

サイバードミノのセキュリティ対策に本腰を入れると決めたら、何からすればいいのか気になるところです。

「3.サイバードミノが起こる典型的な5つのパターン」で触れたように、サイバードミノの引き金となる脅威はあらゆる手段を使い襲ってきます。

「セキュリティ対策ソフトさえ導入していれば防げる」というわけではないので、包括的なセキュリティ対策が必要です。

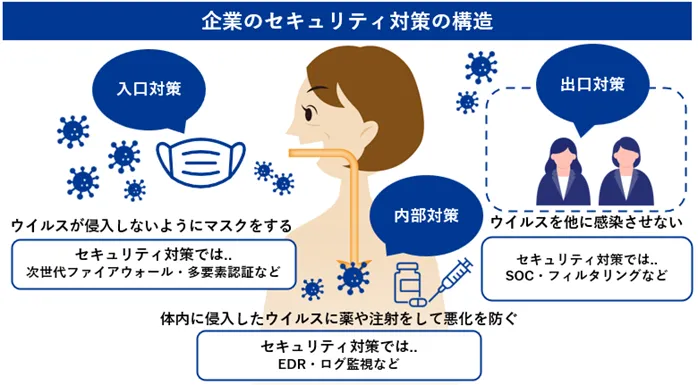

「包括的なセキュリティ対策って何だろう?」と感じた場合は、風邪をひく時をイメージすると分かりやすいです。

まず、風邪をひかないためにはマスクなどを装着して予防をします。セキュリティ対策も同じで、ウイルスが入ってこないように次世代ファイアウォールや多要素認証などで予防をします。

とは言え、予防をしても、全てのウイルスを防ぐことはできません。体内にウイルスが侵入した場合は、どのようなウイルスなのか診断をして、注射を打つなどの対処をします。

セキュリティ対策でも同じように、端末に侵入してしまったウイルスをいち早く発見して、適切な対処をしてトラブルが大きくなることを防ぎます。

そして、風邪をひいた時には、周囲にうつさないように抑え込みます。セキュリティ対策でも、被害が拡大しないようにウイルスを外部に逃がさないようにします。

| 対策する範囲 | 概要/例 |

| 入口対策 | ウイルスに感染しないように予防をする <例> ・次世代ファイアウォールで通信の安全性を確認する ・多要素認証で簡単に端末にログインできないようにする |

| 内部対策 | ウイルスが内部に侵入した時にいち早く発見して対処する <例> ・EDRでウイルスを検知して適切な対処を実施する ・SOCのリアルタイム監視でウイルスを発見して迅速な対応をする |

| 出口対策 | ウイルスを外部に逃がして感染拡大しないようにする <例> ・SOCが外部への対策を含めた復旧作業をする |

このように、サイバードミノを防ぐには入口と内部、出口での対策が重要になるのです。「やらなければならないセキュリティ対策が多くてハードルが高い」と感じる場合は、まずはEDRとSOCから検討しましょう。

どちらも包括的なセキュリティ対策のベースとなる、重要なセキュリティ対策です。下記のように、EDRではウイルスを発見していち早く必要な対処をするかかりつけ医のような存在です。

SOCではリアルタイムで監視をして、いざという時にいち早く駆けつけて被害拡大を防ぐレスキュー隊のような心強い専門組織です。

私たちクエストは、セキュリティ対策のパートナーとしてEDRやSOCの導入支援をしています。クエストで扱っているEDRは国産のソフトウェアで、国内シェアの高い製品となっています。

また、私たちが提供している「Q-SOC」では、プロのチームが24時間365日の監視をしつつ、セキュリティ対策へのアドバイスをいたします。

サイバードミノでは、セキュリティ対策の抜け落ちが大きな被害をもたらします。

クエストではサイバードミノのような負の連鎖を断ち切るために、最適な順序・設計・体制で連携させ、全体で守るセキュリティを提供しています。

「EDRやSOCってどのようなものなんだろう」「EDRやSOCはどのように導入すればいいのだろう」など、お悩みの場合は、ぜひ無料相談をご利用ください。お客様の現状に応じて、分かりやすくご説明させていただきます。

6.まとめ

本記事では、サイバードミノの現状や典型的なパターンをまとめて解説しました。最後に、この記事の内容を簡単に振り返ってみましょう。

○サイバードミノとは1つの企業へのサイバー攻撃・情報漏えいが引き金となり、連鎖的に被害が拡大して業務停止などの影響が出る現象のこと

○サイバードミノの現状は下記の通り

・過去3年間でサイバー攻撃に遭った中小企業の約7割がサイバードミノに発展している

・情報セキュリティ10大脅威に選定されている

・大手企業でもサイバードミノが発生している

○サイバードミノの典型的なパターンは下記の5つ

| 典型的なパターン | 概要 |

| EDRを導入していない | パソコンやサーバーなどに侵入してきたウイルスを発見して、感染拡大を最小限に抑えられないため、被害が拡大してしまう |

| MFA・SSOを導入していない | IDやパスワードを第三者に見破られるリスクが高まり、機密情報を悪用して、自社から関連会社、取引先へと被害が拡大してしまう |

| NGFWを設置していない | 通信の安全性の検証が不十分なため、ウイルスなどの侵入を許してしまい被害が拡大してしまう |

| 暗号化をしないでファイルを共有する | データを共有する時に覗き見されるリスクがあり、盗んだ機密情報を悪用して被害が拡大してしまう |

| SOCを設置していない | ウイルス感染などが起きた時に気づけない、もしくは迅速な対応ができないなどの状況に陥り被害が拡大してしまう |

○サイバードミノを防ぐには、EDRとSOCを含めて入口、内部、出口でのセキュリティ対策を強化する

サイバードミノは、企業やサプライチェーンに大きなダメージを与えます。発生してから後悔するのではなく、絶対にサイバードミノを起こさないという強い意思を持ち、セキュリティ対策を強化するようにしましょう。

サイバードミノを防ぐセキュリティ対策にお困りの場合は、私たちクエストにお気軽にご相談ください。