目次

VPNについて調べていると、「脆弱性」「安全ではない」という言葉を目にすることがあります。

これを見ると、「VPNは本当に安全なのだろうか?」と不安になってしまいますよね。

実際のところ、VPNにはセキュリティ上のリスクが潜んでいます。

なぜなら、VPNには以下のような弱点があるためです。

|

【VPNの弱点】

|

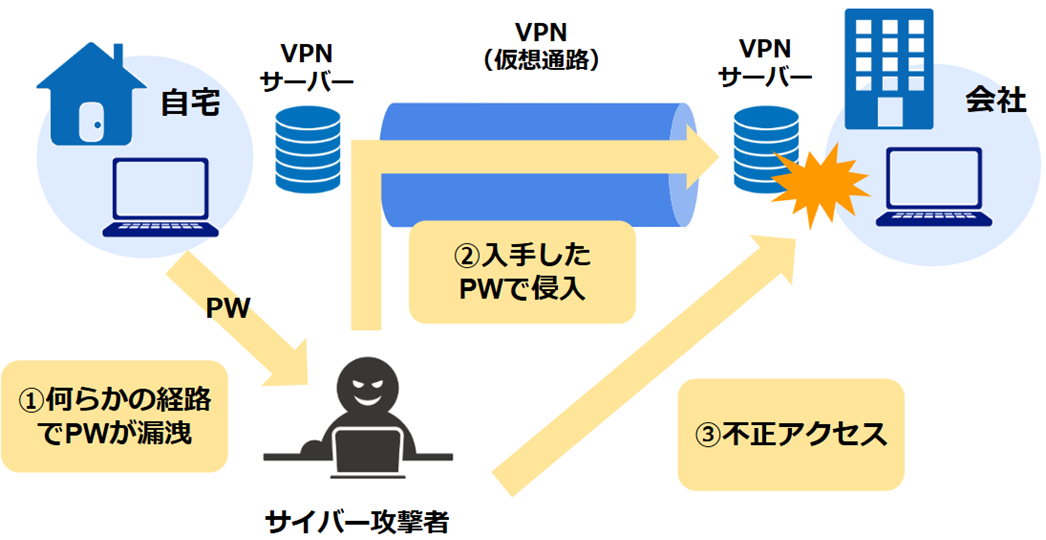

そもそもVPNとは、暗号化などの技術を用いて、まるで専用の通信回線を使っているように通信内容を外部から保護し、安全にデータをやり取りできる技術です。

しかしVPNには、一度VPNを通じて接続したデバイスを、その後のデバイスのセキュリティ状態に関係なく信頼し続けるという性質があります。

たとえば、VPNに信頼されたデバイスがヒューマンエラーによってウイルス感染し、VPNのパスワードなどが盗まれた場合、そこから社内ネットワークに不正アクセスされる恐れがあるのです。

このようにVPNにも弱点がありますが、あらかじめセキュリティリスクを理解し適切な対策を取ることで、リスクを最小限に抑えられます。

そこで本記事では、VPNのセキュリティについて疑問を持つ方に向けて、以下の内容を解説します。

本記事では、セキュリティ監視について、以下の内容を解説します。

| この記事で分かること | |

| ・VPNを使うときに注意すべきセキュリティリスク ・実際にVPNを狙ったセキュリティ事故の被害例 ・VPNを安全に使うためにできる対策 ・VPN以外にも会社のセキュリティを高める方法 |

1. VPNのセキュリティは完璧ではない

冒頭で述べたとおり、VPNはインターネット上で安全なデータのやりとりを可能にする技術ですが、完全に安全とは言えません。

そのため、VPNのセキュリティについて正しく理解していないと、思わぬセキュリティ事故を招くこともあるため注意が必要です。

ここでは、VPNのセキュリティが万全ではない理由について解説します。

| VPNのセキュリティが万全ではない理由 | |

| ・仕組みにもともと欠点があるから ・ヒューマンエラーを防げないから |

それぞれの理由について、詳しく見ていきましょう。

1-1. 仕組みにもともと欠点があるから

VPNのセキュリティが完璧ではない1つ目の理由は、VPNの仕組み自体に欠点があるからです。

VPNは、あるデバイスがVPNを通じてネットワークに接続すると、そのデバイスを信頼し、ネットワーク内のすべてのリソースへのアクセス権を与えます。

そしてVPNには、一度接続を許可したデバイスを、その後のセキュリティ状態に関係なく、継続して信頼するという性質があります。

これは、利便性を高めるための設計ですが、同時にセキュリティ上のリスクも生み出します。

なぜなら、最初にVPNに接続したときは安全だったデバイスが、その後、マルウェアに感染したり、不正アクセスを受けたりしても、VPNはそのデバイスを信頼し続けてしまうからです。

悪意のある第三者が、一度VPNに接続したデバイスのパスワードを盗み乗っ取ることができれば、そのデバイスを踏み台にして、ネットワーク全体に被害を及ぼすことが可能になってしまいます。

近年、リモートワークの普及に伴い、こうしたVPNの欠点を狙ったサイバー攻撃が増加しています。

攻撃者は、VPNの仕組みの欠点を悪用して会社のネットワークに侵入し、データを盗んだり破壊したりします。

つまり、リモートワークが広がる中、VPNだけでは十分なセキュリティを確保できなくなってきているのです。VPNは、社内ネットワークへの入り口となるため、一度侵入を許してしまうと、被害が拡大しやすいという危険性もあります。

このように、VPNの仕組み自体に内在する欠点が、VPNのセキュリティを脅かす大きな要因の1つとなっています。

1-2. ヒューマンエラーを防げないから

VPNのセキュリティが万全ではない2つ目の理由は、従業員のセキュリティ意識の低さが原因で起こる問題行動や、VPNの設定ミスなどの人的ミスを防げないことです。

従業員のセキュリティリテラシーが低いと、以下のような行動を取ってしまう恐れがあります。

|

【従業員のセキュリティリテラシーが低いと起こる問題行動】 1. 弱いパスワード設定 |

一方で、セキュリティ担当者のヒューマンエラーでは以下のようなことがあげられます。

|

【VPNを運用する上でのヒューマンエラーで起こりうる問題行動】 1. VPNの設定をミスしてしまう |

こうした行動は、総じてサイバー攻撃やウイルス侵入のリスクを高めてしまいます。

仮にセキュリティ担当者が体制を整えていても、従業員一人ひとりのセキュリティ意識が低いと、VPNのセキュリティ対策が十分に機能しなくなってしまうのです。

このように、ヒューマンエラーを防げないことが、VPNのセキュリティが万全ではない理由の1つです。

ただし、こうした人的ミスは、従業員一人ひとりのセキュリティ意識を高めることで防ぎやすくなります。具体的な対策方法については、「4. VPNのセキュリティを高める対策4つ」で解説します。

2. VPNの運用上の脆弱性を利用したサイバー攻撃のリスク

1. VPNのセキュリティが万全ではない で紹介したように、VPNの運用に弱点(脆弱性)があると、その弱点を狙ったサイバー攻撃を受ける可能性があります。

VPNの運用上の脆弱性を利用されると起こるリスクとしては、以下のようなものがあげられます。

|

【VPNの運用上の脆弱性が悪用されると起こるリスク】 1. 社内ネットワークやシステムへの不正アクセス |

このように、VPNの脆弱性を理解せず適切な運用を行わないと、セキュリティレベルが低下し、会社に甚大な被害を及ぼす恐れがあります。

VPN自体には、ウイルスを検知したり除去したりする機能は無いので、VPNを安全に使用するためには、脆弱性を理解し適切な対策を取ることが不可欠なのです。

具体的な対策方法については、「4. VPNのセキュリティを高める4つの対策」で解説します。

3. 【事例】VPNを狙ったセキュリティ事故の3つの被害例

先述のとおり、リモートワークの普及に伴い、VPNを標的としたサイバー攻撃が増加しています。

警察庁の報告によると、2023年(令和5年)のランサムウェア感染経路で最も多かったのは「VPN機器からの侵入」で、全体の63%(73件)を占めました。

これは、VPNを標的としたサイバー犯罪が深刻な問題となっていることを示しています。

実際に、国内でもVPN機器を狙ったサイバー攻撃により多大な損害を被った事例が多くあります。

ここでは、VPNを狙ったセキュリティ事故の被害例をいくつかご紹介します。

3-1. 大手電機メーカーに不正アクセス、132台のパソコンがウイルス感染

2019年、ある大手電機メーカーでVPN経由の大規模な不正アクセス事故が発生。攻撃者は、同社の中国拠点に設置されていたVPN機器の脆弱性を突いて、内部ネットワークへ侵入しました。

この侵入をきっかけに、中国拠点のパソコンがコンピューターウイルスに感染し、そこから日本国内の本社へと感染が拡大していきました。なんとウイルスに感染したパソコンは、ハッカーの遠隔操作によって、社内のほかのパソコンやサーバーに次々と不正アクセスを行っていたのです。

この事件では、国内外で合計132台ものパソコンがウイルスに感染した疑いがあるとされました。感染したパソコンの中には、防衛省が指定する「注意情報」を扱うものも含まれていたため、被害の深刻さも伺えます。

このケースは、VPNの脆弱性がいかに重大な結果をもたらすかを如実に示しています。VPN機器のセキュリティ対策が不十分だったために、ハッカーに侵入される隙を与えてしまったのです。

また、一つの拠点で発生したウイルス感染が、VPNを介して全社的に拡大したことも大きな問題です。VPNは本来、通信を暗号化して安全性を高めるためのものですが、逆にウイルスの感染経路となってしまったのです。

3-2. 大手ゲーム会社に不正アクセス、約16,000人の個人情報が流出

2020年、ある大手ゲーム会社で、VPN経由の不正アクセスにより約16,000人の個人情報が漏洩するという事件が発生しました。

この事件の原因は、新型コロナウイルス感染症の拡大に伴うテレワークの推進にありました。同社では、急激に増加したリモートワーカーによってネットワークの負荷が高まったため、緊急措置として海外支店に旧型のVPN機器を設置したのです。

しかし、この旧型VPN機器のセキュリティが脆弱であったため、攻撃者のターゲットとなり、脆弱なVPN機器を踏み台にして同社の社内ネットワークに侵入されてしまいました。結果として、米国や日本のサーバーから顧客情報や株主情報などの重要データが盗み出されてしまったのです。

この事件は、VPNのセキュリティ対策の重要性を改めて浮き彫りにしました。特に、リモートワークが急速に普及する中で、VPNの脆弱性がサイバー攻撃の格好の標的になっていることが伺えます。

もちろん緊急時であっても、セキュリティ対策をおろそかにしてはならないので注意しましょう。

3-3. 総合病院に不正アクセス、ランサムウェアにより重要業務に支障

2022年、ある総合病院で、IT事業者がリモート保守のために設置したVPN機器の脆弱性を悪用して、ハッカーがネットワークに侵入し、院内の2,200台ものパソコンに不正アクセスするという事件が発生しました。

この事件の原因は、VPN機器の脆弱性が放置されていたことだけでなく、ネットワーク機器やパソコンのパスワードが共通化されていたことにもありました。

つまり、この病院では、脆弱性管理や認証に関するITガバナンスが十分でなかったのです。

ハッカーは、不正アクセスに成功すると、ランサムウェアを用いて病院のシステムに保存されていたデータを暗号化し、その結果、病院のシステムが使用できなくなってしまったのです。

このシステム障害により、病院の救急診療や外来診療などの重要な業務に大きな支障が出てしまいました。

この事例も、VPNの脆弱性がどれほど深刻な影響を及ぼすかを明確に示しています。特に、病院のような重要インフラにおいては、VPNのセキュリティ対策は極めて重要です。

また、この事件は、ITガバナンスの重要性も浮き彫りにしました。パスワードの共通化など、基本的なセキュリティ対策が行われていなかったことが、被害を拡大させた一因となったのです。

以上3つの事例から分かるように、VPNのセキュリティ事故は、情報漏洩・不正アクセスなど、さまざまな形で深刻な被害を引き起こします。金銭的な損失だけでなく、顧客からの信頼を失うことにもつながりかねません。

そのようなことにならないためにも、VPNのセキュリティリスクを十分に理解し、適切な対策を講じることが大切です。

次に、具体的なセキュリティ対策について説明していきます。

4. VPNのセキュリティを高める4つの対策

これまでの説明で、VPNのセキュリティが不十分だと企業に深刻な被害が及ぶことが理解できたと思います。

このようなVPNに関するセキュリティ事故を防ぐためには、「VPNの仕組み自体に対する対策」と「ヒューマンエラーを防ぐ対策」の両方が必要です。

この両方の対策を組み合わせることで、VPNに関するセキュリティ事故のリスクを大幅に減らせるでしょう。

ここでは、具体的な対策方法について、1章で解説した原因に対応してご紹介します。

|

VPNのセキュリティを高める対策 【社内】従業員のセキュリティ意識を向上させる |

それぞれの内容について、詳しく見ていきましょう。

4-1. 【社内】従業員のセキュリティ意識を向上させる

VPNのセキュリティ対策を強化するには、従業員のセキュリティ意識を高めることが効果的です。

従業員に定期的なセキュリティ教育を行うことで、サイバー攻撃やマルウェアなどの脅威に対する防御力を高められます。

特に近年は、リモートワークが普及しているため、在宅勤務時のセキュリティ意識を高めることが優先課題と言えるでしょう。

従業員のセキュリティ意識を高めさせるには、IPA(独立行政法人情報処理推進機構)が公開している「テレワークを行う際のセキュリティ上の注意事項」を活用するのが有益です。

たとえば、従業員に以下の内容を伝えましょう。

|

【テレワークを行う際のセキュリティ上の注意事項】 (1)テレワークを始める前に |

これらの内容を従業員に伝え、従業員のセキュリティ意識を高めることが重要です。

テレワークにおけるセキュリティ対策の詳細は、「リモートワークのセキュリティ対策『ゼロトラスト』資料」をあわせてご覧ください。

4-2. 【社内】会社のデバイスで公衆Wi-Fiの使用を禁止する

会社のデバイスで公衆Wi-Fiの使用を禁止することも有効な対策です。

なぜなら、公衆Wi-Fiは、VPNを使っていても「100%安全」とは言えないからです。通信内容を盗み見られたり、改ざんされたりするリスクがあります。

そのため、会社のデバイスは、会社のVPNや自宅の安全なWi-Fiなど、信頼できるネットワークだけに接続するようにしましょう。

もし外出先で会社のデバイスを使いたい場合は、公衆Wi-Fiの代わりに、モバイルデータやテザリング機能を使うことで、セキュリティリスクを下げられます。

また、公衆Wi-Fiの使用を禁止する際は、会社のセキュリティポリシーを明確にし、従業員にもその重要性をしっかり理解してもらうことも重要です。

4-3. 【システム】常に最新の状態にアップデートする

OSやソフトウェアを常に最新バージョンに更新することは、セキュリティ対策の基本中の基本です。

ソフトウェアやファームウェアのアップデートには、見つかった脆弱性を修正するパッチが含まれています。これを適用することで、攻撃者がその脆弱性を悪用するリスクを減らせるのです。

具体的な対策としては、以下の方法があります。

|

【アップデートの対策方法】 ▼自動アップデートの設定 |

最新のアップデートを適用することで、ほかのセキュリティツールやシステムとの互換性も保たれ、システム全体のセキュリティも向上します。

システム全体のセキュリティを向上させるためにも、アップデートは基本の対策として覚えておきましょう。

4-4. 【システム】VPNサーバーの認証機能を強化する

VPNサーバーの認証機能を強化することも、セキュリティ対策として欠かせません。

強力な認証機能を導入すれば、不正アクセスのリスクを大幅に減らせます。

具体的な対策としては、以下の方法があります。

|

【認証機能を強化する方法】 ▼多要素認証(MFA)の導入 |

こうした対策を講じることで、VPNのセキュリティを大幅に向上させ、デバイスやデータの保護につながります。

5. 今後のセキュリティ対策を万全にするには、VPNだけでなくセキュリティに関わるすべてを見直す必要がある

これまでVPNのセキュリティ対策についてお伝えしてきました。

しかし、よりセキュリティ対策を万全にするためには、VPNだけではなく、セキュリティに関わるすべてを見直す必要があります。

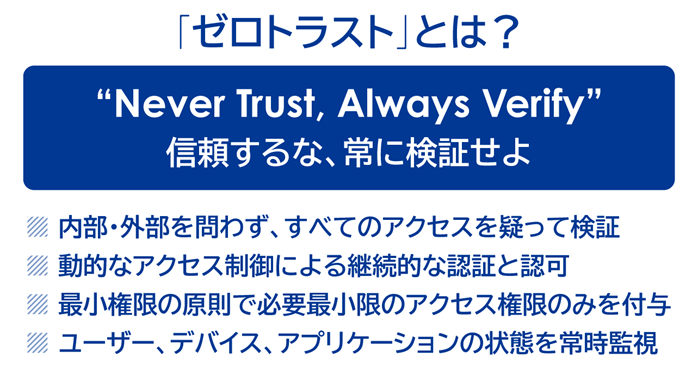

これは、近年広く浸透している「ゼロトラスト」という考え方に通じています。

ゼロトラストとは、従来の「社内ネットワークは安全、社外ネットワークは危険」という考え方とは異なり、「すべてのネットワークを信頼しない」という前提にもとづく考え方です。

クラウドサービスの普及やリモートワークの増加により、従来の考え方では限界があることが分かってきました。そのため、経済産業省やIPA、金融庁をはじめ、多くの企業がゼロトラストの概念を取り入れています。

ゼロトラストでは、「信頼」ではなく「検証」を重視しています。

つまり、自社の情報資産にアクセスしようとするすべての人やデバイスを把握し、安全性を検証するのです。

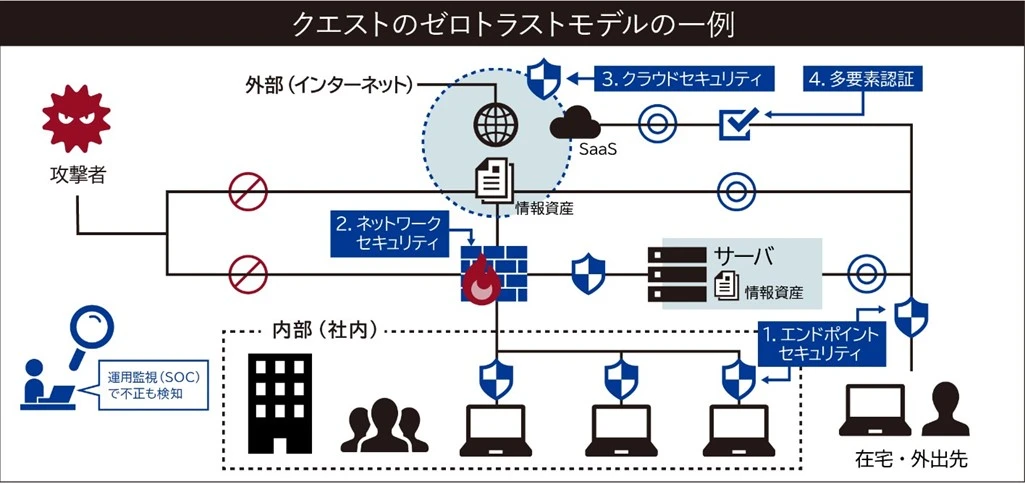

具体的に、VPN以外にも見直すべきセキュリティ対策としては、以下のようなものがあります。

- エンドポイント(端末)セキュリティ

- ネットワークセキュリティ(NGFWやUTM)

- クラウドセキュリティ(SASE等)

- 多要素認証(SSO(シングルサインオン)など)

セキュリティ対策を総合的に見直し、ゼロトラストの考え方を取り入れることで、内部不正や外部からの攻撃に対するセキュリティを大幅に強化できるのです。

ゼロトラストセキュリティについてさらに詳しく知りたい方は、「ゼロトラストセキュリティとは? 【2024年版_徹底解説】実現の要件とソリューションを紹介」をお読みください。

本記事では、セキュリティ監視について、以下の内容を解説します。

| \プロのサポートによるセキュリティ対策なら/ クエストにお任せください! |

|

| クエストは1965年の創業以来、59年にわたってお客様のセキュリティ対策を強化するため、包括的な「ゼロトラストセキュリティ」の構築をサポートしています。 セキュリティ対策の導入から監視・運用・保守まで、すべての段階をサービスとして一貫して提供しているので、あなたの会社のIT課題を包括的に支援できます。 |

具体的には、以下のようなサービスを提供しています。

1.エンドポイントセキュリティ

各端末をエンドポイントセキュリティ(EDR)でマイクロセグメンテーション化し、通信の監視と制御を行う。

2.ネットワークセキュリティ

基幹ネットワークを含む全体のネットワークは、次世代ファイアウォール(NGFW)で必要最低限の通信のみを許可する制御を行う。

3.クラウドセキュリティ

クラウドシフトするネットワークに対しては、SASE製品を用いて利用者の身元や通信内容の検証を含めたアクセス制御を行う。

4.多要素認証

多岐にわたるアプリケーションに対して、多要素認証やシングルサインオン(SSO)製品で、セキュリティと利便性を両立させたソリューションを提供する。

クエストは、これらすべてをSOC(サイバーセキュリティの脅威を検出・分析・対応する専門組織)で統合的に管理することで、お客様のゼロトラストネットワークを包括的にサポートします。

セキュリティ対策は複雑で専門的な知識が必要な取り組みです。

自社だけで進めるのではなく、外部の専門家のアドバイスや支援を受けることが非常に重要です。

専門家は最新のセキュリティトレンドや技術に詳しいので、セキュリティ対策の成功率を高め、より強固なセキュリティ体制を構築できるからです。

社内のセキュリティ面で何か悩みがある場合は、ぜひ弊社にご相談ください。豊富な経験と最新の知見を持つ専門家チームが、サポートいたします。

6. まとめ

VPNのセキュリティが万全ではない理由・VPNに潜むリスク・VPNのセキュリティを高める対策方法について解説しました。改めて記事の内容を振り返りましょう。

<VPNのセキュリティが万全ではない理由>

・仕組みにもともと欠点があるから

・ヒューマンエラーを防げないから

<VPNに潜む3つのリスク>

・VPNの運用上の脆弱性を利用したサイバー攻撃のターゲットになるリスク

・無料VPNや公衆Wi-Fiの使用によるデータ漏洩のリスク

・デバイスのマルウェア・ウイルス感染のリスク

<VPNのセキュリティを高める対策方法>

・【社内】従業員のセキュリティ意識を向上させる

・【社内】会社のデバイスで公衆Wi-Fiの使用を禁止する

・【システム】常に最新の状態にアップデートする

・【システム】VPNサーバーの認証機能を強化する

VPNのセキュリティについて理解し、潜在的なリスクを防ぐ対策を講じることが、サイバー攻撃や情報漏洩などのセキュリティリスクに対処する方法です。

また、近年では多くの企業や政府、金融機関が注目しているゼロトラストセキュリティの導入も重要な要素といえます。

クエストでは、VPNだけでなく、包括的なセキュリティ対策を支援しています。

セキュリティに関するお悩みがある方は、ぜひ当社にご相談ください。