目次

「昨今多発しているサイバー攻撃に備えて、セキュリティを強化することになった。サイバー攻撃のフレームワークであるサイバーキルチェーンに沿って対策したいけど、何をすればいいの?」

「サイバー攻撃に備えて、サイバーキルチェーンに沿った対策を強化している。各段階でどのような対策が必要になるの?」

サイバー攻撃の手口をフレームワークにした「サイバーキルチェーン」に沿って具体的な対策を検討しているものの、具体的に何をすればいいのか分からずこの記事にたどり着いた方も多いのではないかと思います。

サイバーキルチェーンに沿ったセキュリティ対策は、入口対策・内部対策・出口対策の3つを包括的に行うことが非常に重要です。

| セキュリティ対策のフェーズ | ソリューション |

| 入口対策 ウイルスに感染しないように予防をする |

・IPS(Intrusion Prevention System) ・IDS(Intrusion Detection System) ・サンドボックス型ファイアウォール ・ウイルス対策ソフト ・メールフィルタリング ・OS・アプリケーションのセキュリティパッチ適用 ・MFA(Multi Factor Authentication) |

| 内部対策 ウイルスが侵入した時にいち早く発見、対処する |

・EDR(Endpoint Detection & Response) ・暗号化ソフトウェア ・アクセス制御 ・ネットワーク分離 |

| 出口対策 ウイルスの外部送信を防いで感染拡大しないようにする |

・DLP(Data Loss Prevention) ・アプリケーション認証型ファイアウォール ・ログ監視 ・DNSフィルタリング |

サイバー攻撃は「ウイルス対策ソフトを導入している」「ログ監視をしている」など、限定的なセキュリティ対策では防ぎきれません。

万が一、内部にウイルスが侵入してもいち早く発見して対処するところまで想定して、多層的なセキュリティ対策を意識することが重要になります。

だからこそ、自社の現状におけるセキュリティ対策と比較しながら、サイバーキルチェーンに沿ったセキュリティ対策ができているか確認、改善することが大切です。

そこで本記事では、サイバーキルチェーンに沿ったセキュリティ対策を入口対策・内部対策・出口対策に分けて詳しく解説していきます。

最後まで読めば、サイバー攻撃を防ぐには、どのようなセキュリティ対策をするべきか判断できます。企業を狙うサイバー攻撃は年々増加しています。

いつ何時ターゲットとなるのか分からないからこそ、強固なセキュリティ対策ができるようにしましょう。

1.サイバーキルチェーンのセキュリティ対策の基本

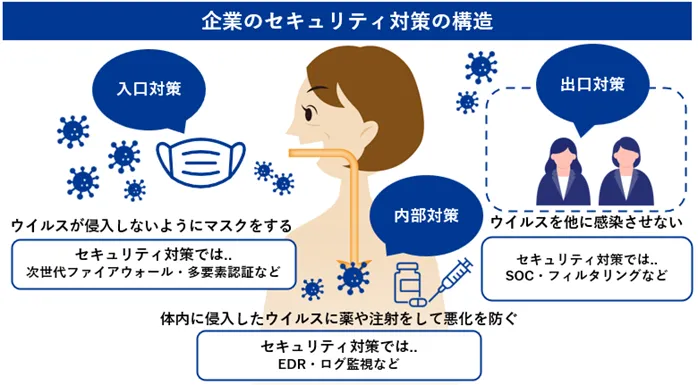

冒頭でも触れたように、サイバーキルチェーンに沿ったセキュリティ対策は、入口対策・内部対策・出口対策の3つをしっかりと行うことが鍵となります。

「入口や出口と言われてもイメージが湧かない」という方は、あなたが風邪をひいた時の一連の流れをイメージしてみてください。

まずは、体内にウイルスが入らないようにマスクの装着、手洗いうがいなどをして予防をします。サイバーキルチェーンの対策も同じで、まずは端末やネットワークからウイルスを侵入させないように予防をします。

しかし、どれだけ予防をしても、体内にウイルスが入って風邪をひいてしまうことがあるでしょう。そんな時は「どのような風邪なのか」を判断して、適切な薬を飲み悪化しないように対処します。

サイバーキルチェーンの対策も同じで、内部にウイルスが侵入してきた場合は、いち早く発見して、ウイルスの種類に応じた方法で対策をします。

そして、風邪をひいた時には、他の人に風邪をうつさないことも大切です。サイバーキルチェーンの対策も同じで、ウイルスを他の端末やネットワークに感染させないように、封じ込めをします。

この3つのうち1つでも欠けるとサイバー攻撃を受ける、知らない間にウイルス感染が拡大するなどのインシデントにつながります。

だからこそ、サイバーキルチェーンに沿って強固なセキュリティ対策をする時には「入口対策」「内部対策」「出口対策」をセットで考えましょう。

次の章からは、各対策で具体的にどのようなセキュリティ対策をすればいいのか解説していきます。

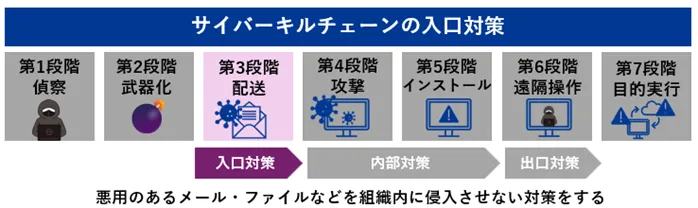

2.サイバーキルチェーンに沿ったセキュリティ対策1:入口対策

サイバーキルチェーンに沿ったセキュリティ対策では、まず入口対策から始めます。サイバーキルチェーンの初動ステップでは、標的とする組織に偽造メールや悪質なファイルなどを送付します。

ここで悪意のあるメールを開封してウイルスに感染しないように、悪質なメール、ファイルだと見抜いて受け入れない入口対策が必要です。

入口対策では主に、企業と外部の境界線に設置して「このメールやファイル、データを受け取ってもいいのか」「外部からウイルスは侵入してこないか」などを正確に判断するソリューションを活用します。

ソリューションの一覧は、下記の通りです。

| ソリューション名 | 概要/例 |

| IPS (Intrusion Prevention System) |

<概要> |

| IDS (Intrusion Detection System) |

<概要> |

| サンドボックス型ファイアウォール |

<概要> |

| ウイルス対策ソフト |

<概要> |

| メールフィルタリング |

<概要> |

| OS・アプリケーションのセキュリティパッチ適用 |

<概要> |

| MFA(Multi Factor Authentication) |

<概要> |

例えば、IPSは、ネットワーク通信をリアルタイムで分析して、不正なアクセスをブロックするソリューションです。サイバー攻撃をされた時には、不正アクセスを監視・検出して、自動でブロックを試みます。

また、メールフィルタリングは、条件に一致しないメールを受け取らないようなフィルタリング設定が可能です。ウイルスを添付したメールの送信を行っても、従業員が開封する前にブロックをしてウイルス感染を防ぎます。

サイバーキルチェーンに沿ったセキュリティ対策では、まず悪意のあるメールやファイルを受け取らないことが重要です。今回ご紹介した入口対策をして、ウイルスを組織内に侵入させないようにしましょう。

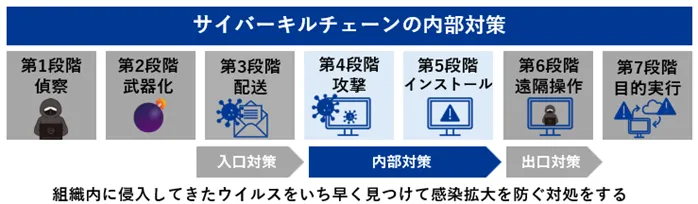

3.サイバーキルチェーンに沿ったセキュリティ対策2:内部対策

サイバーキルチェーンに沿ったセキュリティ対策では、内部対策も実施します。サイバーキルチェーンの第4段階、第5段階では、標的でマルウェアを実行して感染拡大を目指します。

入口対策であらゆる脅威を防げればいいのですが、サイバー攻撃が多様化している現在では完全に防ぎ切ることが難しいです。

そこで、ウイルスがパソコンやネットワークの内部に侵入する段階では、適切な対処をして感染拡大を防ぐことが重要になります。

主に下記のようなセキュリティ対策をして、ウイルスをいち早く検知して封じ込める対処をします。

| ソリューション | 概要/例 |

| EDR (Endpoint Detection & Response) |

<概要> |

| 暗号化ソフトウェア |

<概要> |

| アクセス制御 |

<概要> |

| ネットワーク分離 |

<概要> |

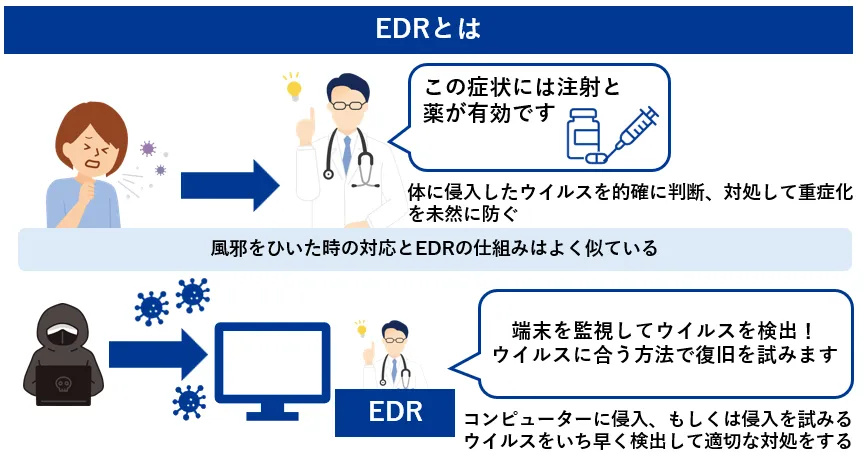

内部対策で真っ先に取り組みたいのは、EDRの設置です。EDRとは、パソコンやサーバーなどに侵入した不審な動きを監視、検知していち早く封じ込めるソリューションのことです。

例えば、あなたが風邪をひいた時には、医師が体内にどのようなウイルスが侵入しているのか見極めて、適切な処方をしてこれ以上悪化しないように処置をします。

これと同じように、EDRは、かかりつけ医の役割を果たします。侵入してきたウイルスをいち早く発見して、感染拡大を最小限に抑えるのです。

万が一、サイバー攻撃に遭いウイルスがパソコンやネットワークの内部まで侵入してきたとしても、EDRを設置していれば知らない間にウイルスに感染して拡大していくなどのトラブルを回避できます。

サイバーキルチェーンに沿った内部対策としては、まずEDRの導入を検討しましょう。

▼EDRについては下記の記事で詳しく解説しています

| クエストではセキュリティ対策の第一歩として「EDR」の導入支援をしています |

|

サイバーキルチェーンに沿った内部対策をする時に、まず検討したいのがEDRです。クエストでは、お客様企業の現状に応じたEDRの選定、導入支援をしています。 |

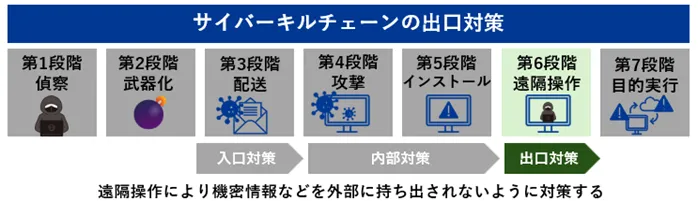

4.サイバーキルチェーンに沿ったセキュリティ対策3:出口対策

サイバーキルチェーンに沿ったセキュリティ対策では、出口対策も欠かせません。サイバーキルチェーンの第6段階では、組織に入り込んだウイルスが端末の遠隔操作を可能にします。

そして、パソコンやサーバーの遠隔操作によって、機密情報や研究データなどの外部送信を狙います。盗んだデータに含まれる関連会社の情報や機密情報を使い、より広範囲への被害拡大を目指すのです。

これを食い止めるには、遠隔操作での情報持ち出しができない状態にすることが大切です。自社の大切な情報の持ち出しを防ぐには、下記のようなソリューションが検討できるでしょう。

| ソリューション | 概要/例 |

| DLP (Data Loss Prevention) |

<概要> |

| アプリケーション認証型ファイアウォール |

<概要> |

| ログ監視 |

<概要> |

| DNSフィルタリング |

<概要> |

DLPは、機密情報や重要データの識別や監視、持ち出し防止を行う仕組みです。

あらかじめ定義したポリシーに基づき、外部送信やコピー、USB保存など不適切な操作などを監視します。不審な動きがあった場合には、即座に検知してブロックや制御を行えます。

アプリケーション認証型ファイアウォールは、通信の送信先だけでなく、通信内容などを解析して識別できる次世代型のファイアウォールです。

通信の見た目(IP・ポートなど)だけで判断せず「どのような内容を送信しているのか」までを識別することで、情報漏えいを防ぎます。

このように、サイバーキルチェーンに沿ったセキュリティ対策では、被害拡大を防ぐために情報を持ち出しさせない出口対策も必要になります。

5.全工程に共通するサイバーキルチェーンに沿ったセキュリティ対策のポイント

ここまで、サイバーキルチェーンのフェーズに沿って入口・内部・出口対策をするポイントをご紹介しました。実は、各対策とは別に、サイバーキルチェーン全体でセキュリティを向上させるために、意識したいポイントが3つあります。

ここでは、全工程に共通するサイバーキルチェーンに沿ったセキュリティ対策のポイントをご紹介します。

| 全工程に共通するサイバーキルチェーンに沿ったセキュリティ対策のポイント |

| ・SOCを設置して被害拡大を防ぐ体制を整える ・組織のセキュリティ意識を高める ・定期的にセキュリティ対策を見直す |

入口・内部・出口対策に追加して何を意識するべきか、参考にしてみてください。

5-1.SOCを設置して被害拡大を防ぐ体制を整える

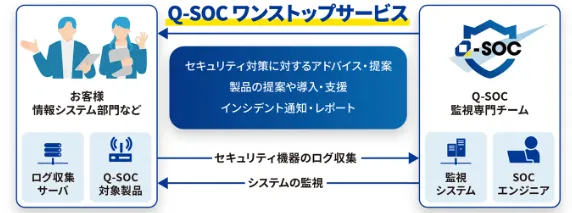

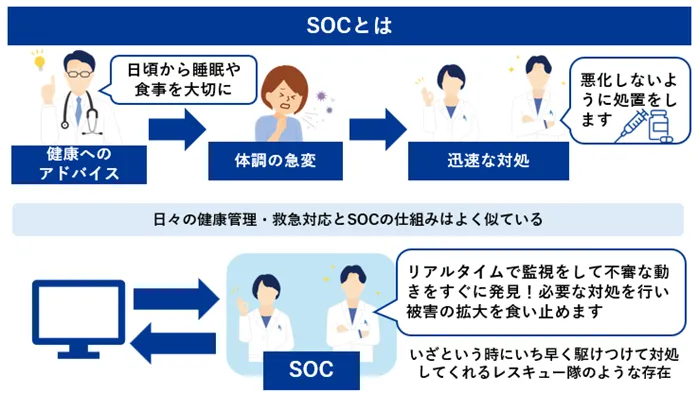

1つ目は、SOCを設置して被害拡大を防ぐ体制を整えることです。SOC(Security Operation Center)とは、企業や組織のシステムやネットワークを24時間365日監視して、あらゆる脅威に迅速に対応する専門組織です。

急に大きな病気やケガをした時を思い浮かべてください。救急隊はいざという時に備えて24時間、365日対応できる準備をしています。

そして、予期せぬ大きなケガが起きた時には現状を把握したうえで、これ以上悪化しないように迅速に処置をします。

SOCもこれと同じで、365日24時間サイバー攻撃から身を守るための監視をします。万が一、サイバー攻撃が起きた場合は迅速に対応をして、被害の拡大を食い止めます。

|

【SOCの主な役割】 ・24時間365日監視できる体制の構築 |

SOCを設置していればソリューションでの入口・内部・出口対策と、専門家による対処を組み合わせてより強固な備えができるのです。

SOCの設置は、社内の人材を活用して体制を整える方法と外部業者に依頼をする方法があります。

| SOCの導入方法 | 概要 |

| 社内の人材を活用する | ・社内でセキュリティに知見がある人材でチームを組み監視体制やインシデント発生時の体制を整える ・インシデント発生時にすぐに連携を取り対応しやすい |

| 外部業者に委託する | ・専門知識のある外部業者に委託をして管理やサイバー攻撃発生時の対応をしてもらう ・社内の負担を増やさずにセキュリティを強化できる |

社内にセキュリティに特化した人材がいる場合は社内人材の活用が検討できますが、「セキュリティに詳しい人材がいない」「社内のリソースがない」という場合は、外部業者に委託することが可能です。

このように、SOCはサイバーキルチェーンの全工程に携わり、専門的な視点からアプローチができる組織なので、未設置の場合はすぐに設置することを検討しましょう。

▼SOCの必要性や運用方法は、下記の記事で詳しく解説しています

| クエストでは伴走型セキュリティ運用支援サービス「Q-SOC」を提供しています |

|

|

5-2.組織のセキュリティ意識を高める

2つ目は、組織のセキュリティ意識を高めることです。多くのソリューションを導入して物理的な対策をしても、社員のセキュリティに意識が低いとサイバー攻撃の引き金になる可能性があるからです。

|

【サイバー攻撃の引き金となる行動例】 ・パソコンのセキュリティ対策を最適化できずに脆弱性を放置してしまう |

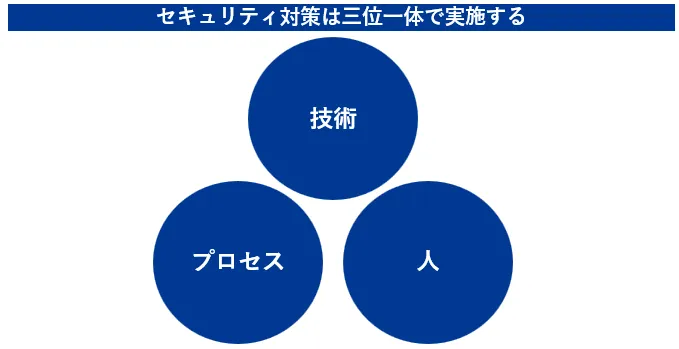

セキュリティ対策は「技術」「プロセス」「人」の三位一体での対策が必要だと言われています。

ソリューションを導入して終わりではなく、社員一人ひとりがセキュリティインシデントを起こさない意識を持てるようにしましょう。

具体的には、下記のようにセキュリティに関するルールを決める、定期的に研修を実施するなど、セキュリティを高める行動につながる取り組みをするといいでしょう。

|

【組織のセキュリティを高める方法】 ・自社のセキュリティルールを策定する |

例えば、自社のセキュリティルールの策定であれば、パスワードの設定方法やUSBの使い方、セキュリティソフトの更新方法など、社員が実際に行う内容まで落とし込みルール化することが重要です。

また、セキュリティ研修時に、実際に発生したサイバー攻撃の事例などを共有して「同じことを起こしてはいけない」と共通認識を持つことも重要でしょう。

あくまでも、サイバーキルチェーンに沿ったセキュリティ対策に人の目であるSOCが必要であるように、セキュリティを担保しなければならない場所で働く社員の意識を変えていくことも欠かせません。

5-3.定期的にセキュリティ対策を見直す

3つ目は、定期的にセキュリティ対策を見直すことです。昨今はサイバー攻撃の手口が巧妙化しています。

2023~2025年の数年間だけでも下記のように新しいマルウェアが登場しており、少し前のセキュリティ対策では防ぎきれなくなっています。

|

【2025年に登場した新しいマルウェア】 ・BTMOB RAT:Android端末を標的とするマルウェア。遠隔操作をして端末の乗っ取りや情報の窃取ができる。 |

※マルウェア:悪意のあるプログラムやソフトウェアの総称

例えば、ウイルス対策ソフトは、既存のウイルスのパターンを参照してウイルスを検出します。新しいウイルスのパターンは登録されていないため、買い替えやアップデートを怠っているとサイバー攻撃の標的となるリスクがあるのです。

このように、刻々と変化する状況に対応するためには、定期的にセキュリティ対策を見直して強化していくことが欠かせません。

一例として、下記のような点を確認して、サイバー攻撃に対応できる体制が整っているか見直すといいでしょう。

|

【定期的にセキュリティ対策を見直す時のポイント】 ・期限切れのソリューションを使用していないか(必要な更新をしているか) |

特に、注意したいのは、期限の切れたソリューションを使用し続けていることです。

いくらセキュリティ対策をしていても、脆弱性のあるソリューションを使用していれば、その脆弱性をついてサイバー攻撃を受ける可能性があります。

実際に、過去には脆弱性のある旧型のVPN装置がサイバー攻撃の標的となり、被害が拡大した事例もあります。

自社のシステムやソフトウェアを定期的に確認して、必要なセキュリティ対策が行き届いているか確認することが重要です。

6.サイバー攻撃に備える徹底したセキュリティ対策はクエストにご相談ください

ここまで、サイバーキルチェーンに沿ったセキュリティ対策を詳しく解説しました。

サイバーキルチェーンに沿ったセキュリティ対策は「入口だけすればいい」「出口だけすればいい」というものではなく、包括的に強化しなければなりません。

この記事の内容を参考にしながら現在の自社のセキュリティ対策を把握したうえで、必要な要素を足していくようにしましょう。

一方で、この時に「何を導入すればいいの?」「サイバー攻撃に備えなければならないのは分かっていても、重い腰が上がらない」と悩む担当者様は多いかと思います。

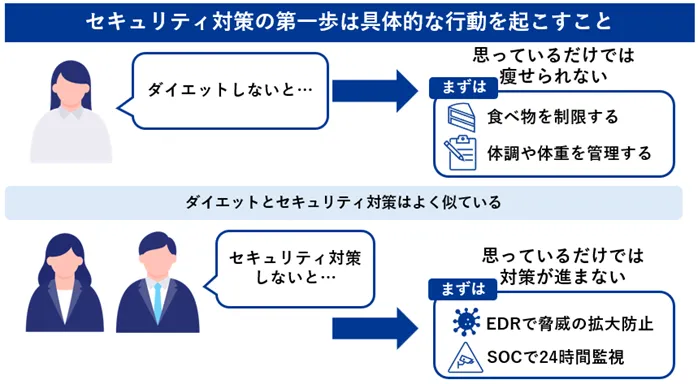

セキュリティ対策はダイエットと同じで「やらなければ……」と思っているだけでは成果が出ません。そこで、私たちクエストでは、必要なソリューションを選定、導入して、体制を整えていくサポートをしております。

クエストでは、サイバーキルチェーンに沿ったセキュリティ対策のサポート、アドバイスが可能です。

専門家ならではの豊富な経験、知識をもとに、お客様企業の現状に応じたアドバイス、ソリューションの導入支援をさせていただきます。

「サイバーキルチェーンに沿ったセキュリティ対策ではまず何をすればいいの?」「自社のセキュリティ対策に何を追加すれば安心?」など、セキュリティ対策に関する疑問は無料相談で解決できます。

ぜひ、お気軽にお問い合わせください。

7.まとめ

本記事では、サイバーキルチェーンに沿ったセキュリティ対策について解説しました。最後に、この記事の内容を簡単に振り返ってみましょう。

○サイバーキルチェーンに沿ったセキュリティ対策は、入口対策・内部対策・出口対策の3つをしっかりと行うことが鍵

○サイバーキルチェーンに沿った入口対策は下記の通り

| ソリューション名 | 概要/例 |

| IPS (Intrusion Prevention System) |

・ネットワーク通信をリアルタイムで分析して不正アクセスや攻撃パターンを検知すると同時に、不正なアクセスを自動的にブロックする |

| IDS (Intrusion Detection System) |

・ネットワーク通信をリアルタイムで分析し、不正アクセスや攻撃パターンを検知してアラート通知する |

| サンドボックス型ファイアウォール |

・サンドボックス型は、安全性が確認できないファイルを隔離された空間で振る舞いを検査して安全性を確認する |

| ウイルス対策ソフト |

・ウイルスを検知、ブロックして端末・サーバーへの感染を防ぐ |

| メールフィルタリング |

・メールの送受信に関する一定のルールに沿ってフィルタリングをして、条件に該当しないメールを受け取らない |

| OS・アプリケーションのセキュリティパッチ適用 |

・セキュリティパッチを適用することでOSやアプリケーションの隙となる脆弱性をカバーできる |

| MFA(Multi Factor Authentication) |

・知識情報(ID・パスワードなど)所持情報(社員証・スマートフォンなど)生体情報(指紋など)の2つ以上を組み合わせて認証する |

○サイバーキルチェーンに沿った内部対策は下記の通り

| ソリューション | 概要/例 |

| EDR (Endpoint Detection & Response) |

・パソコンやサーバーなどに侵入してきたウイルスを監視・検知、ブロックして感染の拡大を防ぐ |

| 暗号化ソフトウェア |

・機密情報などを含むデータを暗号化して保存、共有することで第三者に読まれないようにする |

| アクセス制御 |

・パソコンやネットワークにアクセスするユーザーやIPアドレスを制限する |

| ネットワーク分離 |

・ウイルスが侵入したパソコンやサーバーと他のネットワークを分離して被害の拡大を防ぐ |

○サイバーキルチェーンに沿った出口対策は下記の通り

| ソリューション | 概要/例 |

| DLP (Data Loss Prevention) |

・データの持ち出しやコピーを制御できて機密情報の漏えいを防ぐ |

| アプリケーション認証型ファイアウォール |

・外部との通信内容を解析してデータ窃取を止められる |

| ログ監視 |

・通信ログやエラーログなど様々なログを監視して情報の窃取の予兆を検知する |

| DNSフィルタリング |

・不正なWebサイトや通信へのアクセスをブロックして、外部への情報流出を防ぐ |

○全工程に共通するサイバーキルチェーンに沿ったセキュリティ対策のポイントは下記の通り

・SOCを設置して被害拡大を防ぐ体制を整える

・組織のセキュリティ意識を高める

・定期的にセキュリティ対策を見直す

サイバーキルチェーンに沿ったセキュリティ対策は包括的に取り組み、サイバー攻撃を許さない体制を整えていくことが重要です。

具体的なセキュリティ対策でお悩みの場合は、お気軽にクエストにお問い合わせください。