目次

「サイバー攻撃・データ漏えいの対策としてエンドポイントセキュリティは有効だろうか?他社事例から、自社でも効果が期待できるのか判断したい!」

「エンドポイントセキュリティは、本当に自社に取り入れるべきものなのか?導入事例も判断材料としよう!」

と感じていませんか?

エンドポイントセキュリティの事例には、

| エンドポイントセキュリティの事例一覧 |

|

といったものがあります。

ただし、エンドポイントセキュリティはただ事例を見るだけでは、自社への導入に適しているのか判断がつきづらいです。

自社がエンドポイントセキュリティを導入したいと考える理由、すなわち「目的」の同じ事例を見つけて、導入イメージ・得られる効果を検討しないと、正しく導入判断ができません。

目的の異なる事例を見て導入する判断をした場合、上司や同僚に導入の必要性を説明しても、説得力に欠けてしまうでしょう。

得られる効果を誤認されたまま導入へと進んでしまい、導入後に期待した効果が得られず、結果的に「期待外れ」と評価されるおそれもあります。

そのため、目的別に事例を捉えることが非常に重要です。

こうしたことから、この記事では、以下についてお伝えしていきます。

| この記事でわかること |

|

この記事を読むことで、エンドポイントセキュリティを自社に導入するべきか、正しく判断できるようになります。

そしてエンドポイントセキュリティを効果的に導入するための第一歩を踏み出せるようになるでしょう。

ぜひ最後までお読みください。

1.【目的別に見る】エンドポイントセキュリティの事例一覧

エンドポイントセキュリティの事例は、自社が導入を考えた理由・目的から事例を見つけましょう。

というのも、導入目的によって、取り組み内容や成果が異なるためです。

自社の目的から外れた事例を確認してしまっては、的外れな判断となってしまいますし、無駄に時間をかけてしまうことになります。

そのため、目的別に事例を捉え、素早く自社の求める情報を収集できるようにしましょう。

この記事でお伝えする、目的別のエンドポイントセキュリティ事例は以下の4つです。

| 【目的別に見る】エンドポイントセキュリティの事例一覧 |

|

目的から、事例を探し出して確認しましょう。

2.【目的1】マルウェア対策/トーヨーカネツ株式会社

1つめに紹介するのは「マルウェア対策」です。

トーヨーカネツ株式会社(以下、トーヨーカネツ)の事例をご紹介します。

トーヨーカネツでは、基本的なセキュリティ対策であるファイアウォールなどは導入していたが、未知のマルウェアに対する対策は行っていませんでした。

また、セキュリティ対策が不十分な端末の把握が困難で、全体的なセキュリティ状況の可視化が不足していました。

そうした中でトーヨーカネツが抱えていた課題は、以下のとおりです。

| 課題 |

|

そこでトーヨーカネツでは、

| 目的 |

|

を目的として、以下の取り組みを行いました。

| 取り組んだこと |

|

◆EDR:Endpoint Detection and Response(※)製品を導入

|

その結果、

| 成果 |

|

といった成果を得ることができました。

3.【目的2】データ漏えい防止/株式会社日立製作所

2つめに紹介するのは「データ漏えい防止」です。

株式会社日立製作所(以下、日立製作所)の事例をご紹介します。

日立製作所は、35万人を超える従業員を抱える大規模な企業グループであり、セキュリティ対策が弱い事業所や関連企業がセキュリティホールとなるリスクがありました。

中でも、従来のハード障害やウイルス感染対策だけでなく、個人情報などの情報漏えいに対する対策が重要な課題となっていました。

そうした中で、日立製作所は以下を課題として設定しました。

| 課題 |

|

そこで日立製作所では、情報漏えいのリスクを最小限に抑えることを目的に、以下の取り組みを行いました。

| 取り組んだこと |

|

◆自社のグループ会社のセキュリティ製品であるDLP製品(※)を導入し、以下を実施 ・外部配布ドキュメントの閲覧管理

|

その結果、

| 成果 |

|

といった成果を得ることができました。

4.【目的3】リモートワーク環境のセキュリティ強化/株式会社日本オープンシステムズ

3つめに紹介するのは「リモートワーク環境のセキュリティ強化」です。

株式会社日本オープンシステムズ(以下、日本オープンシステムズ)の事例をご紹介します。

日本オープンシステムズでは、コロナ禍による働き方の多様化に伴い、社外で稼働するエンドポイント端末のセキュリティ強化が急務となっていました。

また、オンプレミス(※)型の社内ネットワークに接続されていないPCのセキュリティ対策が不十分であることも明らかとなっていました。

そのため、これらをふまえて、以下の課題を抱えていました。

※オンプレミス:サーバーやネットワーク機器、ソフトウェアなどを自社で保有し運用すること

| 課題 |

|

そこで日本オープンシステムズでは、

| 目的 |

|

を目的として、以下の取り組みを行いました。

| 取り組んだこと |

|

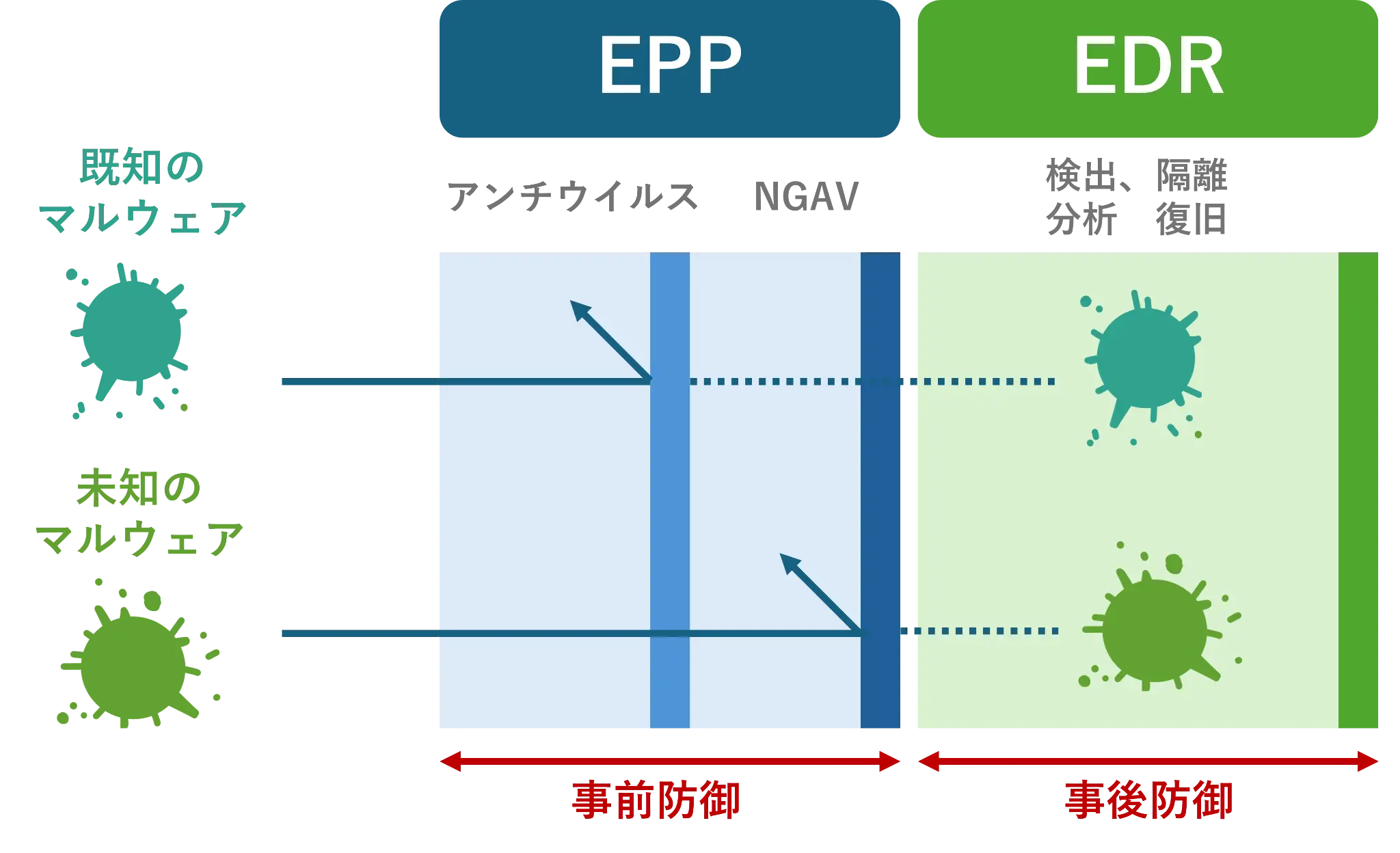

◆EPP:Endpoint Protection Platform(※)製品とEDR:Endpoint Detection and Response(※)製品を導入 ・EPP、EDRのどちらもクラウド型であるため、社外でのPC利用にもセキュリティ対策を行った ・EDRによってウイルス対策ソフトが検知できなかったマルウェアを発見できるようにした ・EDRによって「エンドポイントのリアルタイム監視」「マルウェアの感染経路や影響範囲の確認」「不審な挙動や攻撃の検知と対処」を行った

|

その結果、

| 成果 |

|

といった成果を得ることができました。

5.【目的4】ITリソースの見える化/株式会社マイステイズ・ホテル・マネジメント

4つめに紹介するのは「ITリソースの見える化」です。

ITリソースの見える化とは、PCやスマホ、タブレットなど、エンドポイントの利用状況や配置を「見える化」することで、管理の効率化と最適化を図ることです。

エンドポイントの状態を可視化することで、異常が発生した際に迅速に対応できる体制を整えたり、全社的に統一されたエンドポイントのセキュリティを適用し、一貫して管理できるようになったりします。

ここでは、株式会社マイステイズ・ホテル・マネジメント(以下、マイステイズ・ホテル・マネジメント)の事例をお伝えします。

マイステイズ・ホテル・マネジメントでは、日本各地で140を超えるホテルを運営しており、PC端末の管理やセキュリティ対策が複雑化していました。

とくに、各地のホテルへの出張業務で持ち出しPCにトラブルが生じた際に、IT資産管理ツールとEDR製品(※)がうまく連携できず、リモートでの調査や管理ができない事態が発生していました。

従来のEDR製品を使用していると、利用者側にアラートが表示されないため、異常に気付かず、情報システム部門の対処が遅れることもありました。

こうしたことから、マイステイズ・ホテル・マネジメントは以下の課題として認識しました。

※EDR:エンドポイントに侵入したマルウェアや不審な挙動を検知し、隔離、駆除、復旧までを行えるセキュリティソリューション

| 課題 |

|

そこでマイステイズ・ホテル・マネジメントでは、

| 目的 |

|

を目的として、以下の取り組みを行いました。

| 取り組んだこと |

|

◆エンドポイントのセキュリティ対策を1つの製品で完結させ、PC端末管理を効率化 エンドポイントセキュリティ製品の導入によって、 ・エンドポイントのリアルタイム監視による脅威の検出と対応を可能にした ・セキュリティポリシーの設定や変更を管理用PCから一括で実施できるようにし、迅速に対応できるようにした ・エンドポイントから収集したデータを可視化し、脅威の分析を行うことで、エンドポイントのセキュリティ状態を一目で把握できるようにした

|

その結果、

| 成果 |

|

といった結果を得ることができました。

クエストではエンドポイントセキュリティとして有効なEDRの導入支援に加え、複雑化する運用についてもサポートしております。また、クエストではEDRだけに留まらず、包括的なセキュリティ対策を支援しておりますので、セキュリティでお困りのお客様は是非当社にご相談ください。

6.エンドポイントセキュリティの事例からわかる4つのメリット

ここまでエンドポイントセキュリティの事例を見て、どのような効果を得られるのか確認しました。

6章では、改めて情報を整理するためにもエンドポイントセキュリティのメリットを見ておきましょう。

| エンドポイントセキュリティの4つのメリット |

|

エンドポイントセキュリティのメリットについてお伝えするまえに、前知識として、以下を知っておくと読みやすくなります。

| メリットを読む前に知っておきたい前知識 |

|

エンドポイントセキュリティを実施する際には、以下3つのいずれかを導入する、もしくは組み合わせて導入します。

PCやスマホ、タブレットなどのエンドポイントを、脅威の侵入から保護するセキュリティ製品の総称。最近では、AIや機械学習、振る舞い検知(※)を活用して、ウイルスなどの不審なプログラムがエンドポイントへ侵入するのを防ぐEPPも登場している

エンドポイントに侵入したマルウェアや不審な挙動を検知し、隔離、駆除、復旧までを行えるセキュリティ製品の総称。

機密情報や重要なデータを自動で特定し、常に監視・保護するセキュリティ製品または機能の総称。機密情報の持ち出しを検知すると、アラート通知や、操作ブロックなどを行う |

6-1.外部からの攻撃を防御・駆除できる

1つめのメリットは「外部からの攻撃を防御・駆除できる」ことです。

エンドポイントセキュリティでは、EPP製品を導入し、エンドポイント内に侵入しようとしているマルウェアや不審なプログラムを、水際で防ぐことができます。

また、万が一エンドポイントにマルウェアが侵入してしまった場合でも、EDR製品を導入して対策を行うことで、マルウェアを検知し、隔離・駆除をしたあと、元の状態に復旧までしてくれるのです。

このようにしてエンドポイントセキュリティでは、各デバイスに対してマルウェア対策を実施できます。

先にお伝えしたい事例では「2.【目的1】マルウェア対策/トーヨーカネツ株式会社」で、その有効性がわかります。

トーヨーカネツ株式会社の事例では、EDR製品を導入し、

・エンドポイントをリアルタイムで監視する

・不審な挙動や攻撃の検知と対処

を行い、実際に1カ月に50~100件のマルウェアを侵入前に駆除しています。

このようにしてエンドポイントセキュリティを実施することで、エンドポイントにおけるマルウェア対策を徹底できるのです。

6-2.リモートワークのセキュリティが向上する

2つめのメリットは「リモートワークのセキュリティが向上する」ことです。

そもそもリモートワークには、以下のようなセキュリティリスクがあります。

|

【リモートワークにおけるセキュリティリスク】

|

こうした中で、エンドポイントセキュリティを実施すれば、以下のようにリモートワーク環境下でセキュリティを強化できるのです。

|

【エンドポイントセキュリティができること】

|

実際に、「4.【目的3】リモートワーク環境のセキュリティ強化/株式会社日本オープンシステムズ」で紹介した事例では、

・脅威の侵入から保護する「EPP製品」

・エンドポイントに侵入したマルウェアや不審な挙動を検知し、隔離・駆除・復旧を行う「ERP製品」

を導入してリモートワーク環境の対策を行い、セキュリティを強化することに成功しています。

したがって、リモートワークのセキュリティを強化したいという企業にとって、エンドポイントセキュリティは大きなメリットがあるといえるでしょう。

6-3.内部不正を防げる

3つめのメリットは「内部不正を防げる」ことです。

エンドポイントセキュリティでは、DLP(Data Loss Prevention)製品を導入することで、以下のように内部不正をしないための対策を施せます。

|

【DLP製品ができる内部不正の防止】

|

実際に「3.【目的2】データ漏えい防止」でご紹介した事例では、内部不正防止が主な目的ではないものの、

- 誰がどの情報にアクセスしたのか確認できるようにする

- PCや外部媒体に保存されるデータは自動的に暗号化する

- 情報へのアクセス権限を厳密に管理する

といったことを行い、内部不正ができないような状態へと整えることに成功しています。

このように、エンドポイントセキュリティでは、外部からの脅威だけでなく、内部的な脅威からも自社を守ることができるのです。

6-4.管理・運用の効率を向上できる

4つめのメリットは「管理・運用の効率を向上できる」ことです。

エンドポイントセキュリティを実施していない場合、セキュリティの管理者は、すべてのエンドポイント(デバイス)の状況をそれぞれ把握し、それぞれに対してセキュリティソフトの設定や更新を行う必要があります。

そのため、管理者は膨大な手間と時間を割いて、管理・運用をする必要があるのです。

そこでエンドポイントセキュリティを導入すれば、以下のように管理・運用を効率化できるのです。

|

◆すべてのエンドポイントのセキュリティ状況を一つのPCから把握し、管理運用する →セキュリティの設定を一括で適用・更新でき、個別設定作業が不要になるため、効率化を実現できる

→すべてのエンドポイントに対して、その都度設定や更新を行わなくても、自動で対応してくれるため、効率化を実現できる |

実際に「5.【目的4】ITリソースの見える化/株式会社マイステイズ・ホテル・マネジメント」では、

・エンドポイントのセキュリティ対策を1つの製品で完結させ、

・管理用PCから一括でセキュリティに関する設定や変更を実施できるようにして、

・エンドポイントのセキュリティ管理を効率化する

といったことを実現しています。

このように、エンドポイントセキュリティを導入することで、セキュリティを強化できるだけでなく、管理・運用の効率まで向上できる点は大きな魅力であるといえるでしょう。

7.エンドポイントセキュリティのデメリット

エンドポイントセキュリティには、良い面もあれば、一方で知っておくべきデメリットもあります。

自社への導入を判断する際には、適切な判断をするためにも、プラス面もマイナス面も知って総合的に考えましょう。

エンドポイントセキュリティのデメリットは「初期費用や運用コストがかかる」ことです。

| エンドポイントセキュリティのデメリット |

|

エンドポイントセキュリティを導入する場合、以下のようなコストがかかります。

|

【エンドポイントセキュリティでかかるコスト一覧】

企業や製品によってさまざまで、135,000円~900,000円が相場となっている

|

ただし、サービスによって金額はさまざまであるため、上記の費用感は参考程度の金額です。

いずれにせよ、少なくないコストが初期費用、運用コストにかかってくるという点は、企業にとってデメリットといえるでしょう。

8.エンドポイントセキュリティの導入に向いている企業

エンドポイントセキュリティの事例や、メリット・デメリットから、導入判断ができた方もいれば、中には判断しきれずに、悩んでいる方もいるのではないでしょうか。

そこで8章では、エンドポイントセキュリティの導入に向いている企業の特徴を以下3つご紹介します。

| エンドポイントセキュリティの導入に向いている企業 |

|

自社にエンドポイントセキュリティを導入するか判断するための、最後の判断材料としましょう。

8-1.リモートワークを実施している企業

エンドポイントセキュリティの導入に向いている企業の1つめは「リモートワークを実施している企業」です。

リモートワーク導入企業は、自宅やカフェなど、従業員が社外で業務を行うため、以下のようなリスクが発生してしまうのです。

|

【リモートワークを実施する際のセキュリティリスク】

|

こうしたことから、リモートワークを実施している企業は、エンドポイントセキュリティの実施が必須といえます。

実際に「4.【目的3】リモートワーク環境のセキュリティ強化/株式会社日本オープンシステムズ」では、リモートワーク環境においてセキュリティを強化するために、以下のようなエンドポイントセキュリティを導入しています。

|

・EPP(エンドポイントを脅威の侵入から保護するセキュリティ製品)の導入 ・EDR(エンドポイントに侵入したマルウェアや不審な挙動を検知し、隔離、駆除、復旧までを行えるセキュリティ製品)の導入

|

したがって、リモートワークを実施している企業は、エンドポイントセキュリティの導入を強くおすすめします。

8-2.個人所有のデバイスの業務利用を推進している企業

エンドポイントセキュリティの導入に向いている企業の2つめの特徴は「個人所有のデバイスの業務利用を推進している」ことです。

個人所有のデバイスを業務で使用する場合、以下のようなリスクがあります。

|

【個人所有のデバイスを業務利用する場合のセキュリティリスク】

・個人デバイスは紛失や盗難のリスクが高く、企業の機密情報が漏えいする可能性がある ・個人利用と業務利用の境界が曖昧になりやすく、意図せず機密情報を外部に共有してしまう可能性がある

・企業にとって多様なデバイスやOSが混在するため、一貫したセキュリティ設定の適用が難しい ・個人デバイスは企業の管理下になく、セキュリティパッチの未適用や不正アプリをインストールしていても把握されないため、脅威にさらされる可能性がある |

こうした中でエンドポイントセキュリティを導入すれば、

|

◆企業の機密情報が漏えいする可能性に対して →デバイス紛失時にデバイスからデータを消去したり、デバイスをロックしたりできる →業務データを暗号化できる

→デバイスの種類・OSにかかわらず、一貫したセキュリティポリシーを適用できる →リモートでデバイスの状態を監視し、セキュリティパッチの適用状況を確認し、適用できる →AI技術を活用して、未知のマルウェアを検知し、すぐに隔離や駆除ができる |

といったことが可能になり、セキュリティリスクを低減させることができるのです。

の事例では、EDR製品やDLP製品を導入して社内外の端末のセキュリティを高めていましたが、こうした対策は使用するのが個人所有の端末であっても実施可能です。

したがって、個人所有のデバイスの業務利用を推進している企業は、エンドポイントセキュリティの導入がおすすめといえるでしょう。

8-3.クラウドサービスを利用している企業

エンドポイントセキュリティの導入に向いている企業 3つめは「クラウドサービスを利用している企業」です。

クラウドサービスを利用している企業には、以下のようなセキュリティリスクがあります。

|

【クラウドサービスを利用している企業が抱えるセキュリティリスク】

・クラウドサービス利用時は、エンドポイントから直接インターネットを通じてアクセスする ・エンドポイントがマルウェアに感染した場合、そのデバイスからクラウドサービスへ直接アクセスできるため、感染デバイスが企業のデータに直接触れる機会を与え、機密情報を抜き取られる可能性がある |

こうしたリスクから自社を守るため、エンドポイントセキュリティを導入することで、以下が可能となります。

|

◆企業の機密情報が漏えいするリスクに対して

|

本記事でご紹介している4つの事例においても、EDR/EPP/DLP製品を用いてこうした対処も実施していたことがお分かりかと思います。

このようにクラウドサービスを利用している企業は、セキュリティレベルを向上できるため、エンドポイントセキュリティの導入がおすすめです。

9.エンドポイントセキュリティの導入5ステップ

ここまでの情報でエンドポイントセキュリティを導入すると判断した場合、今後の動き方は気になるところです。

9章では、エンドポイントセキュリティの導入をする方向で検討している方に向けて、その導入ステップを以下5ステップで解説します。

| エンドポイントセキュリティの導入5ステップ |

|

【ステップ1】要件を定義する 【ステップ2】ソリューションを選定する 【ステップ3】導入スケジュールを立てる 【ステップ4】導入テストと社員のトレーニング 【ステップ5】本番環境での導入・運用・管理 |

9-1.【ステップ1】要件を定義する

ステップ1は「要件を定義する」ことです。

要件定義を行うことで、自社に最適なエンドポイントセキュリティは何かを明確にすることができます。

自社のエンドポイントセキュリティの要件を定義するために、以下の項目を考えましょう。

|

【エンドポイントセキュリティの要件を定義するために考えたほうがいい項目】

◆エンドポイントの対象範囲 ◆対応する脅威 ◆レポーティングやアラートに必要な情報 ◆予算 ◆導入期限 ◆導入に必要な人員やリソース |

9-2.【ステップ2】ソリューションを選定する

ステップ2は「ソリューションを選定する」ことです。

自社に必要なエンドポイントセキュリティの要件が明らかになったら、要件に合うようなソリューションを選びましょう。

また、自社の要件だけでなく以下のポイントを意識して選定することで、より良いエンドポイント製品を選択できるでしょう。

|

【エンドポイントセキュリティのソリューションを選定する際に意識すると良いポイント】

・最新のマルウェアや攻撃を検知できるか ・検知率はどのくらいか ・誤検知が発生しづらいか

・導入時はセキュリティの各種設定、運用開始後は製品のアップデートなどを行う必要がある ・それらが難しい場合は、ベンダーのサポートの活用をすると、代わりに設定やアップデートを行ってくれたり、アドバイスをくれたりする ・メールや電話、チャットといった問い合わせ方法や、対応可能な曜日・時間帯などをしっかり確認し、サポート体制を確認する |

9-3.【ステップ3】導入スケジュールを立てる

ステップ3は「導入スケジュールを立てる」ことです。

具体的な導入スケジュールを立てます。

・いつまでにエンドポイントセキュリティを導入するのか

・いつテスト環境での検証を行うのか

・いつまでに全社展開をするのか

・いつまでにエンドポイントセキュリティに関する社内研修を行うのか

・各フェーズはいつまでに誰が動くのか

といったことを具体的に決め、スピーディに行動できるようにしておきましょう。

9-4.【ステップ4】導入テストと社員のトレーニングをする

ステップ4は「導入テストと社員のトレーニングをする」ことです。

本番環境でエンドポイントセキュリティを導入する前に、テスト環境でうまく動作するかを確認しましょう。

具体的には、

・エンドポイントセキュリティが正しく機能しているか

・想定したとおりに脅威を検知、分析、駆除できているか

を確認し、導入に踏み込んでいいのかを判断します。

また、エンドポイントセキュリティの運用担当者には、

・エンドポイントセキュリティの使い方、操作方法

・セキュリティに関するトラブルが発生した際の対応方法

などをトレーニングしておきましょう。

そうすることで、導入時にあわてることなく運用を開始することができます。

9-5.【ステップ5】本番環境での導入・運用・管理

5つめは「本番環境での導入・運用・管理」をすることです。

いよいよ、本番環境にエンドポイントセキュリティを導入します。

エンドポイントセキュリティを導入したあとも、継続的に運用、管理を行っていきましょう。

継続的に運用する担当者は、基本的には以下を常に確認・対応しておくと、エンドポイントセキュリティ対策の効果を維持することができます。

|

10.効果的なエンドポイントセキュリティ対策はクエストにご相談ください

※図版出典元2024年版:Cybereasonご紹介資料より抜粋

より効果的なエンドポイントセキュリティ対策は、クエストにお任せください。

当社がパートナー契約を結ぶCybereason(サイバーリーズン)のエンドポイントソリューションは、AIによるリアルタイム検知と専門家による24時間365日監視で高度なサイバー攻撃に対応できます。

具体的には、

|

◆AIと機械学習を用いてエンドポイントの異常な活動をリアルタイムで検知 ◆サイバーセキュリティの専門家が24時間365日監視し、迅速に脅威に対応 ◆先制的なセキュリティ対策を実現でき、継続的な脅威の検知と対応で、潜在的な脅威を未然に防ぐことができる ◆エンドポイントセキュリティソリューションとしては国内トップシェアを誇り、完全日本語対応 |

といったサービスをご提供することができます。

徹底的にエンドポイントでのセキュリティ対策ができるため、より効果的にエンドポイントセキュリティを強化できるのです。

エンドポイントセキュリティの導入をご検討の方は、ぜひ一度クエストにご相談ください。

11.まとめ

この記事では、エンドポイントのセキュリティの事例を中心に、メリット・デメリット、導入に向いている企業などをご紹介しました。

| 【目的別に見る】エンドポイントセキュリティの事例一覧 |

|

【目的1】マルウェア対策 【目的2】データ漏えい防止 【目的3】リモートワーク環境のセキュリティ強化 【目的4】IT資産管理と可視化 |

◆エンドポイントセキュリティの事例からわかる4つのメリット

|

◆エンドポイントセキュリティの事例からわかるデメリット

| 初期費用や運用コストがかかる |

◆エンドポイントセキュリティの導入に向いている企業

|

◆エンドポイントセキュリティの導入5ステップ

|

【ステップ1】要件を定義する 【ステップ2】ソリューションを選定する 【ステップ3】導入スケジュールを立てる 【ステップ4】導入テストと社員のトレーニング 【ステップ5】本番環境での導入・運用・管理 |

クエストでは、EDRの導入支援と複雑な運用サポートに加え、包括的なセキュリティ対策を提供しています。セキュリティでお困りの際は、ぜひご相談ください。