目次

シャドーITとは?

そもそもシャドーITとは、企業が利用を認めていない私物のパソコンやスマートフォン、あるいは個人で契約したクラウドサービスなどのことを指し、転じて最近ではそれらを利用して業務をおこなう行為全般を意味するようにもなりました。いっぽう、シャドーITに対する言葉としてBYODがあります。BYODとは「Bring Your Own Device」の略で、私物のスマートフォンやパソコンなどを会社から許可を得て職場に持ち込み業務をおこなうことを指します。

シャドーITとBYODの違いとは?

シャドーITとBYODはどちらも個人の端末を業務で使用するという点では同じですが、大きな違いとしては企業がそれらを把握、許可しているかどうかという点があげられます。通常、私用端末の場合はアカウント管理やソフトウェアのバージョン管理などの状況がブラックボックス化し、そのセキュリティ対策のレベルもまちまちになりがちです。BYODの場合は、企業側があらかじめ私物の端末利用に対する適切なポリシーを設定し登録や許可をおこなうため、シャドーITに比べて管理がしやすいというメリットがあります。シャドーITは「勝手BYOD」と呼ばれることもあり、企業が認めていないIT機器やクラウドサービス、ソフトウェアなどを勝手に業務に利用する行為を意味します。

ネットの進化が生んだシャドーITという脅威

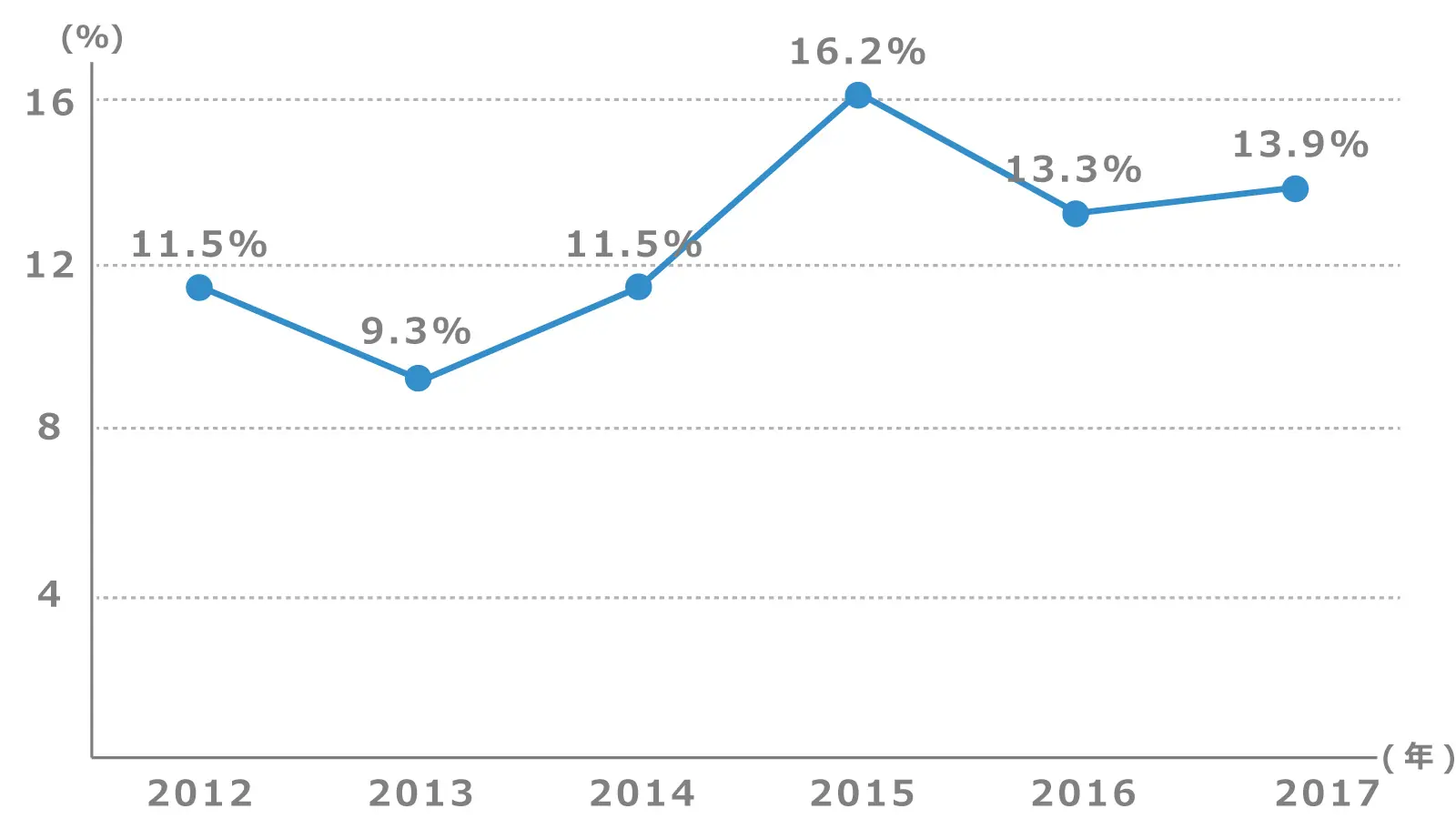

街なかにあるカフェでは、必ずといっていいほどノートパソコンをテーブルに置いた数名のビジネスパーソンを見かけます。Google ドライブやDropboxなどのクラウドストレージやSlackなどのチャットツール、スマートフォンをはじめとしたモバイル端末の普及、いつでもインターネットに接続できるWi-Fi環境の充実によって、その気になればほとんどの仕事がどこでもできるようになりました。それを裏付けるように、総務省の平成30年版情報通信白書によると、日本企業のテレワーク導入率は2017年時点で13.9%、2012年の11.5%から緩やかながら上昇傾向にあります。また、2019年4月から本格スタートした働き方改革も追い風となり、今後はさらにリモートワークが浸透していくものと見込まれています。

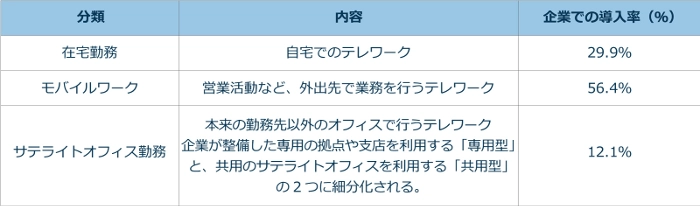

図表4-4-3-1 雇用型テレワークの分類(働く場所による分類) 総務省「平成29年通信利用動向調査」(2018)より引用

図表4-4-3-2 企業のテレワーク導入率総務省 平成30年版 情報通信白書より引用/ 広がるテレワーク利用

リモートワークは従業員の移動時間を有効活用できたり、スピーディーなコミュニケーションを実現したりと、生産性向上に貢献しているといえます。特に事業の立ち上げ期など、やるべきことが山のようにある段階ではリモートワークは非常に効率的で有効な働き方であるともいえます。しかし、職場外で業務をするという行為には常にシャドーITのリスクがつきまといます。中には、自分自身の行為がシャドーITに該当すると気づいていない、あるいはそれによって発生するセキュリティリスクについて十分な情報を持ち合わせていないというケースも少なくありません。残業時間に厳しい昨今、業務時間だけでは足りなくついつい社外で続きをといった方も少なくないのではないでしょうか。

参考: テレワーク・デイズ2019 では、東京23区の通勤者が 1日あたり約26.8万人(減少率-9.2%)減少したと報告されいます。

その行為シャドーITではないですか?

冒頭の通り、企業が許可していないITツールを利用するシャドーIT、具体的にいくつか例を紹介していきましょう。

個人契約のクラウドストレージに業務データを保存・共有

取引先とのデータ共有に際し、個人アカウントで登録しているクラウドストレージにデータをアップし、そのURLを取引先にメールで送る、あるいは自宅で仕事をする際に業務データを個人契約したクラウドストレージにアップし、そのURLを自分の個人用メールに送ること。

個人のチャットアプリを業務連絡に利用

会社で業務利用を許可されていないチャットツール(LINE、Facebook Messenger、Slackなど)を利用して、プロジェクトに関する業務連絡やデータの送受信をおこなうこと。

個人のスマートフォンで企業の書類や名刺等を撮影

個人のスマートフォンで業務に関する書類を撮影し取引先にメールで送信する、あるいは取引先の名刺を個人で利用しているスマートフォンの名刺管理アプリに取り込むこと。

個人のフリーメールを業務連絡に利用

Gmailなどの個人で登録しているフリーメールを使い、取引先に対し業務の受発注やその他の業務連絡などをおこなうこと。

個人所有のUSBメモリで業務データを持ち出す

休日に業務をおこなうため、週末に社内のPCから個人所有のUSBやHDDなどへ業務データを持ち出し、自宅のパソコンで資料作成などをおこなうこと。

許可されていないウェブ上の翻訳サービスなどに業務データをアップロード

原稿の翻訳などをおこなう際に、検索エンジンでたまたまヒットした無料の翻訳サイトに原稿データをアップロードし翻訳をすること。

許可されていないウェブ上の画像変換サービスなどに業務データをアップロード

上記と似ていますが、PDFファイルを作成、分割する際などに会社に許可を取ることなく、無料の画像変換サイトに業務データをアップロードし画像変換等をすること。

個人のノートパソコンから会社のIDでシステムにログイン

業務で利用するIDやパスワードの情報を持ち出し、休日などに会社の許可を得ることなく個人のパソコン経由でシステムにログインし業務をおこなうこと。

PaaSやIaaSを個人で契約して開発環境を構築しプロトタイプを制作

プログラム開発をおこなうためのPaaS(Platform as a Service)やIaaS(Infrastructure as a Service)といったクラウドの開発環境を個人で契約し、自宅で許可なくプロトタイプの制作やそのテストをおこなうこと。

いかがだったでしょうか。もしかしたら、みなさんも思い当たる点はあるのではないでしょうか。

業務のためにと当然のようにおこなっている行為が、実はシャドーITに該当しているかもしれません。シャドーITの最も大きなリスクは、従業員のシャドーIT行為を適切に発見できない、あるいは従業員自身も自らの行為をシャドーITだと捉えていないこと。つまり、シャドーITの実態を企業が把握できないことにあります。企業が状況を把握できていなければ対処の方法も見いだすことができません。万が一、個人の端末や個人が契約しているクラウドサービスなどで、不正アクセスやなりすましによる機密情報の漏えいが起こった場合、企業は速やかに検知することができず、被害が拡大してしまう危険性があります。

シャドーITが引き起こした事件

企業の情報漏えいに関する報道は大小を問わず後を絶ちませんが、その中にはシャドーITによって誘発されたものも数多くあります。

2005年に起きた大手交通機関でのUSBメモリ紛失による社員の個人情報漏えい

2005年10月、大手交通機関の地方支社にて従業員が支社内の社員の個人情報が入ったUSBメモリを紛失しました。同社では個人情報の持ち出しを禁止していましたが、USBメモリの中には5,000名以上の氏名、生年月日、人事情報などが保存されていたとのこと。USBメモリは後日、匿名で同社に届けられました。

2015年に起きた翻訳サイト経由の情報漏えい

2015年2月、IPA(独立法人情報処理推進機構)が「I Love Translation」という翻訳サイトで情報漏えいが起きていると注意喚起をおこないました。このサイトで翻訳をおこなうとその情報がデータとして保存され、検索エンジン経由で誰もが閲覧できるようになっていました。行政機関や銀行、弁護士など企業や個人を特定できる機密情報が複数漏えいしました。

2018年に起きた不動産会社の顧客情報流出(クラウドストレージ)

2018年2月、不動産会社の従業員が社内のパソコンから個人情報を含む2万件の業務データを外部のクラウドストレージにアップロード。顧客の契約書や見積書、メールのやり取り、また社内の事業計画書などの機密情報が流出しました。同社員は懲戒解雇されています。

2018年に起きた地方自治体におけるフリーメール経由の個人情報漏えい

2018年10月、ある地方自治体で、職員が利用しているフリーメールを介し個人情報が漏えいしました。その自治体ではフリーメールの利用を禁止していましたが、同職員はフリーメールを無許可で利用しかつ容易に推測できるパスワードを設定していたことから不正アクセスを受け、個人情報の漏えいにつながったとのことです。

2019年に起きたクレジットカード会社の情報漏えい

2019年9月、大手チャットツール運営企業傘下のクレジットカード会社の社員が、個人向けローンサービスに申し込んだ顧客情報の一部を不特定多数の人間が閲覧可能なチャットスペースに誤って投稿。チャットスペースに参加している不特定多数の人が閲覧、ダウンロードできる状態になっていました。誤投稿や誤送信は誰にでも起こり得る最も身近なリスクといえます。

このように、シャドーITによる情報漏えいリスクは、業務のいたるところに潜んでいます。そして当然のことながら、従業員によるシャドーITによって情報漏えいが起こった場合、企業は「知らなかった」では済まされません。その管理責任を問われ、場合によっては損害賠償などの訴訟に発展するケースもあります。では、シャドーITによるリスクを未然に防ぐためにはどうすればよいのでしょうか?

シャドーITによるセキュリティリスクを予防するために

シャドーITによるリスクを予防するためとはいえ、一方的に利用を禁止するだけでは根本的な解決には至りません。利用できるサービスも環境も従業員の身の回りにあたり前のように存在します。たとえ禁止したとしても監視の目をすり抜けてシャドーITをおこなうことはさほど難しいことではないでしょう。そこで、効果的にシャドーIT対策をおこなう方法として、以下の4つのステップで対策を進めていくことをお勧めします。

1.把握

まずは、従業員個人や部門に存在するシャドーITの実態を把握します。部門に対しヒアリングやアンケートを実施するのがよいでしょう。その際には、具体的にどのような業務で、どのような場面で、なぜ利用しているのかといったことをしっかりと聞くことが大切です。利用している機器やサービスだけでなく、「業務の実態」を把握することで、効果的な対策を検討することができるようになります。

2.制御

最近ではウェブサイトへの接続は常時SSLが標準となっています。常時SSLではHTTPSで暗号化された情報をやり取りするため、プロキシなどのゲートウェイ機器でその内容を把握することは困難です。従業員が許可していないクラウドサービスにアクセスしたとしても企業側はきめ細かく制御できません。こうした場合に有効なのがCASB(キャスビー:Cloud Access Security Broker)です。CASBを利用することで従業員のクラウド利用を可視化し、追跡できるようになります。また、利用するサービス毎にアクセス権を設定することも可能ですので、許可したサービスだけを利用させることもできます。

3.環境整備

通信内容を把握し、制御するだけでは万全とはいえません。運用体制を構築してはじめて、それらは正しく機能します。SOC(Security Operation Center)を社内に設置することで、セキュリティの状態を常に監視しインシデントを素早く検知することが可能になります。また、クラウドの利用状況などを経営層などに向けて定期的にレポーティングすることで、シャドーIT対策のPDCAサイクルを着実に推進することができるようになります。社内にSOCがない場合やすぐに設置することが難しい場合に限らず、セキュリティ人材の不足から外部に委託するケースが最近増加しています。

4.啓蒙

シャドーITは業務の現場で起こります。従業員に対する教育や啓蒙活動を継続的におこない、理解を深めることはとても大切です。従業員の多くが、自分の行為がシャドーITに該当するかどうかわからない、あるいはそれによって起こり得るセキュリティリスクについて想像がつかない、ということは十分考えられます。また、シャドーITによって情報漏えいが起きた場合に、自分自身が大きな不利益を被るということもそれほど理解されていないのが実状です。シャドーIT対策にあたっては管理体制の整備だけでなく、教育による現場理解も並行して進めていく必要があります。

このように、シャドーITによる情報漏えいリスクは、業務のいたるところに潜んでいます。そして当然のことながら、従業員によるシャドーITによって情報漏えいが起こった場合、企業は「知らなかった」では済まされません。その管理責任を問われ、場合によっては損害賠償などの訴訟に発展するケースもあります。では、シャドーITによるリスクを未然に防ぐためにはどうすればよいのでしょうか?

さいごに

日常の業務において、従業員がシャドーIT状態に陥っているとしたら、それは業務遂行のためやむを得ずということも決して少なくありません。目標達成意欲の高い社員、責任感の強い社員ほど、そうした傾向があるのではないでしょうか。このような社員のモチベーションを下げてしまわないためにも、一方的にシャドーITを禁止するのではなく、従業員や現場に対しヒアリングをおこない、代替ツールや機器など会社側で環境を整備する必要があります。クラウドサービスの中には「Office365」、「G Suite」など、よりセキュアな環境で利用できるエンタープライズ向けツールも数多く存在します。シャドーITを根本から防ぐためには、セキュリティ面と業務効率のバランスを取りながらも、当事者である従業員に負荷をかけないような体制を整えることが、最も効果的で現実的な対応といえます。